「サイバーハイジーンという言葉はなんとなく聞いたことがあるけれど、具体的に何をどうやればいいのか」——大企業の情シス・セキュリティ担当者からよく聞こえてくる声です。

本ガイドは、元タニウム社 TAM として大企業の Tanium 運用とサイバーハイジーンに伴走してきた、私(ザッツイット株式会社 代表取締役 天野)の経験をまとめたものです。累計 100 万台超のエンドポイント支援で見えてきた現場の進め方を、これから取り組む方・着手したがうまく回らない方に向けて整理しました。

「サイバーハイジーンという言葉はなんとなく聞いたことがあるけれど、具体的に何をどうやればいいのか」——大企業の情シス・セキュリティ担当者からよく聞こえてくる声です。

本ガイドは、元タニウム社 TAM として大企業の Tanium 運用とサイバーハイジーンに伴走してきた、私(ザッツイット株式会社 代表取締役 天野)の経験をまとめたものです。累計 100 万台超のエンドポイント支援で見えてきた現場の進め方を、これから取り組む方・着手したがうまく回らない方に向けて整理しました。

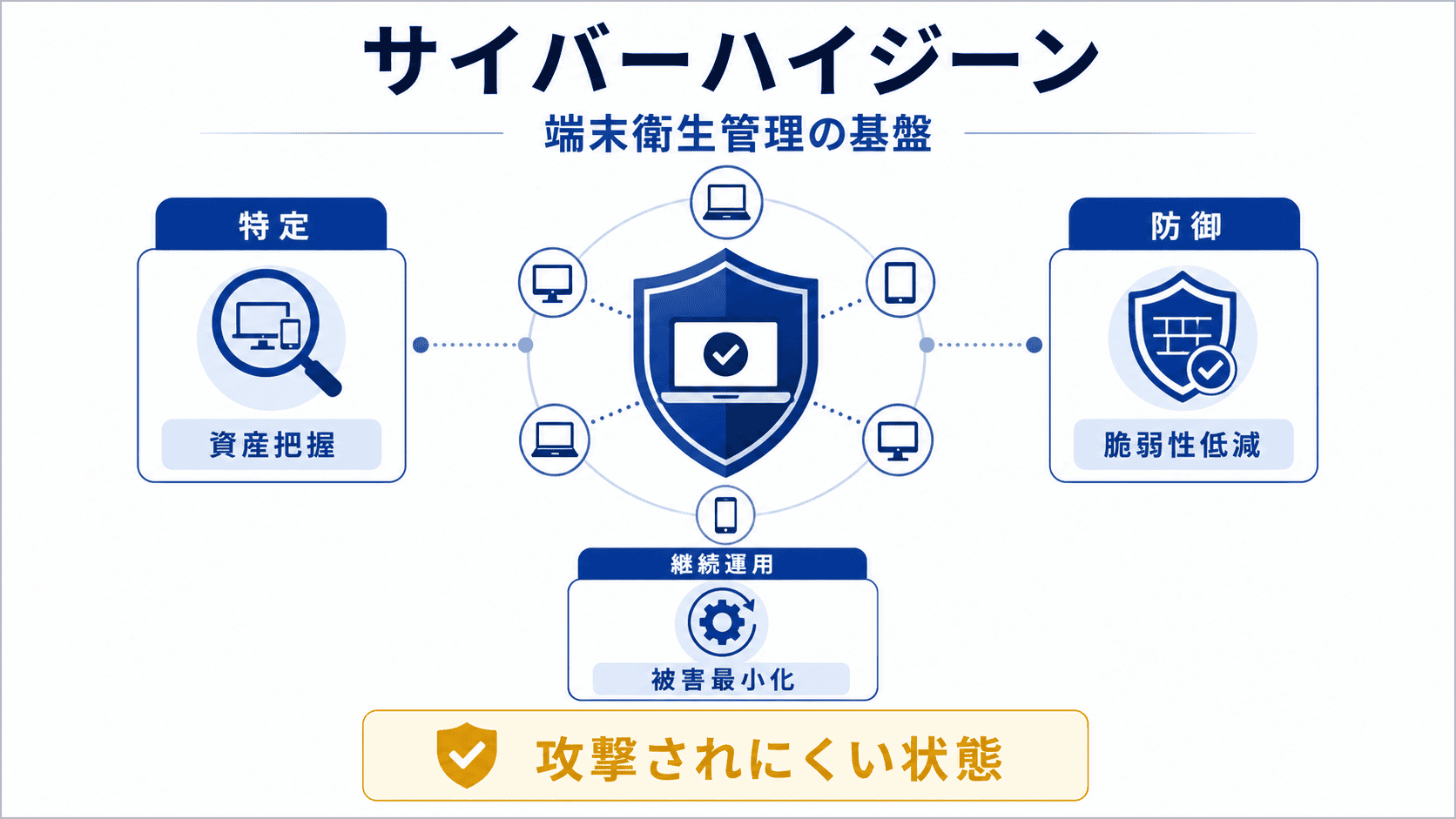

サイバーハイジーン(端末衛生管理)とは、組織が保有する IT 端末(PC、サーバー、モバイル端末など)を健全な状態に保ち、サイバー攻撃を受けにくくするための体系的な取り組みです。人間の健康管理における手洗い・うがいになぞらえて「衛生管理」と呼ばれます。

この概念は、NIST Cyber Security Framework(CSF)や CIS Controls における「特定」と「防御」に相当し、組織の情報資産を把握し適切に防御するための基盤です。「導入したら終わり」の対策ではなく、日々の運用として継続することに本質があります。

衛生管理がもたらす効果は、大きく3つに整理できます。

攻撃を受けてから対応する事後型のアプローチでは、ビジネスへの直接被害だけでなく、復旧に多大な時間とコストがかかります。日頃の衛生管理を徹底することが、結果的にコスト効率の良い防御につながります。

衛生管理のさらに詳しい全体像は、サイバーハイジーン(端末衛生管理)とは? — NIST/CIS基準と実践フレームワークで解説しています。

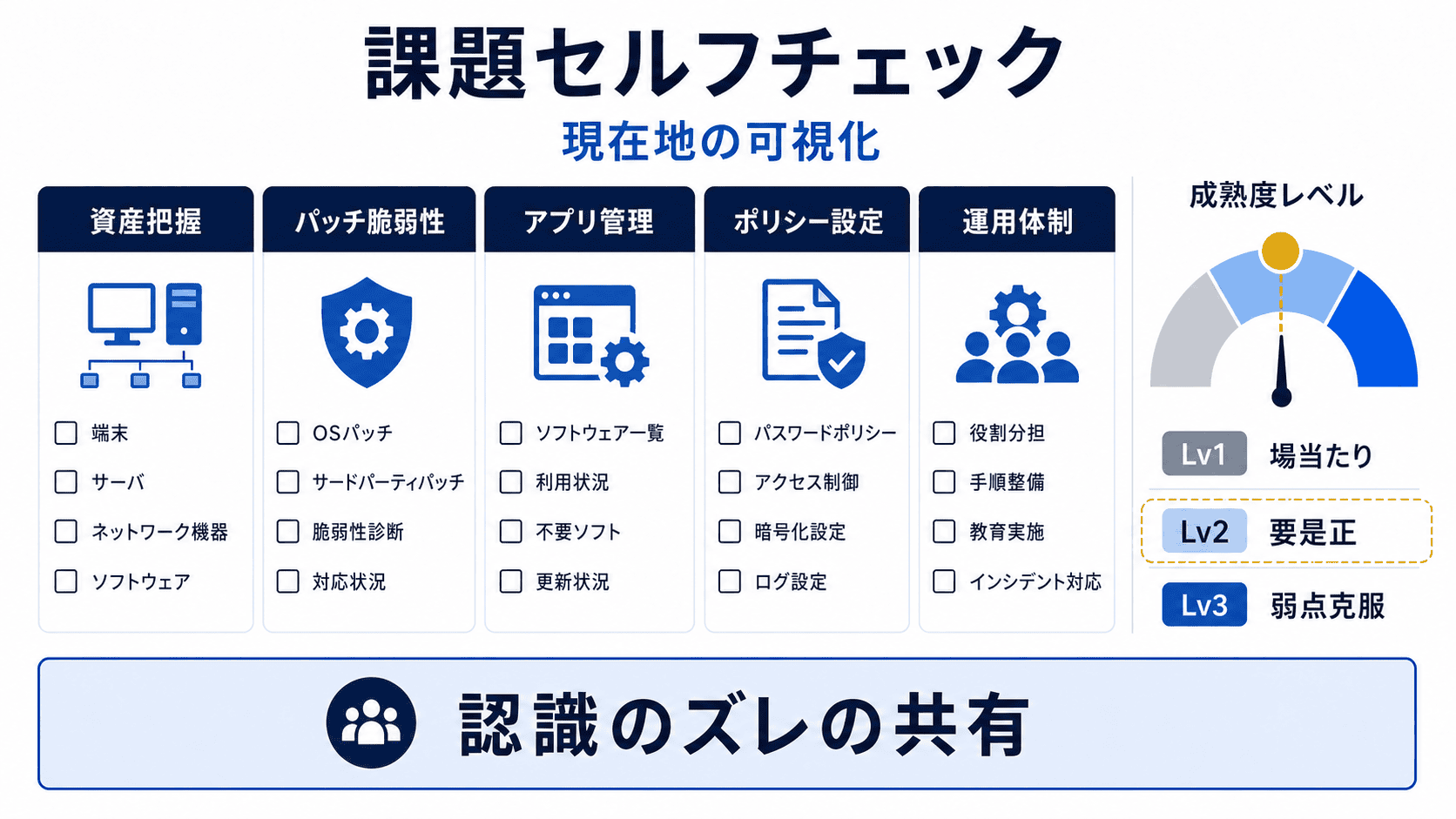

IT 運用の現場では、共通する「あるある」が存在します。下記のチェックリストで、自社の状況を診断してみてください。

該当があるかどうかが本質的な問いで、その上で何個当てはまったかが「どこから着手すべきか」のヒントになります。

| 該当数 | 状態の目安 | 次の一歩 |

|---|---|---|

| 9 個以上 | 場当たり対応が常態化している | まず可視化して現状を把握し、リスク評価から着手する(Lv.1 → Lv.2) |

| 4〜8 個 | 「見えてはいるが、管理できていない」典型 | 衛生管理基準を整備し、是正活動を回す段階(Lv.2 → Lv.3) |

| 1〜3 個 | 一部に弱点はあるが、基礎は機能している | 弱点領域を特定し、KPI 運用と自動化・自走化に進む(成熟度 Lv.4 → Lv.5) |

該当が 0 個ならそれが理想形ですが、実際の IT 運用現場で完全にゼロというケースは稀です。チームメンバーそれぞれで実施し、認識のズレを共有するだけでも価値があります。判定の根拠となる成熟度モデルの詳細は、Taniumで測るサイバーハイジーン成熟度モデルを参照してください。

衛生管理を強化すると、現場と経営の両面で具体的な変化が起きます。ここでは典型的な Before / After を、4つの場面で示します。

衛生管理の強化は単なる「事故防止」ではなく、現場の作業時間を削減し、経営の意思決定を加速させる投資として効いてきます。

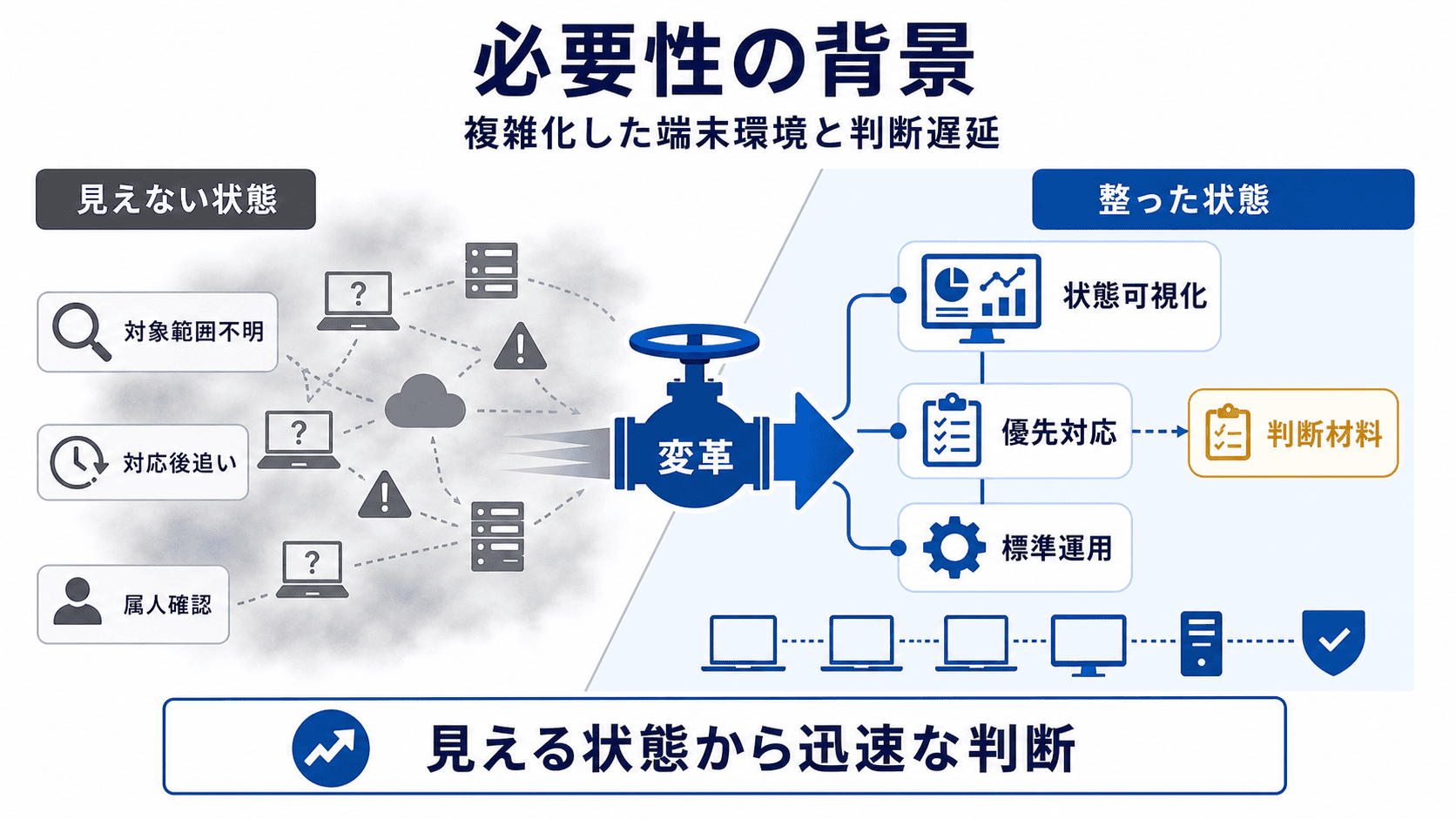

サイバーハイジーンでやるべきこと(資産・脆弱性・パッチ・アプリ・ポリシー)は、項目自体は明確です。問題は、数万台規模のエンドポイントでこれを継続的に回せるかという実行の難しさにあります。

従来は活動ごとに専用ツールを充てるのが一般的でした。資産管理ツール、WSUS/WUfB、ソフトウェア配布ツール、脆弱性スキャナー、AD/GPO——それぞれが別々のデータと別々のスケジュールで動くため、構造的な弱点が残ります。

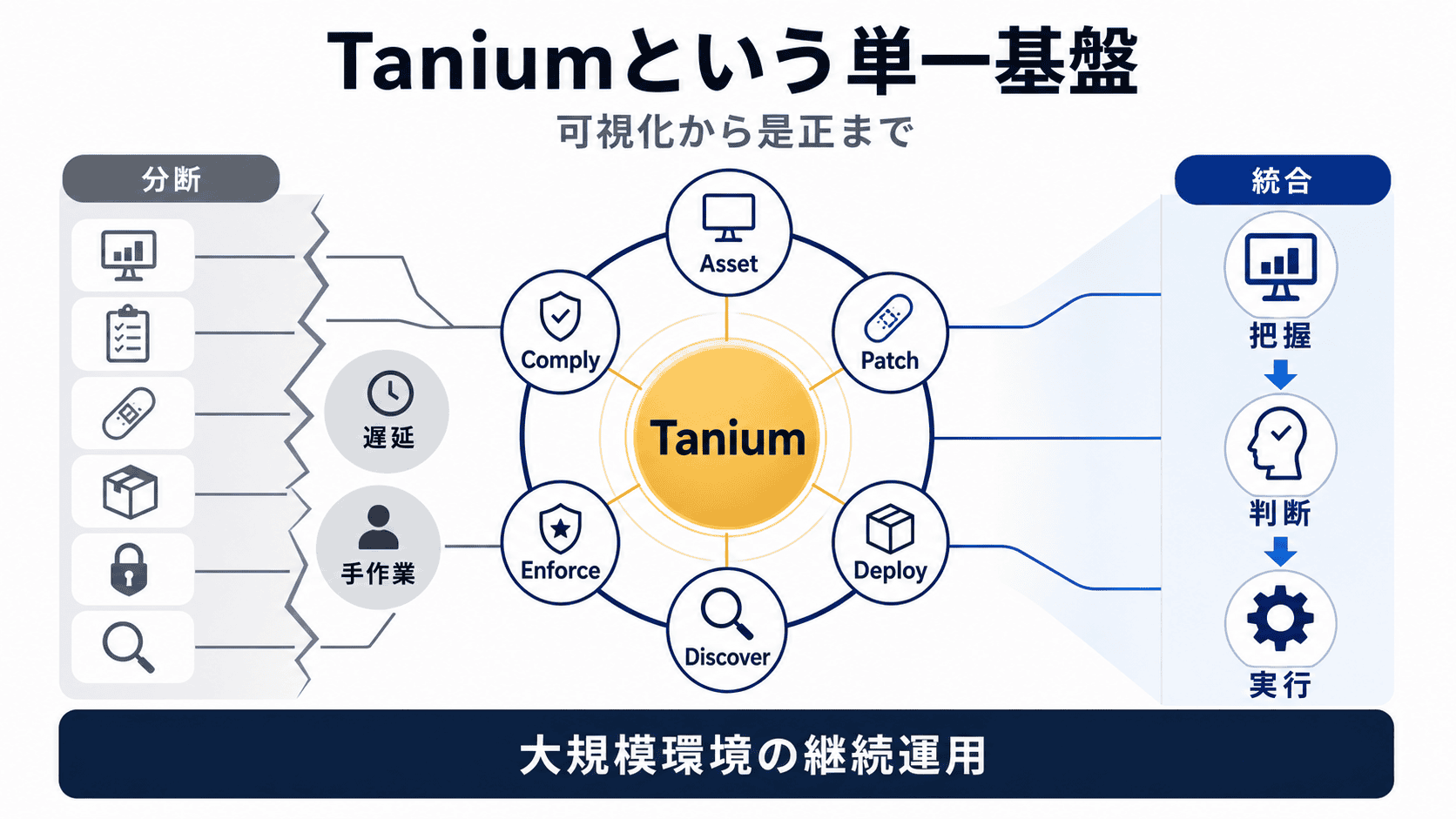

Tanium はこれらを単一プラットフォームで解決します。

つまり Tanium は、大規模環境でサイバーハイジーンを回すために必要な機能を、1 つのプラットフォーム上で提供します。以降は Tanium の活用を前提に進めます。なお、導入を検討するうえで事前に押さえておきたい備えは 元タニウム社TAMが正直に語る Tanium 導入の3つの側面と備え で別途解説しています。

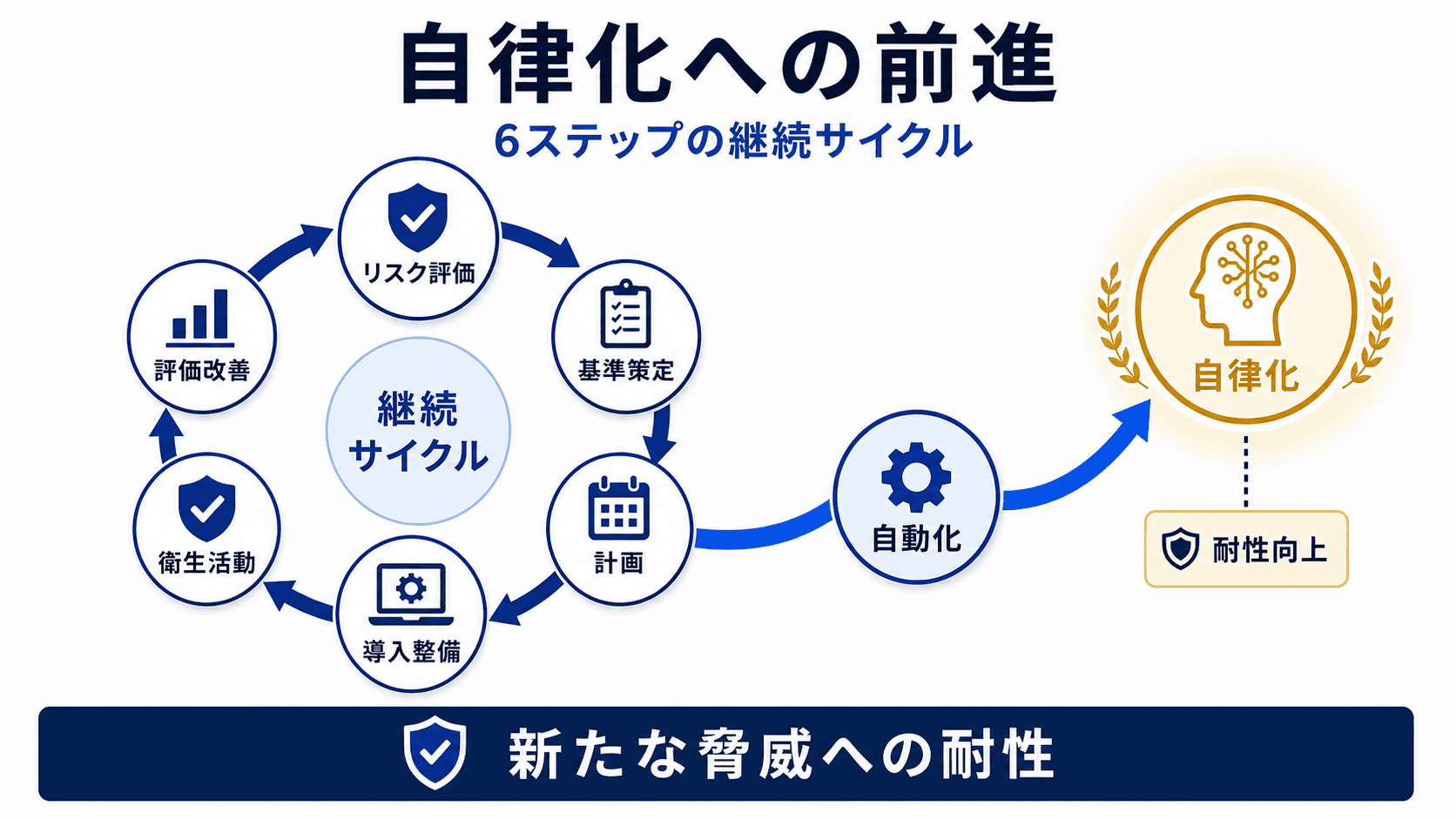

衛生管理は一度きりの作業ではなく、6 つのステップを順に進めて回し続ける活動です。最後の評価・改善で見えた課題は次の周回のリスク評価に戻り、サイクルとして組織の衛生レベルを引き上げていきます。

各ステップの中身を順に見ていきます。

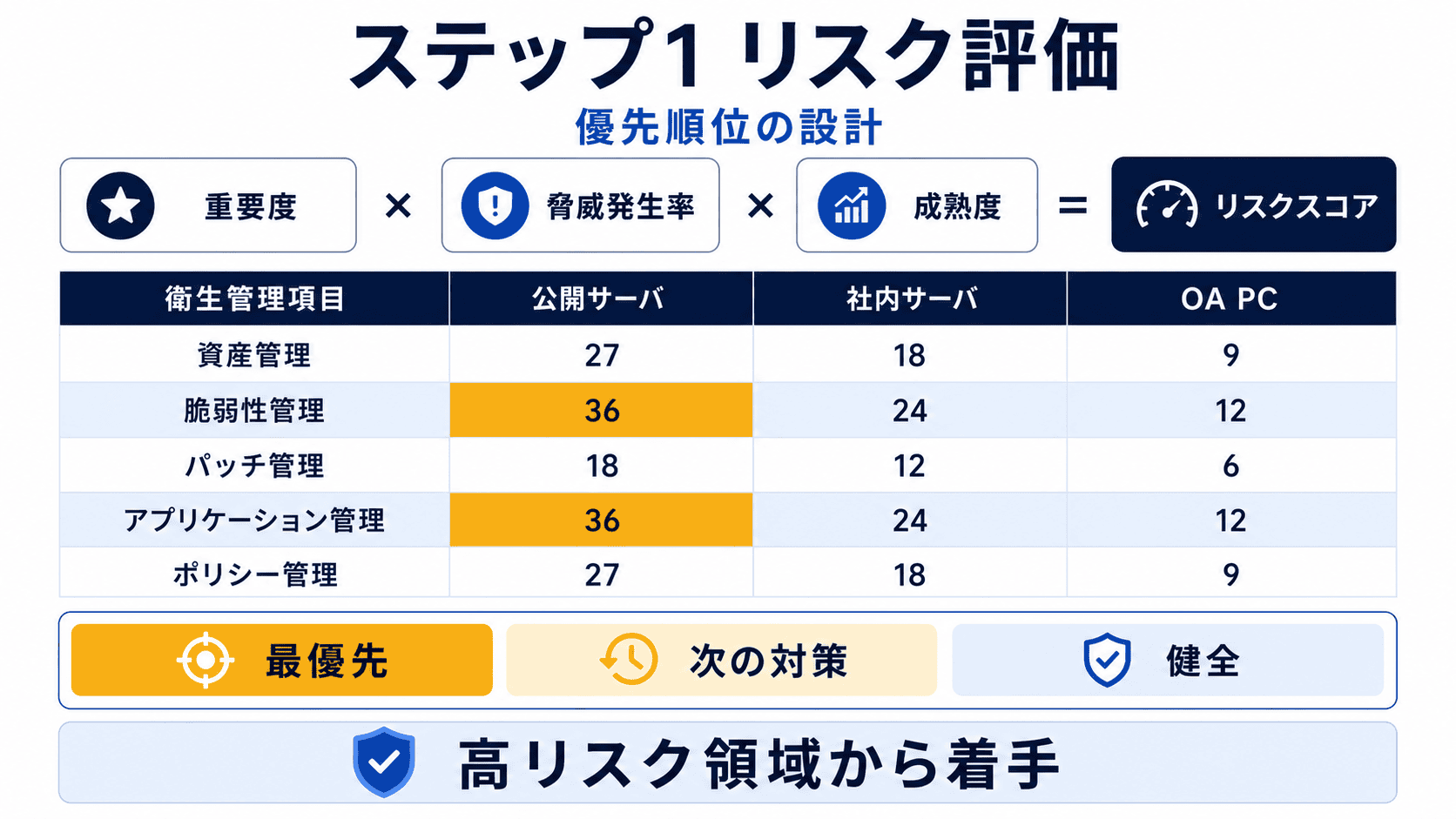

「すべてのリスクに同じように対応する」運用は、コストと時間が膨大になり現実的に成立しません。限られたリソースで効率よく衛生管理を進めるために、まず行うのがリスク評価です。

評価は次の 3 要素を掛け合わせてスコア化するのが基本形です。

リスクスコア = 情報資産の重要度 × 脅威の発生率 × (6 − 衛生管理の成熟度)

たとえば、3 種類の資産種別で各衛生管理項目のリスクスコアを算出すると次のようになります(重要度・脅威発生率・成熟度は仮置きの例)。

| 衛生管理項目 | 公開サーバ | 社内サーバ | OA PC |

|---|---|---|---|

| 資産管理 | 27 | 18 | 9 |

| 脆弱性管理 | 36 | 24 | 12 |

| パッチ管理 | 18 | 12 | 6 |

| アプリケーション管理 | 36 | 24 | 12 |

| ポリシー管理 | 27 | 18 | 9 |

※前提: 公開サーバ(重要度 3 × 脅威発生率 3 = 9)/社内サーバ(3 × 2 = 6)/OA PC(1 × 3 = 3)。衛生管理成熟度は項目ごとに、資産管理 3 / 脆弱性管理 2 / パッチ管理 4 / アプリケーション管理 2 / ポリシー管理 3 を仮置き。

算出したスコアを部門別・端末種別・拠点などの軸でヒートマップ化し、「20 以上は最優先で対策/10〜20 は次のステップで対策/10 未満は健全な状態」のように対応方針を割り当てます。上の例では、公開サーバの脆弱性管理・アプリケーション管理(36)が最優先、社内サーバの脆弱性管理・アプリケーション管理(24)も最優先、OA PC のパッチ管理(6)は健全——というように、どこから手をつけるかが一目で見えてきます。

リスク評価のゴールはすべてのリスクをゼロにすることではなく、リスクの高いものに優先的に対策を講じ、低いものは受容するなど、スコアに基づいて戦略を立てることです。

現場でよくある罠: 「パッチ未適用がセキュリティインシデントにつながったから、まずはパッチ適用率 100% を目指す」——このように、リスク評価をせずに目についたところから始めてしまう現場をよく見かけます。結果としてコストと時間が膨らみ、成果も見えにくくなりがちです。

詳細: Tanium で進める端末衛生管理のリスク評価 — 優先順位付けで「どこから手をつける?」を解消

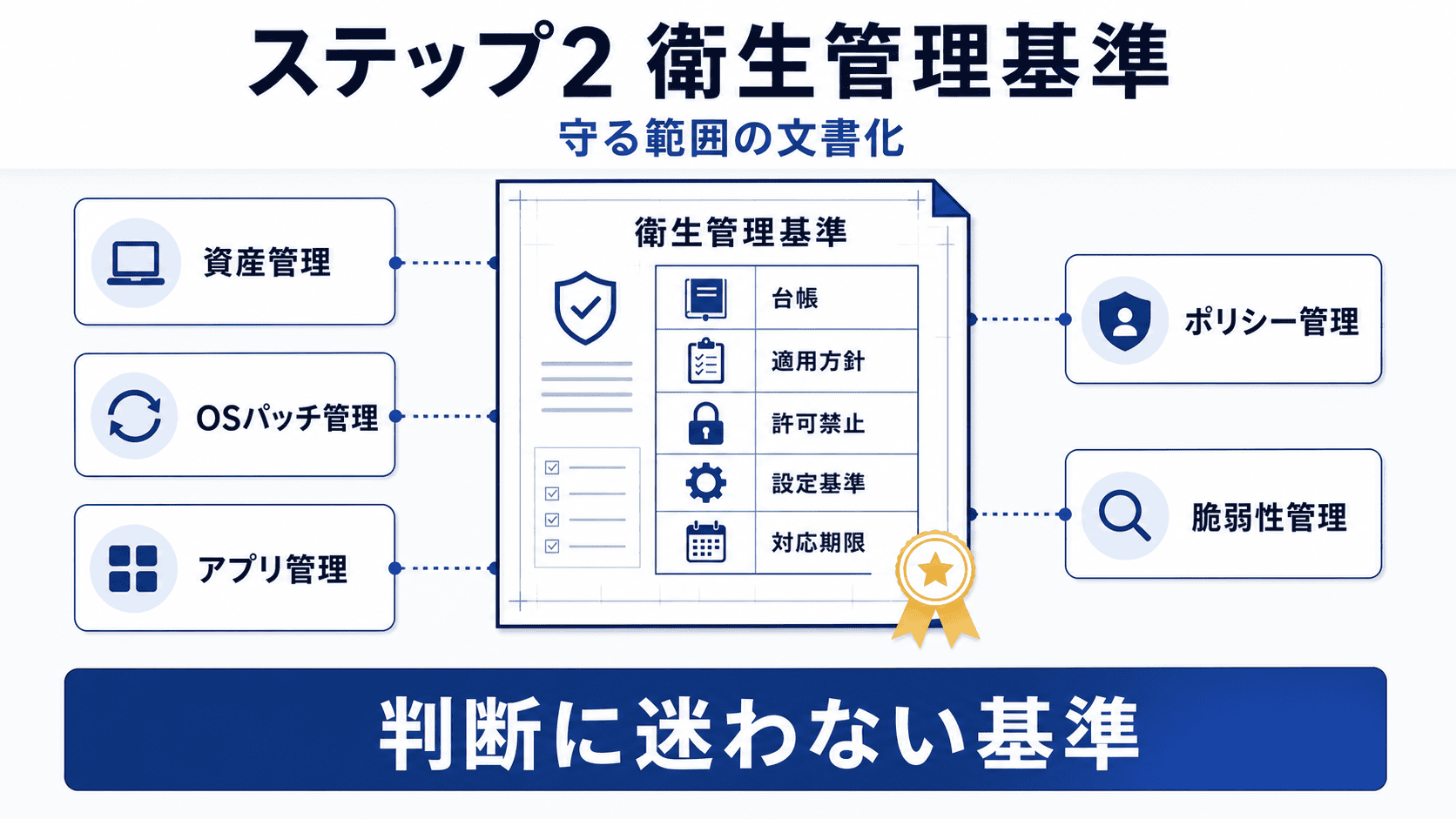

リスク評価で重点領域が見えたら、次に行うのが衛生管理基準の文書化です。代表的な項目は次の 5 つに整理できます。

ここで策定するのは、自組織として目指す「現実的な理想の状態」です。優先順位や数値目標、いつまでに到達するかは次のステップ 3 の計画で定めます。

現場でよくある罠: 基準を作らずに動き始めてしまうケースが圧倒的に多いと感じています。「使ってよいアプリケーションが決まっていない」「OS パッチの適用方針が文書化されていない」「設定ベースラインが規定されていない」——何を守るかが曖昧なまま是正活動だけ進めても、判断のたびに迷いが生まれ、運用は長続きしません。

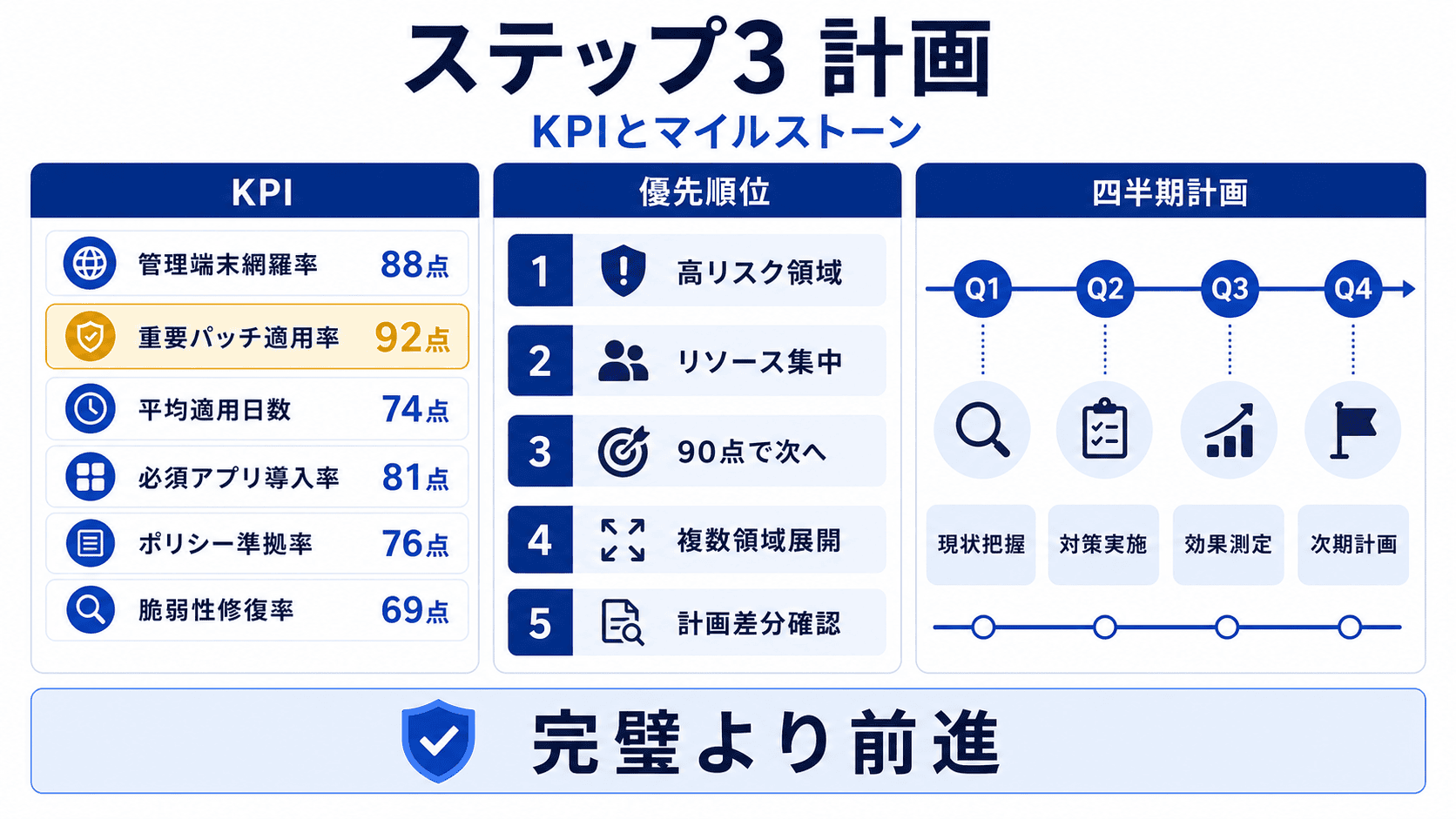

衛生管理基準で「あるべき姿」が定まったら、それを実現するための計画を立てます。ここで重要なのは、完璧を目指すのではなく、ステップ 1 のリスク評価をもとに優先順位とリソース配分を決めることです。決めることは大きく 3 つです。

衛生管理基準の各項目に対応づけて、進捗を測る KPI と目標値を定めます。

| 対象領域 | KPI の例 |

|---|---|

| 資産管理 | 管理端末の網羅率(管理台数 / 想定台数) |

| OS パッチ管理 | 重要パッチの適用率、適用までの平均日数(MTTP) |

| アプリケーション管理 | 必須アプリの導入率・正常稼働率、未承認・サポート切れアプリの残存台数 |

| ポリシー管理 | ポリシー準拠率 |

| 脆弱性管理 | KEV カタログ脆弱性の対応率、修復率 |

数値目標は「絶対値ではなく到達期限とセット」にするのがコツです。「パッチ適用率 100%」ではなく「90% を 3 ヶ月で達成、その後 95% へ引き上げ」のように、時間軸を入れることで現実的な計画になります。

すべての項目を一律に進めるのではなく、ステップ 1 のリスク評価で見えたリスクスコアに従って、どこにリソースを集中投入するかを決めます。

KPI と優先順位が決まったら、いつまでに何をするかを月次〜四半期のマイルストーンに落とします。計画の最も重要な役割は、目標達成だけではなく、ズレが出たときに「何が悪いかを見つけられる」ことにあります。計画があるからこそ、進捗の遅れに気づき、原因分析と打ち手の議論ができます。

現場でよくある罠: 非管理端末 0 台、パッチ適用率 100% といった完璧を目指しすぎて、その達成にリソースを張り続けている現場をよく目にします。残り 10% にかかるコストは最初の 90% とは比較にならず、他に優先すべき領域が後回しになりがちです。私の経験では、複数領域を 90 点まで引き上げる方が、組織全体のリスクは早く下がります。

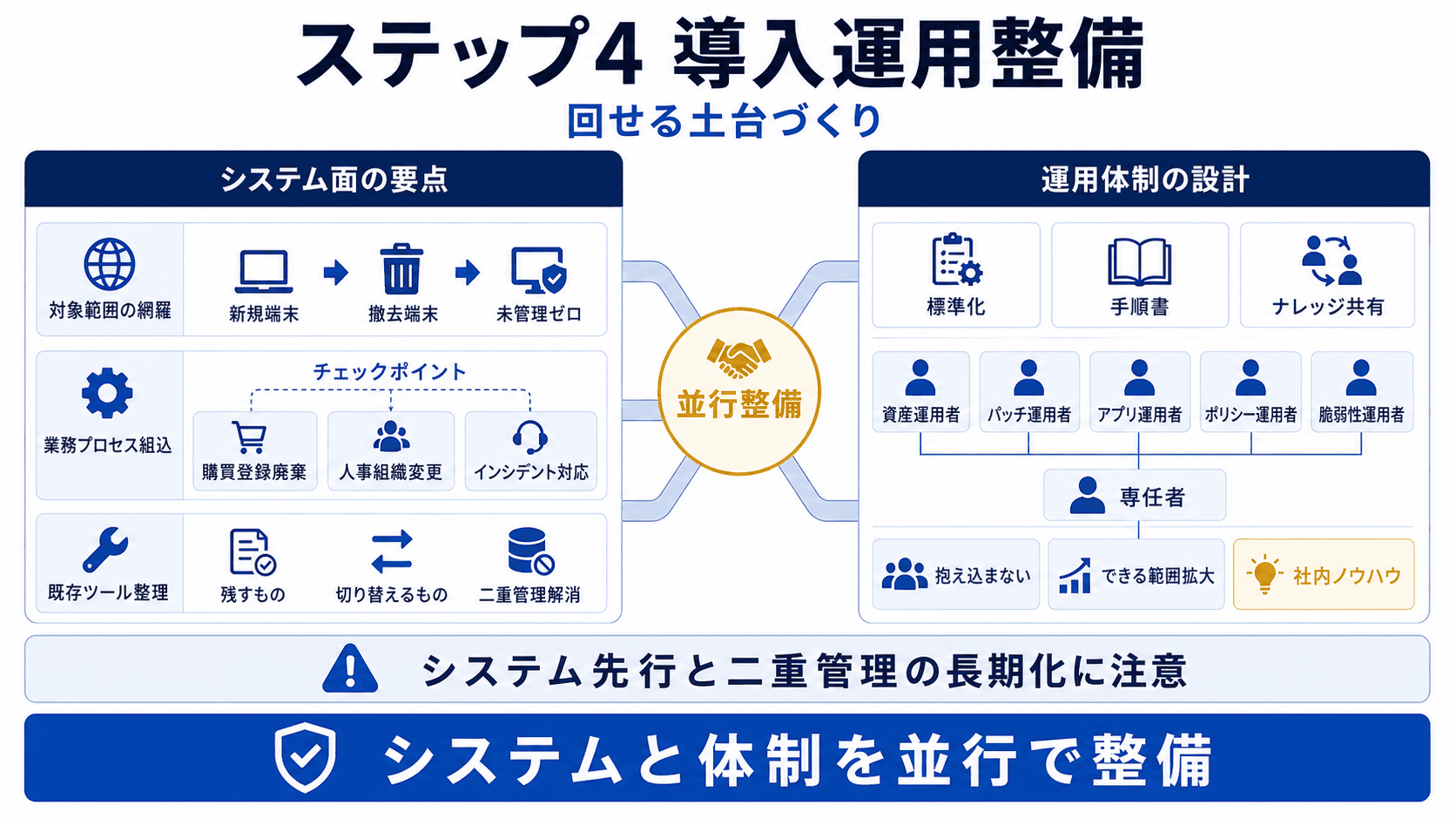

計画が定まったら、それを継続的に回せるシステムと体制を並行で整えます。ここの完成度が、次のステップ 5(衛生管理活動)の立ち上がりを大きく左右します。

衛生管理活動は、特定担当者の知識や努力に依存させない仕組みづくりが鍵です。手順書・ナレッジ共有・標準化を進めておくと、人の入れ替えに耐える運用になります。

目指すのは、各業務領域(資産・パッチ・アプリ・ポリシー・脆弱性)の運用者が、それぞれの活動を日常業務として回す体制です。中央の専任者に集中させすぎると、活用が広がるほどボトルネックになります。専任者は「すべてを抱え込む人」ではなく、ナレッジを整備して各運用者ができる範囲を広げていく役回りに位置づけます。

立ち上げ期に外部支援を活用する場合は、運用そのものを外部依存にせず、社内にノウハウを残す形で使うのがポイントです。

なお、Tanium 環境を立ち上げる際の具体的な進め方(帯域設計、クライアント展開、既存ツール移行など)は 元タニウム社TAMが正直に語る Tanium 導入の3つの側面と備え を、資産の母数把握と業務プロセスへの組込みの実務は Tanium で実現する IT 資産管理 — 母数の把握と情報の鮮度を、リアルタイムに解く を、それぞれ併せてご覧ください。

現場でよくある罠: システム導入だけが先行し、運用体制が追いついていない現場をよく見ます。既存運用との二重管理が長引いて現場が疲弊し、Tanium の良さが十分に活きないまま運用が膠着してしまうケースが少なくありません。

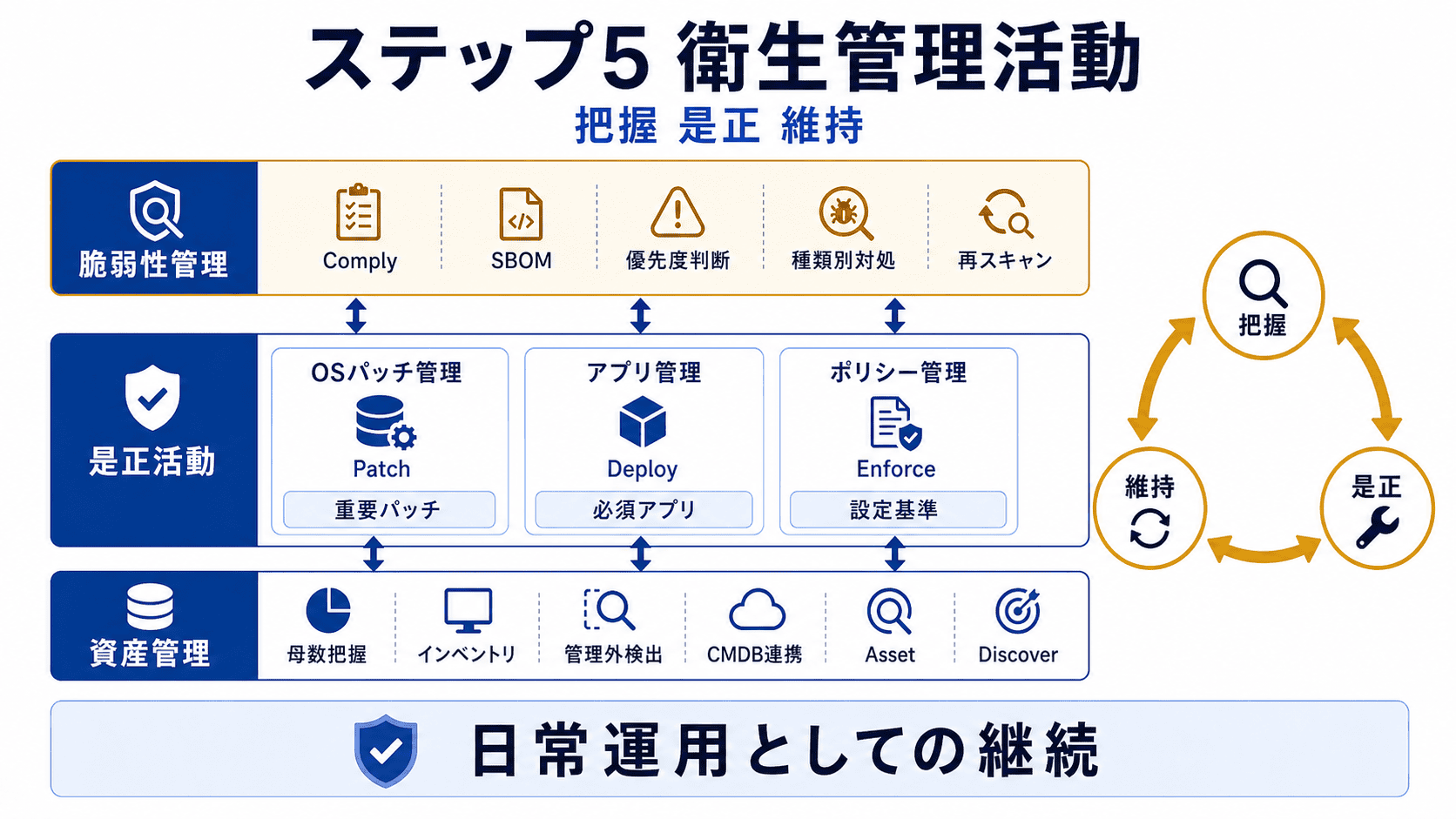

整えた基準・計画・体制のもと、Tanium の各モジュールで現状を把握し、ギャップを是正し、健全な状態を維持する日常活動です。ステップ 2 で策定した 5 項目に対応する形で進めます。資産管理を土台に、その上で OS パッチ管理/アプリケーション管理/ポリシー管理が動き、脆弱性管理がその 3 つを脆弱性起点で横断する——という構造です。詳細はそれぞれの個別記事に委ね、ここでは王道の活動と使うモジュールに絞って整理します。

やること: 企業のエンドポイント全体について、母数の把握と情報の鮮度を維持する。

| 具体的に何をやるか | 使うモジュール |

|---|---|

| 全端末のハードウェア/ソフトウェアインベントリを取得・維持する | Asset |

| 管理外端末(シャドー IT)を検出する | Discover |

| ServiceNow CMDB / ITAM など外部システムと連携する | Asset 連携 |

ポイント: 見えた資産に対して、別ツールに切り替えることなく Tanium 上で Patch / Deploy までそのまま実行できる点が強みです。

詳細: Tanium で実現する IT 資産管理 — 母数の把握と情報の鮮度を、リアルタイムに解く

やること: OS パッチが「本当に全台に当たっているか」を解消する。Windows と Linux で打ち手が異なる。

Windows パッチ管理

| 具体的に何をやるか | 使うモジュール |

|---|---|

| 月例パッチを全台に確実に適用する | Patch |

| 適用状況を可視化する(適用されていない端末の特定) | Patch |

| 緊急パッチを即時に適用する | Patch / Deploy |

詳細: Tanium による Windows パッチ管理戦略 — 「本当に全台に当たっている?」を解消する実践パターン

Linux パッチ管理 — サーバごとにディストリビューション・パッケージ構成が異なるため、Windows のような一律配信ができない。脆弱性起点でリスクの高いものから優先適用するのが王道。

| 具体的に何をやるか | 使うモジュール |

|---|---|

| 脆弱性スキャンで対応すべきパッチを特定する | Comply |

| 優先度の高い脆弱性から、合意したメンテナンスウィンドウで適用する | Patch |

詳細: Tanium による Linux パッチ管理戦略 — Comply × Patch で実現するリスクベースアプローチ

やること: 必須アプリ(業務アプリ・セキュリティソフト)を最新の状態で全端末に行き渡らせつつ、不要・危険なアプリを排除する。

| 具体的に何をやるか | 使うモジュール |

|---|---|

| 必須アプリ・セキュリティソフト(AV / EDR)を配布する | Deploy |

| 配布したアプリの更新を継続的に行う | Deploy |

| 許可/禁止リストでアプリの実行を制御する | Enforce |

| 不正・サポート切れ・脆弱なアプリを削除する | Deploy |

詳細: Tanium Deploy × Enforce で実現するアプリケーション管理 — 攻めと守りの戦略的アプローチ

やること: 端末のセキュリティ設定とコンプライアンスを、衛生管理基準に沿った状態で維持する。

| 具体的に何をやるか | 使うモジュール |

|---|---|

| 設定ベースラインへの準拠状況をスキャンする | Comply |

| 違反箇所を自動是正し、変更されても再適用して正しい状態へ戻す | Enforce |

詳細: Tanium Comply × Enforce で実現するポリシー管理の刷新 — スキャンと是正の二段構え

やること: 自社環境にどんな脆弱性があるかを把握し、優先度を決め、対処と検証を回す。OS パッチ管理/アプリケーション管理/ポリシー管理を脆弱性起点で横断的に走らせる戦略活動。

| 具体的に何をやるか | 使うモジュール |

|---|---|

| 脆弱性スキャンで自社環境にある脆弱性を把握する | Comply(+ SBOM) |

| 深刻度・悪用可能性に基づき対応の優先度を判断する | Comply |

| OS の脆弱性は OS パッチ管理、アプリの脆弱性はアプリケーション管理、設定の脆弱性はポリシー管理として種類に応じて対処する | Patch / Deploy / Enforce |

| 再スキャンで修復済みかを検証する | Comply 定期スキャン |

ポイント: 脆弱性管理は OS パッチ管理・アプリケーション管理・ポリシー管理と独立した活動ではなく、脆弱性を起点にこの 3 つを横断的に走らせる戦略的活動です。「OS パッチを当てているから大丈夫」では塞げない領域(OSS/ライブラリ、サードパーティアプリ、設定の脆弱性)まで、同じプラットフォームでカバーできるのが Tanium の強みです。

詳細: Tanium で始める脆弱性管理 — 「何から始める?」を解消する実践ワークフロー4ステップ

現場でよくある罠: Tanium で全部できる分、Tanium 担当に負荷が集中してしまう現場をよく目にします。Tanium 基盤を運用する部隊と、Tanium を使って各業務(資産・パッチ・アプリ・ポリシー・脆弱性)を回す部隊を分けるなど、体制整備と運用整備こそが、活用範囲を組織全体に広げる鍵だと考えています。

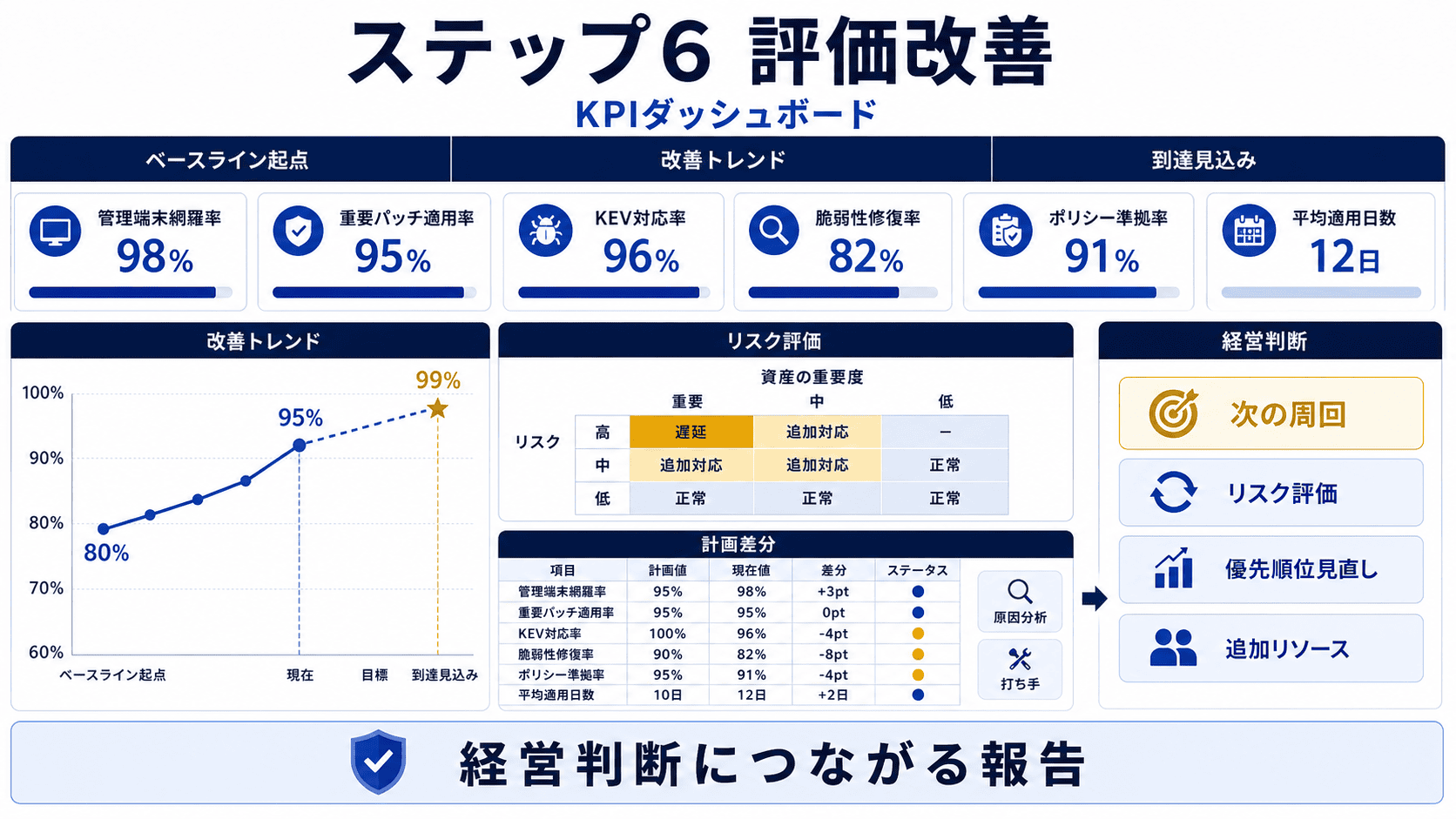

衛生管理活動が回り始めたら、最後に乗り越えるのは「経営層に成果として認めてもらう」壁です。可視化が進むと「悪い数字」が浮かび上がり、報告するほど「成果が出ていない」と評価されてしまうパラドックスに陥る組織は少なくありません。ここを抜けるための仕組みが KPI ダッシュボードです。このステップで見えた課題は、ステップ 1 のリスク評価に戻り、次の周回のインプットになります。

「パッチ適用率 95% です」から、「ベースライン 80% から 95% へ改善し、目標 99% は X 月到達見込み。サーバー部門が遅れており、追加リソースの投入を検討いただきたい」へ。報告の言葉が変わるだけで、経営層の反応は確実に変わります。

詳細: Tanium のセキュリティ KPI ダッシュボード設計ガイド

現場でよくある罠: 悪い数字を隠しがちな組織が少なくありません。現場から得られた情報は経営層も含めて共有し、改善サイクルへつなげていくのが本筋だと考えています。

本記事の 6 ステップに沿って進めていけば、サイバーハイジーンは着実に前進していきます。各ステップが整ってくると、人手による反復作業(パッチ適用、ポリシー是正、脆弱性対応など)を自動化できる範囲が広がり、その先には、人が逐一判断しなくても健全な状態が保たれる自律化へとつながっていきます。こうして、新たな脅威に対しても耐性を高め続けられるようになります。

進めるなかで迷ったとき、社内だけでは難しいと感じたときは、弊社ザッツイットにお気軽にご相談ください。

サイバーハイジーンは NIST CSF / CIS Controls の「特定」と「防御」に相当する衛生管理の取り組みで、資産管理・脆弱性管理・パッチ管理・アプリケーション管理・ポリシー管理といった基本を継続することで攻撃を受けにくい状態を作ります。検知や事後対応中心のセキュリティ対策の前段で、攻撃を未然に防ぎ被害を最小化する役割を担います。

まず冒頭のセルフチェックで自社の現在地を確認したうえで、ステップ 1 のリスク評価から始めるのが基本です。情報資産の重要度・脅威発生率・衛生管理の成熟度を掛け合わせてリスクスコアを算出し、優先度の高い領域からリソースを集中投入していきます。

大規模環境においても資産管理・脆弱性管理・パッチ管理・アプリケーション管理・ポリシー管理といった衛生管理の主要項目をワンプラットフォームで一気通貫に回せるためです。従来のツール分断による「データの分断」「鮮度の低下」「スピード不足」「見えても動けない」という構造的弱点を解決できます。

100 点でなければ意味がない、ということはありません。残り 10% にかかるコストは最初の 90% とは比較にならないため、1 領域を 100 点に張り付けるより、複数領域を 90 点まで引き上げる方が組織全体のリスクは早く下がります。リスク評価で見えた優先度に従って、段階的に進めることをおすすめします。

対象領域ごとに分けるのが分かりやすく、資産管理は管理端末の網羅率、OS パッチ管理は重要パッチの適用率と適用までの平均日数、アプリケーション管理は必須アプリの導入率・正常稼働率と未承認アプリの残存台数、ポリシー管理は準拠率、脆弱性管理は悪用が確認されている脆弱性(KEV)の対応率や修復率が代表例です。絶対値ではなく到達期限とセットで設定するのがコツです。

衛生管理活動は特定担当者の知識や努力に依存させず、各業務領域(資産・パッチ・アプリ・ポリシー・脆弱性)の運用者がそれぞれの活動を日常業務として回す体制が望ましい姿です。中央の専任者は「すべてを抱え込む人」ではなく、ナレッジを整備して各運用者ができる範囲を広げていく役回りに位置づけます。これにより、活用範囲が広がっても運用がボトルネック化しません。

脆弱性管理は、自社環境にある脆弱性を把握し、深刻度や悪用可能性に応じてリスクを評価し、対応方針と対応の優先度を判断する活動です。OS パッチ管理・アプリケーション管理・ポリシー管理は、その判断のもとで動く具体的な対処手段で、OS の脆弱性はパッチ適用、アプリの脆弱性は更新・削除、設定の脆弱性はポリシー強制——というように、脆弱性の種類に応じて使い分けます。

可視化で見えた数字は、報告にとどめず改善計画の材料として使うのが本筋です。「ベースライン起点(どこから、どこまで改善したか)」「リスクベース(高リスク箇所に焦点)」「未来志向(計画とのズレと到達見込み)」の 3 点を併せて示すと、追加リソース投入の議論につなげやすくなります。

自動化は、人が判断・実行してきた作業をシステム化することです。パッチ適用やポリシー是正のように、ルールに沿って繰り返す作業は比較的自動化しやすい領域です。一方、脆弱性対応やインシデント対応などは内容によって判断が必要なため自動化が難しく、AI 活用などでデータ分析やナレッジ参照を行い、システム側で状況を判断して対処できる状態に近づけていくのが自律化です。