インシデント対策強化の一環で EDR を調べていたら、「Tanium」というキーワードが出てきた ──「TaniumってEDR製品なの?」「結局、CrowdStrike や Microsoft Defender とどう違うの?」と感じている方に向けて、本記事は元タニウム社 TAM の立場から、Tanium と EDR の違いを最短で理解できるよう整理しました。Tanium 単体で完結する選択肢も、専業 EDR と組み合わせる選択肢も、どちらも現実的だという前提で、両者の役割を整理していきます。

TaniumってEDR製品なの?

検討中の方からよくいただくご質問に、結論からお答えします。

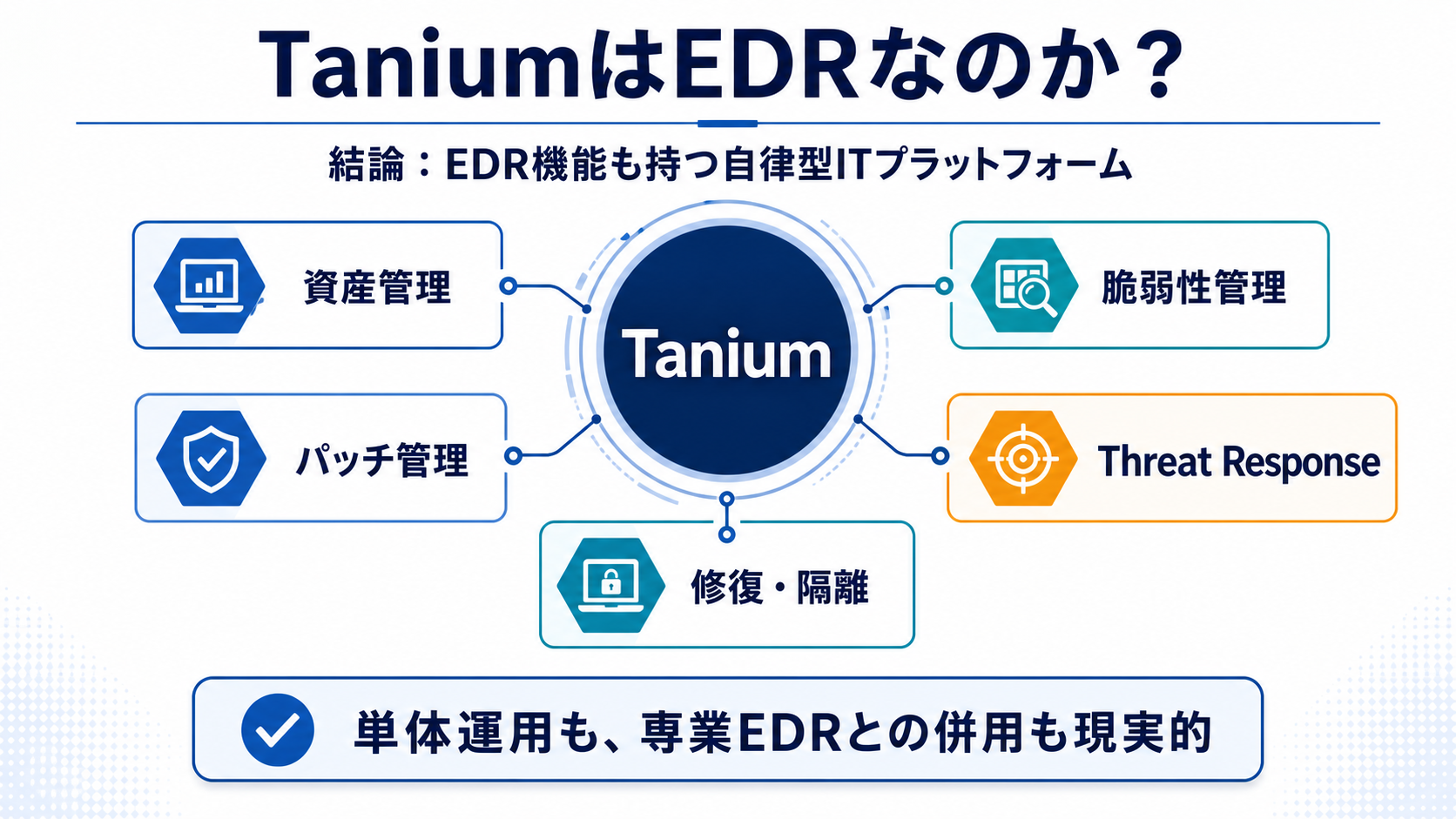

Tanium は、EDR 機能も内包する自律型 IT プラットフォーム(Autonomous IT Platform)です。資産管理・パッチ管理・脆弱性管理・インシデント対応までを一つの基盤でカバーし、Tanium 単体でも EDR 領域までカバーした運用を成立させられます。

Tanium の EDR 機能にあたる Threat Response には、振る舞いベースの脅威検知、IOC(侵害の痕跡)による全社横断スキャン、プロセスツリーやタイムラインを用いた調査、フォレンジック証拠データの収集、侵害端末のネットワーク即時隔離、自動修復アクションといった、一般的な EDR 製品に求められる機能群が一通り備わっています。

一方で、より専門的な検知エンジン ── たとえば AI 駆動の高度な振る舞い検知や未知マルウェア検出 ── が必要な場合は、CrowdStrike Falcon や Microsoft Defender for Endpoint といった専業 EDR と組み合わせる選択肢もあります。Tanium には Microsoft Defender for Endpoint や Deep Instinct といった専業 EDR / EPP 製品とのアラート連携機能が用意されており、専業 EDR の検知力 × Tanium の全社実行基盤という組み合わせが、大企業の現場では広く採用されています。

つまり、Tanium 単体で完結させる構成も、専業 EDR と組み合わせる構成も、どちらも現実的な選択肢です。次のセクション以降で、両者の役割の違いと組み合わせ方を、検討中の読者の方が自社に当てはめて判断できるレベルまで整理していきます。

一般的なEDR製品と Tanium の違い・特徴

「具体的に、CrowdStrike や Defender と Tanium はどこが違うのか」── 検討段階で必ず出てくる問いです。機能比較表で並べるとどうしても重なる部分が出てきますが、本質は3つの軸で整理すると見えてきます。

目的の違い

専業 EDR は 侵入後の脅威検知・対応 に特化しています。アンチマルウェアや AI 駆動の振る舞い検知を中核に、未知の脅威も含めて「侵入の瞬間」と「侵入後の挙動」を捕まえることが第一義です。

Tanium の主目的は別のところにあります。全社エンドポイントの状態をリアルタイムに可視化し、平時の運用も、非常時の影響範囲特定・是正も、同じ基盤で実行できるようにすること。つまり Tanium は「脅威を見抜く専門家」を目指しているのではなく、「全社の状態を 把握して、対処ができる 基盤」を提供しています。

設計思想の違い

Tanium はエンドポイント全体の運用基盤として設計された製品で、EPP(侵入防止・アンチウイルス)や AI 駆動の高度な振る舞い検知といった専業 EDR / EPP の中核領域は、外部の専業製品と組み合わせて使うのが前提になっています。

Tanium 自体にも、Microsoft Defender for Endpoint や Deep Instinct といった専業 EDR / EPP 製品とのアラート連携機能が用意されており、専業製品の検知 → Tanium での全社影響範囲特定・Remediation という役割分担を、追加開発なしに組み立てられます。大企業の現場では、こうした併用構成が広く採用されています。

データの鮮度とアクションの速度

専業 EDR は、検知ロジックやテレメトリの収集に強みがあり、過去の挙動を分析するヒストリカル中心の設計です。一方の Tanium は、数秒〜数分で全社の状態を把握できるリアルタイム性を独自のアーキテクチャ(リニアチェーン)で成立させています。「今この瞬間、特定のファイルやプロセスが全社のどこに存在するか」に即答できる土台です。

シングルプラットフォーム

専業 EDR は、脅威検知をトリガーに動きます。検知 → 隔離 → 封じ込めという、セキュリティインシデントのワークフローに特化したツールです。

Tanium は、資産管理・パッチ管理・脆弱性管理・構成管理・脅威検知・インシデント対応までを、単一プラットフォームで完結させられるのが特徴です。事前対策(資産・パッチ・構成)と事後対策(影響範囲特定・隔離・修復・復旧)が、すべて一つのコンソールで動きます。

たとえば、ある端末で脅威が検知された場合、同じ脆弱性を持つ全社の端末を即座に特定 → そのままパッチを配布 → 必要ならアプリケーションを更新 → ポリシーからの逸脱を是正、というインシデント発生から再発防止までの一連のアクションを、ツールを跨ぐことなく一気通貫で実行できます。

参考: Tanium プラットフォーム(自律型 IT プラットフォーム)

Tanium の EDR 機能 ── Threat Response でできること

Tanium のセキュリティ機能の中核は Threat Response というモジュールです。エンドポイント上で起こったプロセス実行・ネットワーク接続・ファイル操作・レジストリ変更といったイベントを Recorder が継続的に記録し、Index によって全社横断のファイル検索を可能にする ── この2つの土台の上で、脅威検知から調査・封じ込めまでが一気通貫で実行できる仕組みです。

具体的にどのような機能があるか、カテゴリ別に網羅しておきます。

脅威検知

- 振る舞いベースの高度なマルウェア検知: 正規のプログラムに偽装した悪意あるコードや、ディスクに保存されないファイルレスマルウェアの活動を、プロセスの振る舞いからリアルタイムに検知

- 外部脅威インテリジェンスを活用したファイル評価(Reputation 連携): 環境内で新たに実行された未知のプログラムを外部脅威データベースと自動照合し、悪意の有無を即時スコアリング

- カスタムルールによる悪意あるコードの精密な特定: YARA ルールなどの独自シグネチャによる検知

- システムアクティビティの継続的な監視と異常検知: 平常時のベースラインから外れた挙動を検出

- 侵害の痕跡(IOC)を用いた全社横断的な即時スキャン: 外部機関や独自定義の IOC(ハッシュ・通信先 IP など)を全社環境へ即座にスキャンし、感染が疑われる端末を数分で特定

- 環境内のベースライン化による特異な挙動のあぶり出し: 全社内で「通常状態」を把握し、他端末と比べて特異な動きをしている端末を発見

- 既存セキュリティ対策ツールのアラート統合: OS 標準のマルウェア対策や次世代アンチウイルス、専業 EDR が発報したアラートを Threat Response 上で集約・可視化

- プロセスインジェクション・クレデンシャルダンプの検知: 攻撃者が正当なプロセスへ悪意あるコードを注入する手法を検知

インシデント調査・対応

- 侵害が疑われる端末のネットワーク即時隔離: 管理プラットフォームとの調査用通信のみを許可し、横展開(ラテラルムーブメント)を防止

- 遠隔からのフォレンジック証拠データ収集: メモリ・ファイル・レジストリ等を自動/手動で取得

- OS のアクティビティ履歴に基づく遡及調査: Recorder に記録されたプロセス・ネットワーク・ファイル操作の履歴を遡って原因を分析

- 隣接プロセスツリー・タイムライン調査: 不審プロセスの親子関係と前後イベントを追跡し、侵入の起点と着地点を再構成

- 脅威検知時の自動対応: 悪意あるプロセスの起動や不審ファイルの生成を検知した瞬間に、プロセス強制終了・ファイル削除・端末隔離を自動実行

- 調査用スナップショット取得によるオフライン分析: 端末の状態をスナップショット化し、影響を与えずに分析

- アラートからのシームレスな修復ポリシー適用: アラート画面から直接、ファイル削除・レジストリ修正・プロセス停止のポリシーを作成・適用

- 複数事象の相関分析による根本原因特定: パフォーマンス異常・セキュリティイベント・インストール履歴を 1 つのインシデントとしてグループ化し、タイムラインで俯瞰

連携・統合

- Microsoft Defender for Endpoint / Deep Instinct とのアラート連携: 専業 EDR / EPP の検知アラートを Threat Response に取り込み、影響範囲特定や Remediation を Tanium 側で実行

- SIEM / SOAR 連携: Tanium Connect で Splunk・Microsoft Sentinel などへのログフィード、Cortex XSOAR からの Threat Response 呼び出しに対応

参考: Tanium Security Operations(脅威ハンティング・調査・対応)

活用事例で見る インシデント対応における Tanium の強み

Tanium の真価は、リアルタイム性を武器に、エンドポイント管理に必要な機能群が一つの基盤に揃っていること。その真価がインシデント対応でどのように活きてくるかを具体的に見ていきます。

Microsoft Defender for Endpoint × Tanium ── よく見る組み合わせ

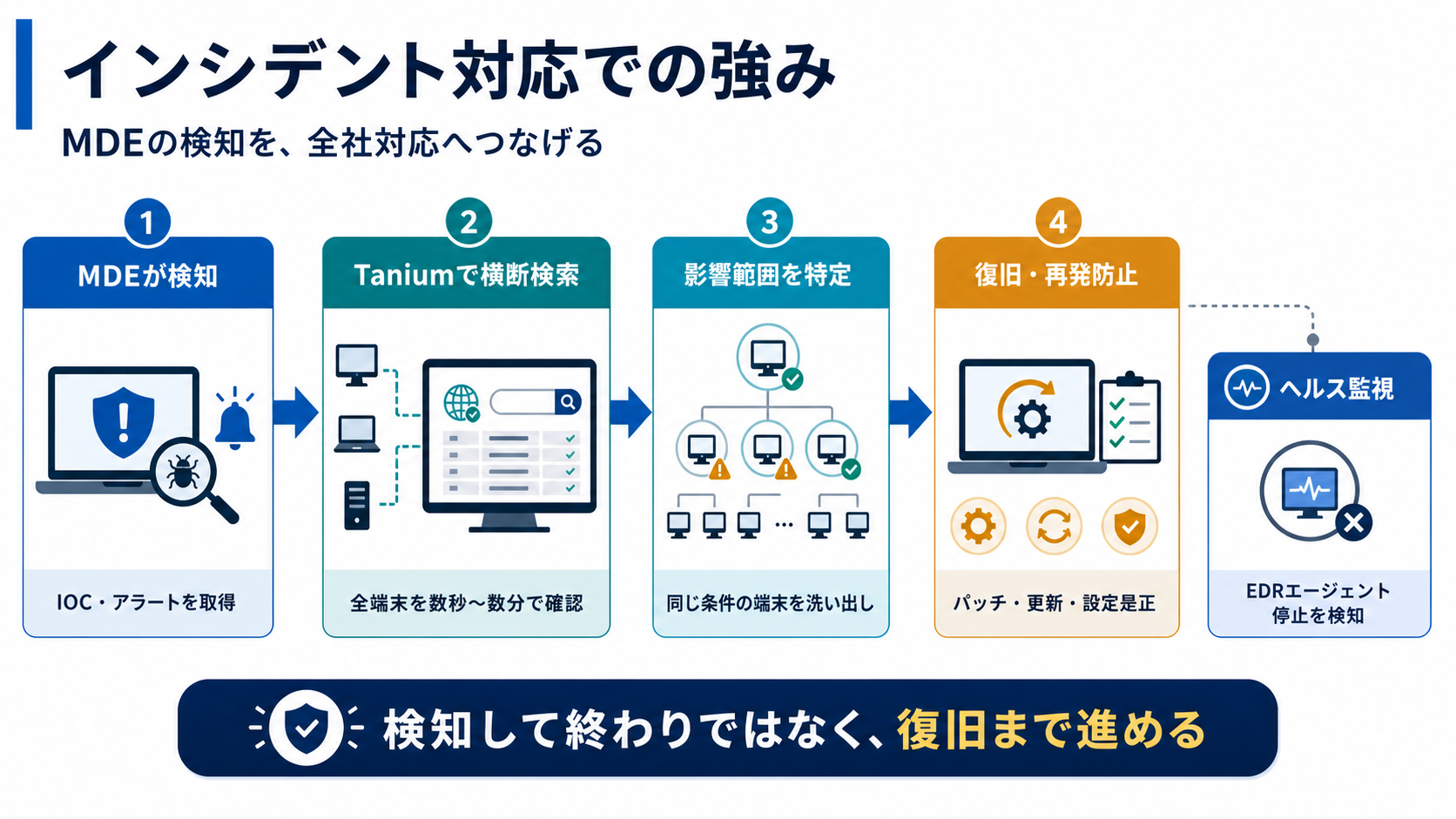

Tanium と Microsoft は公式パートナーシップを結んでおり、大企業がたどり着く現実解の代表例です。インシデント対応の文脈では、次の3つのシナリオで Tanium の強みが活きます。

シナリオA: MDE 検知後の全社影響範囲特定

MDE が検知した IOC(ハッシュ・パス・通信先など)を、Tanium の Index / Recorder に投げて全社横断検索します。1台で検知された脅威が他に何台に広がっているかを、数秒〜数分で把握できます。MDE のヒストリカル分析と、Tanium の即時横断検索を組み合わせることで、影響範囲の特定スピードが桁違いに変わります。

シナリオB: MDE 検知を起点にした検知 → 復旧 → 再発防止の連鎖

検知された脆弱性が「特定の OS バージョン × 特定のアプリケーション」に起因している場合、同じ条件に該当する全社の端末を Tanium で特定 → そのままパッチを配布 → 必要ならアプリケーションを更新 → ポリシーからの逸脱を是正、という一連の対応を、同じ基盤で連鎖させられます。MDE が「検知して終わり」ではなく、Tanium と組み合わせることで「検知 → 全社復旧 → 再発防止」までが1つのフローになります。

シナリオC: MDE エージェントのヘルス監視

MDE エージェントが何らかの理由で停止している、無効化されている、最新バージョンに上がっていない── こうしたエージェント自身の健全性を、Tanium の情報収集機能を利用して継続的に監視します。「EDR を入れたのに、肝心のエージェントが止まっていて検知できていなかった」という事故を、未然に防止できます。

よくある質問

- Q1. Tanium だけで EDR の代わりになりますか?

なり得ますが、AI 駆動の高度な振る舞い検知や未知マルウェア検出は専業 EDR の得意領域です。Tanium 単体運用も、専業 EDR と組み合わせる構成も、どちらも現実的な選択肢です。自社のリスク許容度と運用体制で選びます。

- Q2. EDR を入れていれば Tanium は不要ですか?

不要にはなりません。未管理端末の発見、パッチや構成の Hygiene、検知後の全社影響範囲の即時特定は EDR の主戦場ではないためです。EDR の検知価値を実運用につなげる基盤として Tanium が機能します。

- Q3. EDR と Tanium、どちらを先に入れるべき?

置かれている状況によります。サイバーハイジーン(パッチ・構成・脆弱性管理)を強化したいなら Tanium、インシデント検知・対応を強化したいなら EDR が先になります。両方を同時に立ち上げたい場合は、Tanium を Threat Response 付きで導入するのが効率的です。

- Q4. Tanium と Microsoft Defender は競合しますか?

競合しません。両者は公式パートナーシップを結んでおり、MDE が Detection / Response を、Tanium が MDE のヘルス監視や検知後の全社影響範囲特定を担う、適材適所の役割分担が成立します。

- Q5. Tanium に EPP(侵入防止・アンチウイルス)機能はありますか?

Tanium 単体では EPP(侵入防止・アンチウイルス)の機能は備えていません。Microsoft Defender for Endpoint や Deep Instinct といった専業 EPP 製品との連携機能が用意されており、EPP 部分は専業製品で補い、Tanium は運用基盤と影響範囲特定を担う役割分担が一般的です。

- Q6. EDR のアラート疲れに Tanium は効きますか?

効きます。アラートが鳴る前のパッチ・構成 Hygiene で発生件数自体を減らせること、アラート後の全社影響範囲特定を数秒で完了させ調査工数を削減できることの 2 点が理由です。

まとめ

Tanium は EDR 機能も内包する自律型 IT プラットフォームで、Tanium 単体での運用も、専業 EDR と組み合わせる構成も、どちらも現実的な選択肢です。自社のリスク許容度・運用体制・予算に応じて、最適な組み合わせを選びましょう。

EDR と Tanium をどう組み合わせるか、どう進めていけばいいか迷われている方は、ぜひザッツイット株式会社までお気軽にご相談ください。検討段階から運用定着化までフェーズに合わせて伴走します。