「Windowsのパッチ管理はWSUSで何とか回せているけど、Linuxサーバーは後回しにしてしまっている…」——そんな状況に心当たりはありませんか?

Linuxサーバーのパッチ管理は、多くの企業で課題になっています。ディストリビューションが多岐にわたること、サーバーごとに用途が異なりインストールされているパッケージも違うこと、そして何よりサービスを停止しづらいこと。Windowsの月例パッチのように「一律これを当てればよい」というわけにはいきません。

本コラムでは、Taniumの「Comply」と「Patch」を組み合わせることで、これらの課題を克服し、Linux環境に適した「リスクベース」のパッチ管理戦略について解説します。

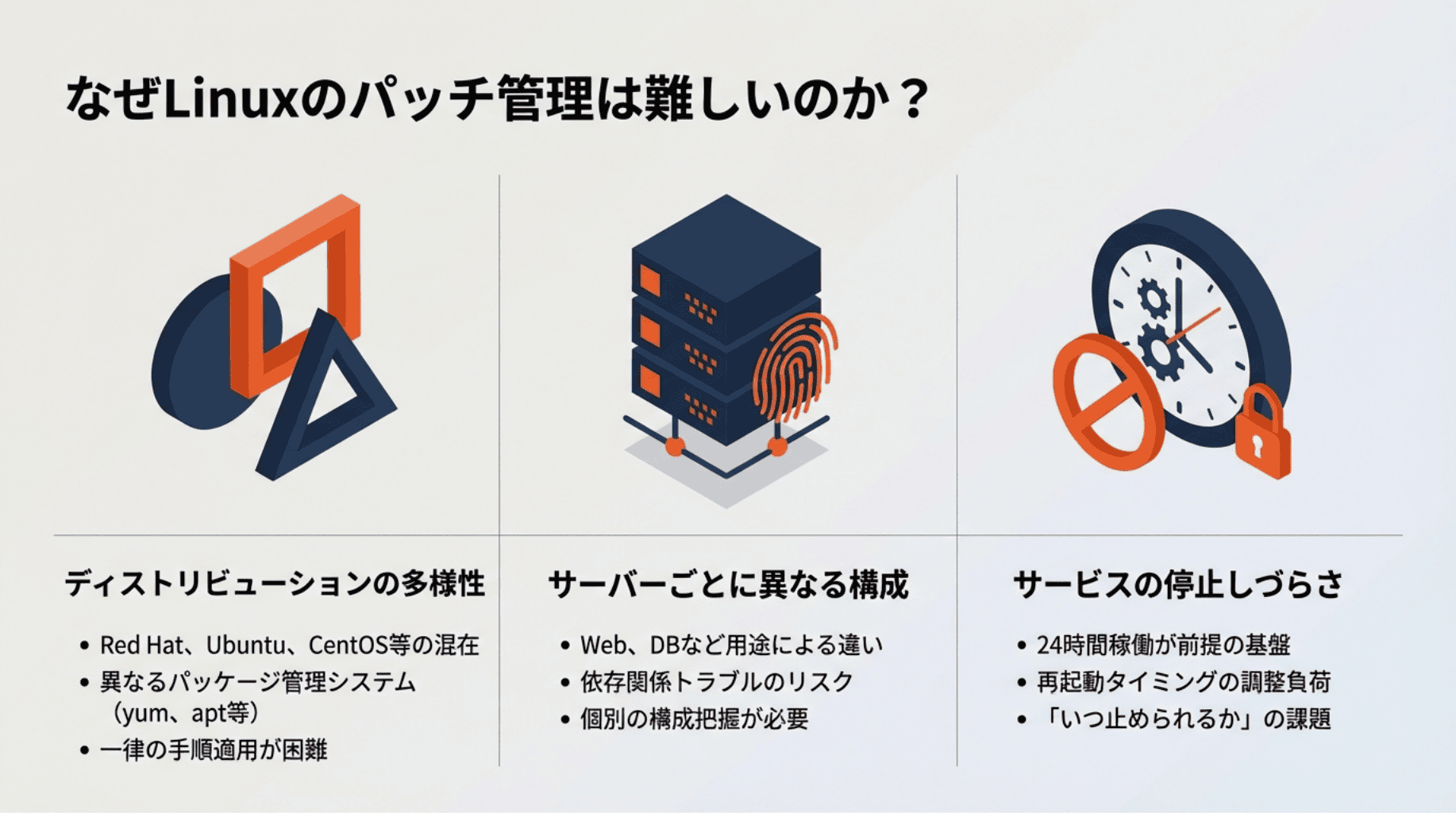

なぜLinuxのパッチ管理は難しいのか?

Windows環境では、Microsoftから提供される月例パッチを一斉適用する運用が一般的です。しかし、Linuxではそうはいきません。Linuxサーバーのパッチ管理を特に難しくしている要因は、大きく3つあります。

ディストリビューションの多様性

Red Hat、Ubuntu、CentOSなど、企業内で複数のディストリビューションが混在していることは珍しくありません。ディストリビューションごとにパッケージ管理システム(yum、apt、zypperなど)が異なり、パッチの提供時期やパッケージ構成も違います。「全サーバーに同じ手順で同じパッチを当てる」という運用はそもそも成り立ちません。

サーバーごとに異なる用途とパッケージ構成

同じディストリビューションであっても、Webサーバー、DBサーバー、バッチ処理サーバーなど用途が異なれば、インストールされているパッケージも異なります。あるサーバーで安全に適用できたパッチが、別のサーバーでは依存関係の問題を引き起こす可能性があるため、一台一台の構成を把握したうえで判断する必要があります。

サービスの停止しづらさ

Linuxサーバーは業務の基盤として24時間稼働していることが多く、パッチ適用に伴うサービスの再起動や停止には慎重な調整が求められます。「いつ止められるのか」をサーバー管理者と調整するだけでも大きな負荷になります。

これらの要因が重なり、「Linuxは後回し」になってしまう企業は少なくありません。しかし、LinuxサーバーはWebサーバーなど外部に公開されるシステムとして使われることも多く、脆弱性の放置はセキュリティリスクに直結します。

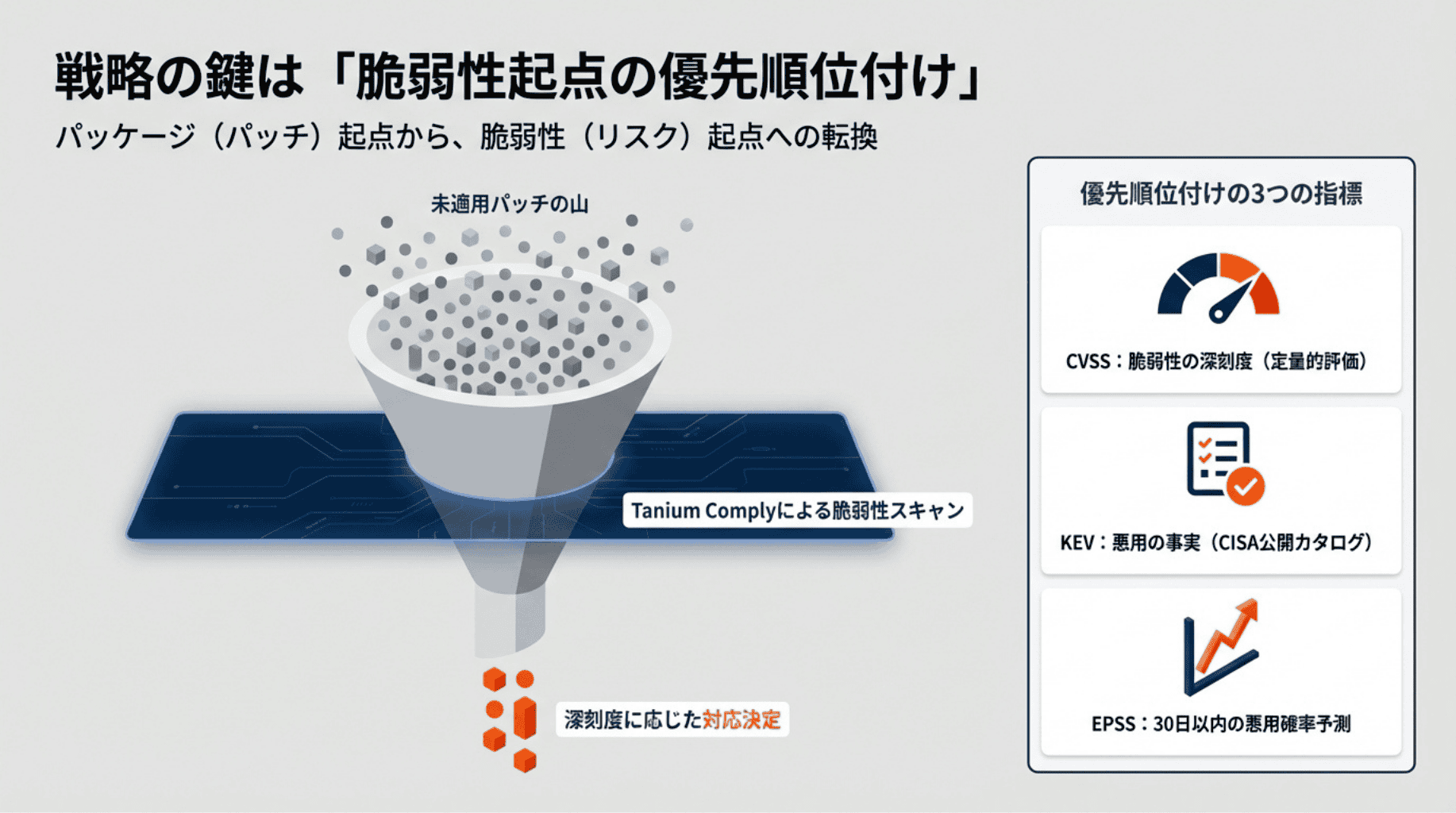

戦略の鍵は「脆弱性起点の優先順位付け」

「とりあえず未適用パッチを洗い出そう」とスキャンしてみたら、数百件もの未適用パッチが検出されて途方に暮れた——そんな経験はないでしょうか。

ここで重要なのは、パッケージ(パッチ)起点ではなく、脆弱性起点で考える というアプローチの転換です。

なぜ「パッケージ起点」では行き詰まるのか

未適用パッチの一覧を見て「上から順に全部当てよう」としても、Linuxサーバーでは一律の対応が困難です。サーバーごとに構成が異なるため優先度をつけるのも難しく、結果として「どれから手をつければいいかわからない」状態に陥ります。

脆弱性スキャンからのアプローチ

そこで有効なのが、Tanium Complyを用いた脆弱性スキャン です。単に「パッチが当たっていない」ことを見るのではなく、そのサーバーにどのような脆弱性(CVE)が存在するかを特定し、深刻度に応じて対応方法を決めていきます。

即時に対応する — 深刻度が極めて高く、悪用が確認されている脆弱性次のメンテナンスウィンドウで対応する — 深刻度は高いが、即時対応が必要なレベルではない脆弱性リスクを許容する — 深刻度が低い、または当該環境では影響が限定的な脆弱性

このように、脆弱性の深刻度に基づいて対応基準を定めることで、「全部当てなければ」というプレッシャーから解放され、限られたリソースを本当にリスクの高い箇所に集中できるようになります。

優先順位付けに活用する3つの指標

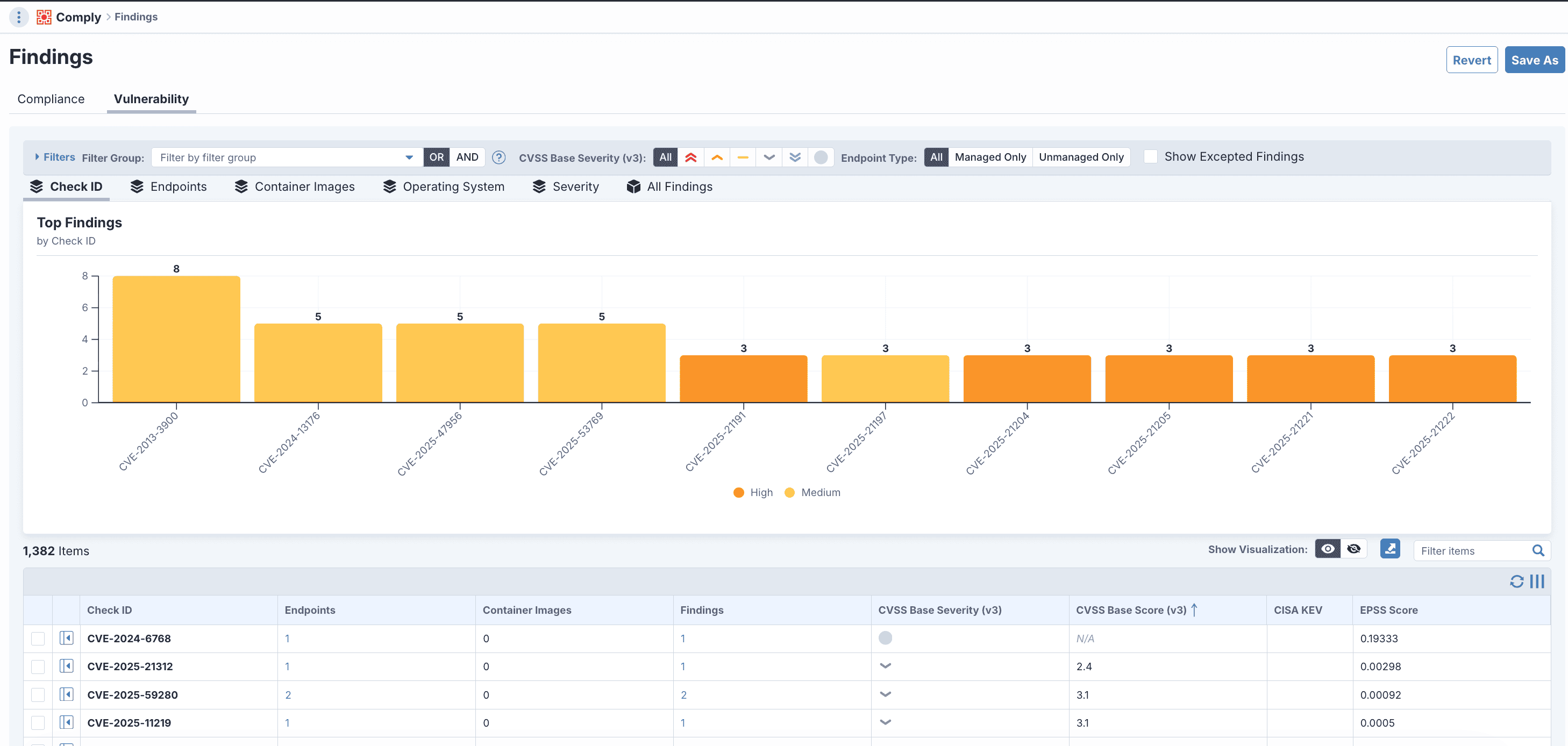

Tanium Complyは、脆弱性対応の優先度を判断するための複数の指標を提供します。

CVSS(共通脆弱性評価システム) — 脆弱性の深刻度を定量的に評価する国際的な指標です。スコアが高いほど深刻度が高いことを示します(例: 9.0以上は「緊急」)。KEV(Known Exploited Vulnerabilities) — 米国CISAが公開する「実際に悪用が確認された脆弱性」のカタログです。理論上の危険性だけでなく、実際に攻撃に使われているかどうかがわかるため、対応の緊急度を判断する上で極めて重要な指標です。EPSS(エクスプロイト予測スコアリングシステム) — 特定の脆弱性が今後30日以内に悪用される確率を予測したスコアです。深刻度(CVSS)だけでなく、「攻撃される可能性」を加味した優先順位付けに役立ちます。

これらの指標を組み合わせて対応基準を策定することで、「このCVEはKEVに掲載されているから即時対応」「CVSSは高いがEPSSは低いため次回のメンテナンスウィンドウで対応」といった判断が可能になります。

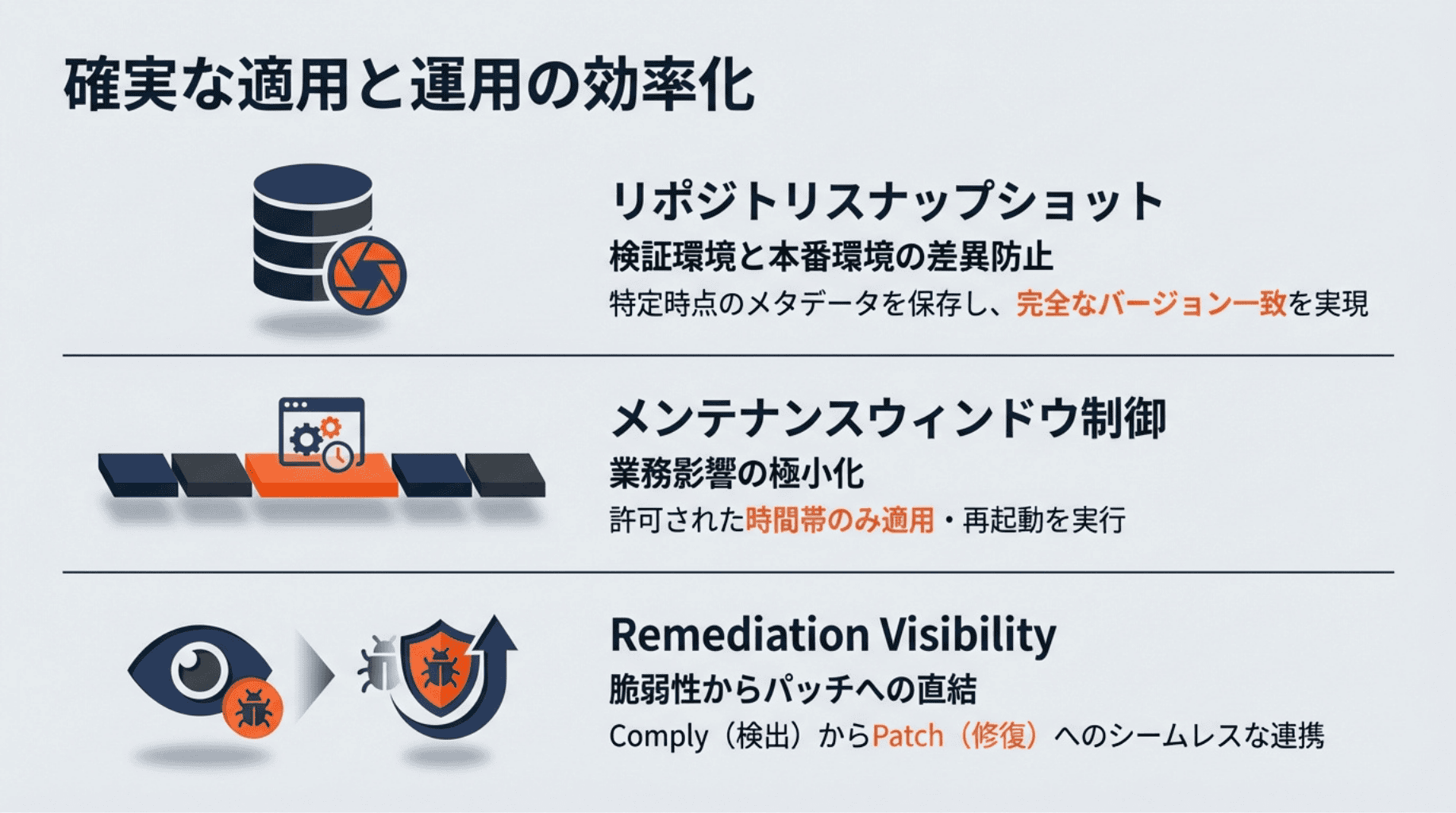

確実な適用と運用の効率化

脆弱性起点で優先順位が決まったら、次はTanium Patchを用いてパッチを適用します。Linuxサーバーの場合、検証環境でのテストを経て、サーバー管理者と連携しメンテナンスウィンドウ内で実施するのが一般的です。

Tanium Patchは、このプロセスにおける実務上の課題を解決する機能を備えています。

リポジトリスナップショットによる検証と本番の一致

Linuxのリポジトリ情報は日々更新されます。そのため、検証環境でパッチ適用の影響を確認したタイミングと、実際に本番環境へ適用するタイミングでは、リポジトリ内のパッケージ情報に差異が生じるケースがあります。「検証で問題なかったのに本番で違うバージョンが入った」という事態は、現場にとって大きなリスクです。

Tanium Patchのリポジトリスナップショット機能 は、特定時点のリポジトリの状態(メタデータ)を保存します。検証環境でテストしたのとまったく同じバージョンのパッチを本番環境にも適用できるため、予期せぬ不具合のリスクを低減できます。

メンテナンスウィンドウに合わせた柔軟な展開

サーバー管理者と調整したメンテナンスウィンドウ内でのみパッチ適用や再起動を行うよう制御できます。「この時間帯だけ適用を許可する」という運用が可能なため、業務への影響を最小限に抑えられます。

深刻度の高い脆弱性が検出された際、「ではどのパッチを当てればこの脆弱性を修復できるのか」を調べるのは手間のかかる作業です。Tanium ComplyとPatchの連携によるRemediation Visibility 機能を使えば、Complyで検出された脆弱性に対して「どのパッチを当てれば修復できるか」を直接確認し、そこからパッチ適用のアクションへ移ることが可能です。

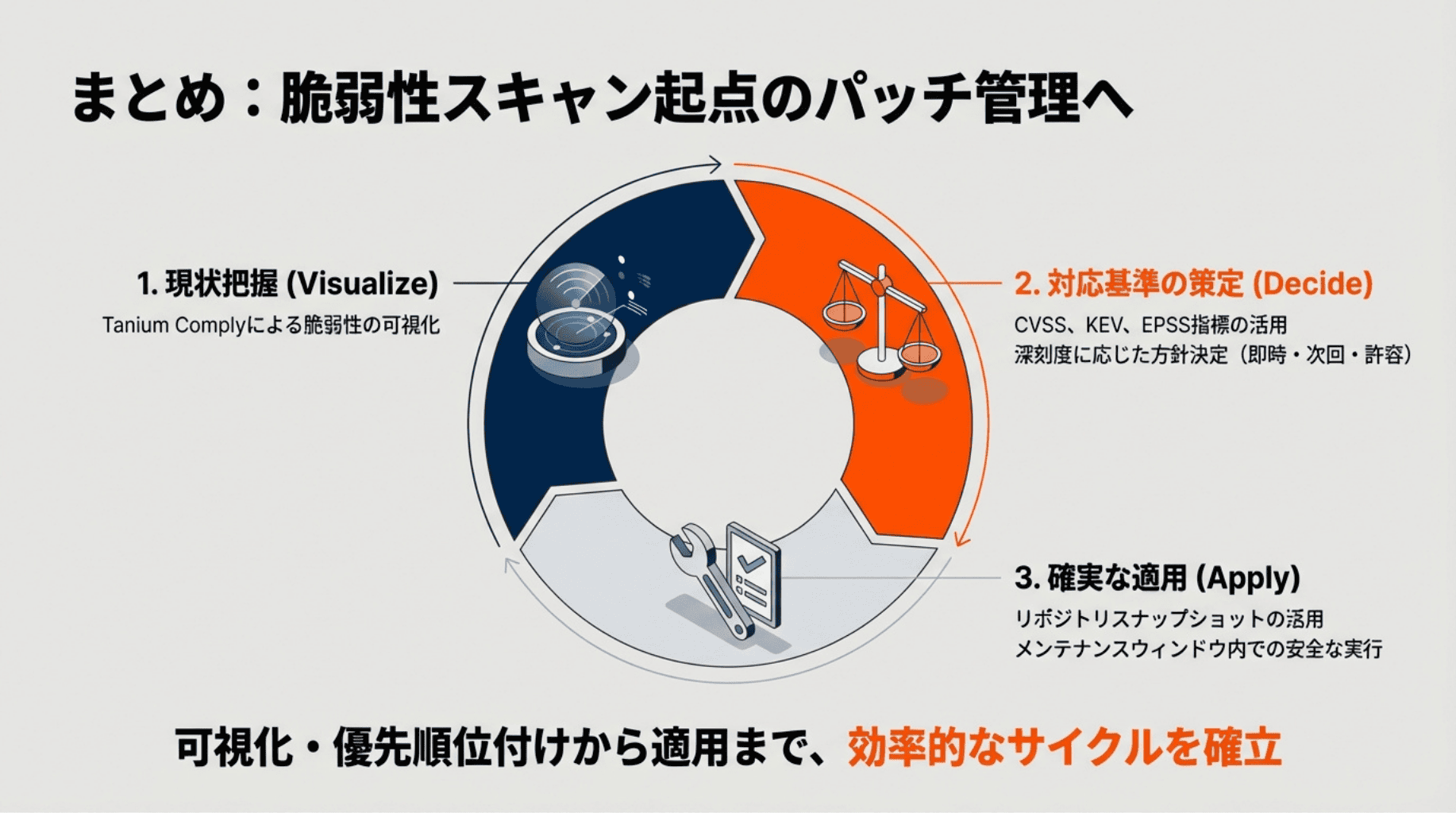

まとめ:脆弱性スキャン起点のパッチ管理へ

Linuxサーバーのパッチ管理を「後回し」の状態から前に進めるために、まず取り組むべきことを整理します。

脆弱性スキャンによる現状把握 — Tanium Complyで自社のLinuxサーバーにどのような脆弱性が存在するかを可視化する対応基準の策定 — CVSS、KEV、EPSSの指標を活用し、深刻度に応じた対応方針(即時対応 / 次回メンテナンスウィンドウ / リスク許容)を定めるパッチ適用の実施 — Tanium Patchのリポジトリスナップショットとメンテナンスウィンドウ制御を活用し、確実かつ安全に適用する

加えて、パッチ適用を前提としたシステム設計や運用設計の見直しも並行して進めるべきです。特に、サーバーを計画的に停止できるメンテナンスウィンドウの確保は、継続的なパッチ管理の基盤となります。

このComply(可視化・優先順位付け)→ Patch(確実な適用)のサイクルを回すことが、Linuxサーバーにおける最も効率的で効果的なパッチ管理戦略と言えるでしょう。

脆弱性起点の対応基準づくりやリポジトリスナップショットの運用設計など、自社だけで進めるのが難しい場合は、Taniumの運用に精通した専門家に相談することも有効な選択肢です。