サイバー攻撃の起点として「既知の脆弱性」が狙われるケースが後を絶たない現在、WindowsのOSパッチ管理はセキュリティの基本にして要です。

しかし、多くの組織が頭を悩ませているのが、WSUSやWindows Update for Business(WUfB)を中心としたパッチ運用の現実です。「本当に全台に当たっているのか」が見えない、WSUSサーバーの運用自体が負担になっている、当たっていない端末を見つけても端末に直接手出しできないため個別に対応を依頼するしかない——こうした課題は、大規模環境を管理する組織に共通する悩みではないでしょうか。

本稿では、Taniumを活用したWindowsパッチ管理の戦略について、既存のマイクロソフト環境(WSUSやWUfB)との共存も含めた「可視化」と「適用」のパターン、そして具体的な運用フローを解説します。

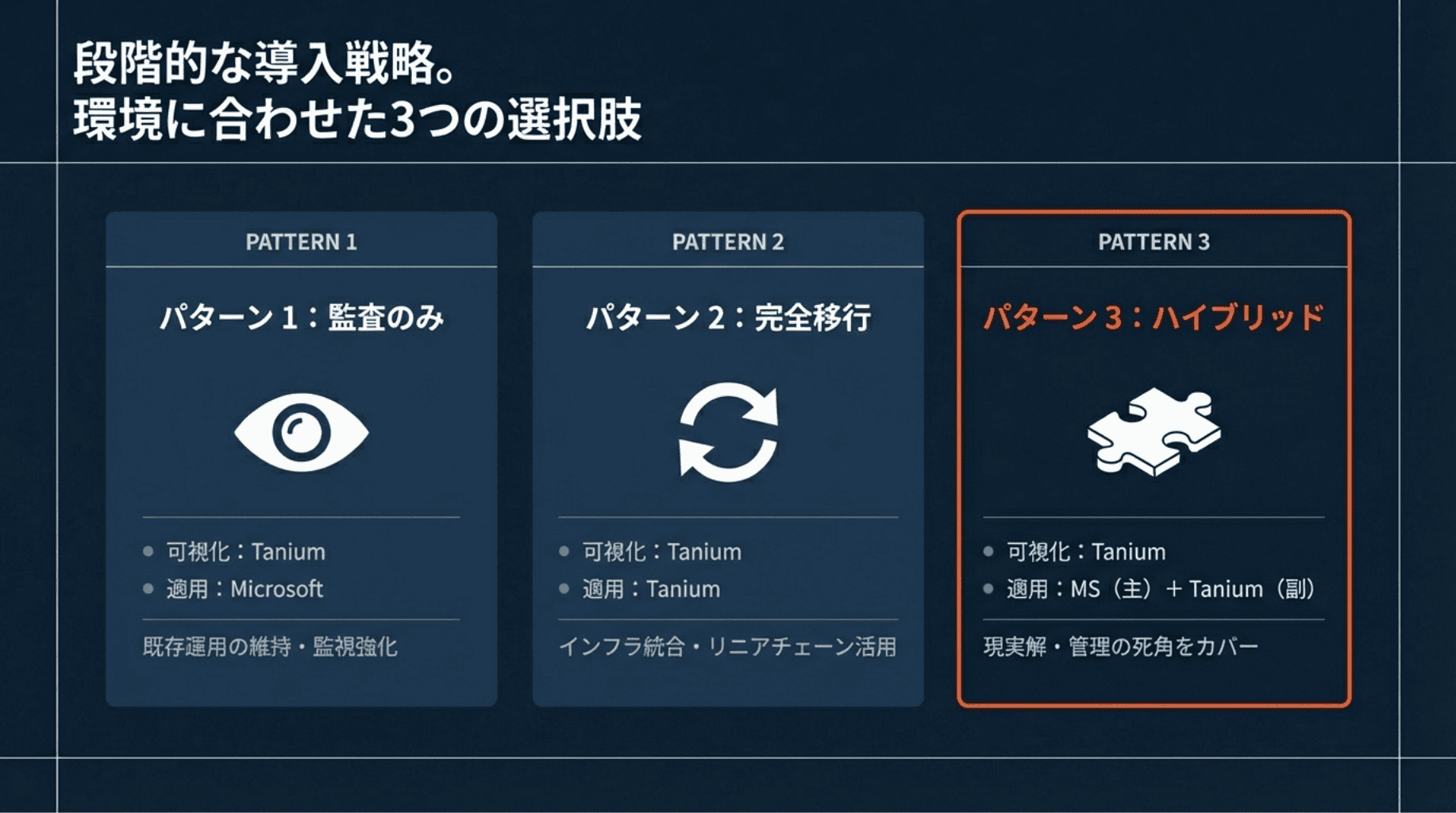

現状に合わせた3つの管理パターン

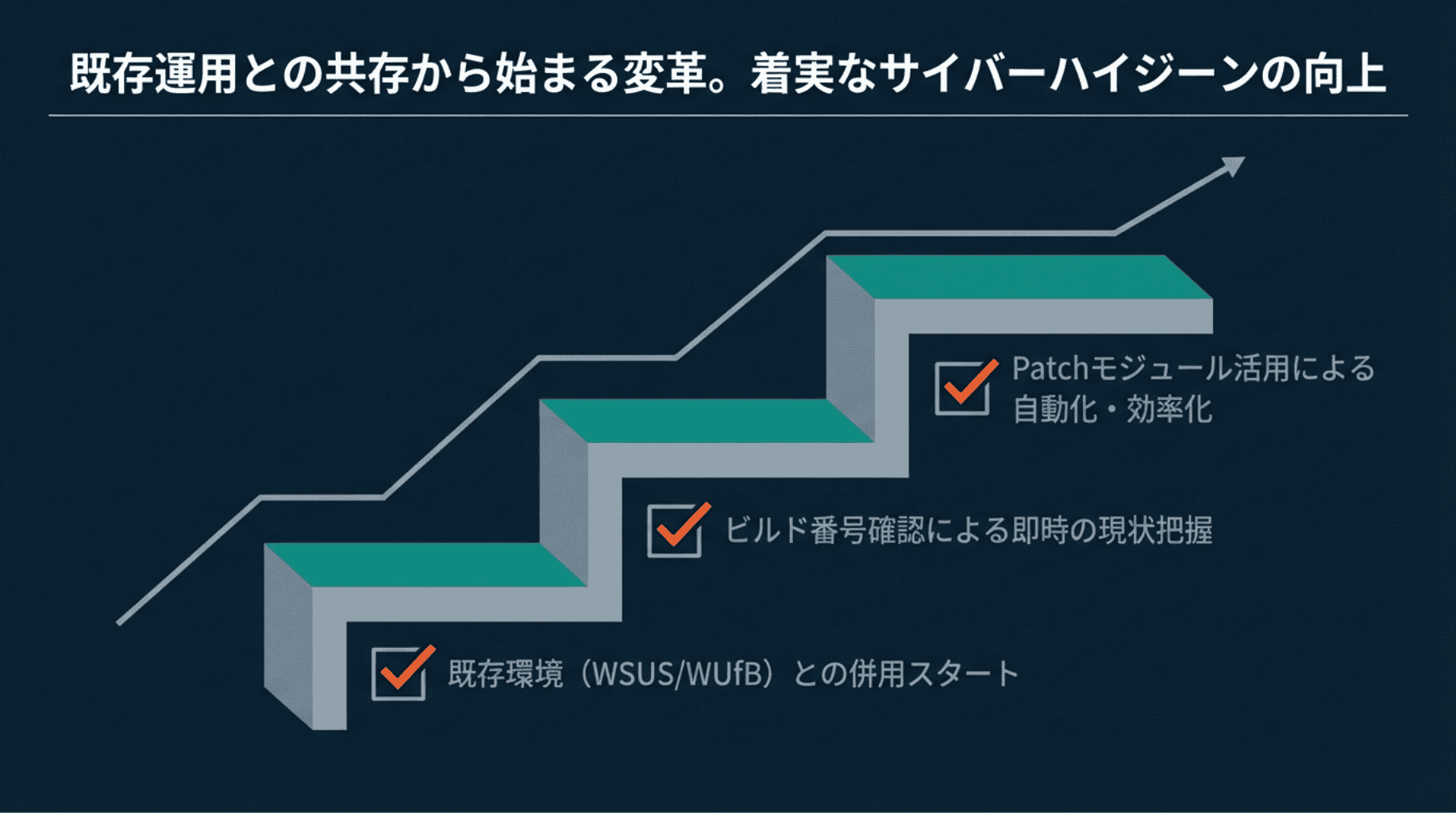

Taniumを導入したからといって、いきなりWSUSやWUfBを廃止してすべてを置き換える必要はありません。実際、多くの組織では既存のマイクロソフト環境とTaniumを併用するパターンから始めています。一気に運用を切り替えると大幅な変更が必要になり、現場の混乱を招きかねないためです。

自社の運用状況に合わせて、以下の3つのパターンから最適な組み合わせを選択しましょう。

パターン1:可視化 Tanium / 適用 Microsoft(WSUS/WUfB)

現在のマイクロソフトによる配信の仕組み(WSUSやWindows Update for Business)で大きなトラブルがなく、現状維持で良いと考えている組織向けのパターンです。

拠点ごとに配置したWSUSや、クラウド経由でコントロールするWUfBを用いた毎月のパッチ配信は継続しつつ、Taniumを「監査役」として活用します。WSUSやWUfBのレポート機能だけでは把握しきれない「本当に適用されたか」「適用に失敗し続けている端末はどこか」という現状を、Taniumの高速な可視化能力で補完し、管理の死角をなくします。

可視化だけであればすぐに始められるため、まずはこのパターンからスタートすることをお勧めします。

パターン2:可視化 Tanium / 適用 Tanium

既存のパッチ管理システム(WSUSやWUfBなど)を廃止し、Taniumでパッチ管理を一元化するパターンです。

最大のメリットは、Tanium独自の「リニアチェーン(Linear Chain)」技術を活用できる点です。これにより、端末同士がファイルを共有し合うことで、WAN回線やインターネット帯域への負荷を最小限に抑えながら、大規模環境へパッチを配信・適用できます。既存のパッチ管理インフラの運用負荷からも解放されるため、インフラコストの削減と管理ツールの統合を同時に実現したい場合に最適です。

パターン3:可視化 Tanium / 適用 Microsoft+Tanium(ハイブリッド)

基本はマイクロソフトのソリューション(WSUSやWUfB)でパッチを適用しつつ、そこで「適用漏れ」が発生した端末に対してのみ、Taniumを使ってパッチを配信するパターンです。

実際の事例として最も多く採用されているのが、パターン1の「可視化のみTanium」と、このパターン3の「ハイブリッド」運用です。平時はWSUSやWUfBで運用し、どうしてもパッチが当たらない端末に対してのみTaniumの配信力を使う——この現実的なアプローチが、多くの組織に支持されています。

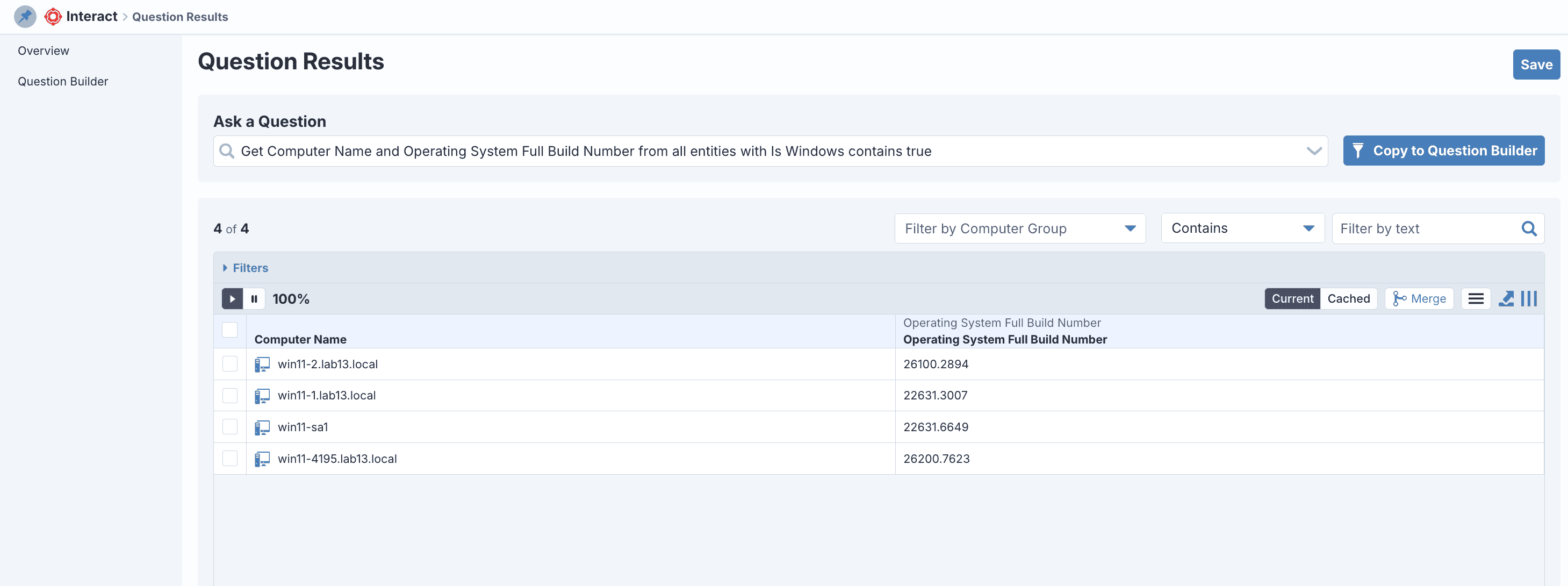

「可視化」の第一歩:ビルド番号で素早く把握

「パッチ管理の可視化」というと、Patchモジュールによる詳細な「パッチスキャン」が必須だと思われがちです。もちろんPatchモジュールのスキャンは強力ですが、Taniumの導入初期や「まず現状が見たいだけ」というフェーズでは、Patchモジュールの運用設計に着手する前に、よりシンプルな方法から始めることができます。

それは、「Operating System Full Build Number」センサーを使ったビルド番号の確認です。

Windows 10/11の累積更新プログラム(Cumulative Update、いわゆる月例パッチ)は、適用されるとOSのビルド番号が上がるという特性があります。これを利用すれば、「どの端末に今月の月例パッチが適用されたか」がすぐに把握できます。Patchモジュールの運用設計を待たずに、今すぐ始められるのが大きなメリットです。

パッチ運用を本格的にTaniumへ移行する前の段階でも、まずこのセンサーで適用状況の全体像をつかんでおけば、次のステップにスムーズに進むことができます。

なお、月例パッチ以外の個別パッチの適用状況も把握したい場合には、Patchモジュールでのスキャンが必要です。Patchモジュールは、その後のパッチ運用の自動化・効率化の前提にもなります。マイクロソフトによるWSUSの廃止の動きもあり、パッチ運用を全面的にTaniumへ移行したいという場合には、Patchモジュールでの可視化に着手するとよいでしょう。

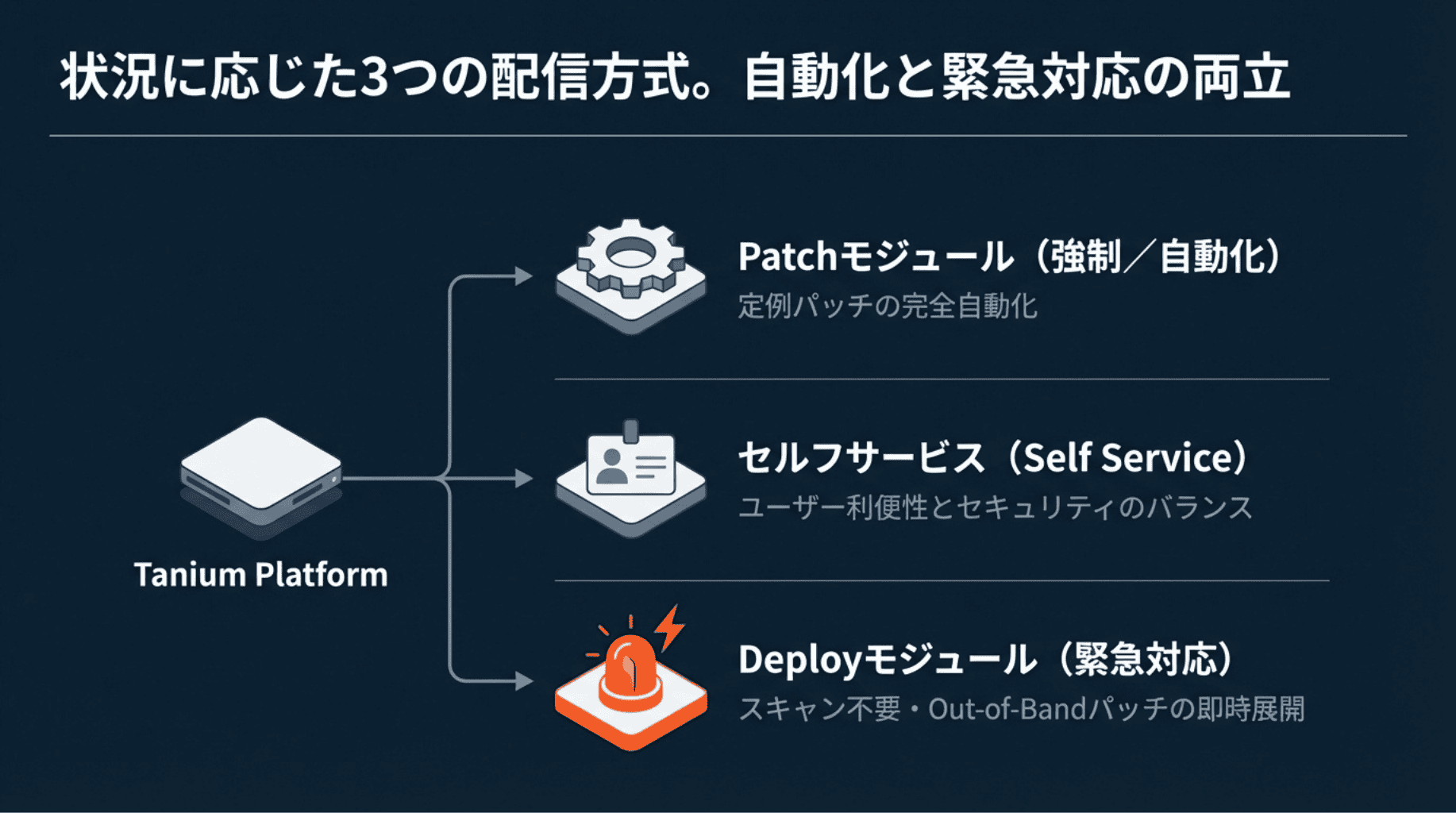

柔軟なパッチ配信手法

Taniumでパッチを配信する場合、状況に応じて以下の3つの方法を使い分けることができます。

Patchモジュールでの配信(強制/自動化)

対象端末に対してパッチを強制配信します。パッチリスト(Patch List)と組み合わせることで、毎月の定例パッチ配信を完全自動化することも可能です。

Patchモジュールでのセルフサービス(Self Service)

強制的に再起動するのではなく、端末利用者が都合の良いタイミングでパッチ適用を実施できるようにします。例えば、「最初の1週間はセルフサービスで公開し、適用されなかった場合は強制配信に切り替える」といった運用が一般的で、ユーザーの利便性とセキュリティのバランスを取ることができます。

Deployモジュールでの配信(緊急対応)

通常、OSパッチはPatchモジュールで扱いますが、Deployモジュール(ソフトウェア配布機能)を利用することも可能です。Deployモジュールは事前のパッチスキャンを経由せず直接パッチファイルを配信するため、より迅速に展開できます。

特に、マイクロソフトが定例外で公開する「Out-of-Band(帯域外)」パッチなど、通常のカタログ同期を待たずに今すぐ特定のパッチファイルを適用したい場合に非常に有効な手段です。

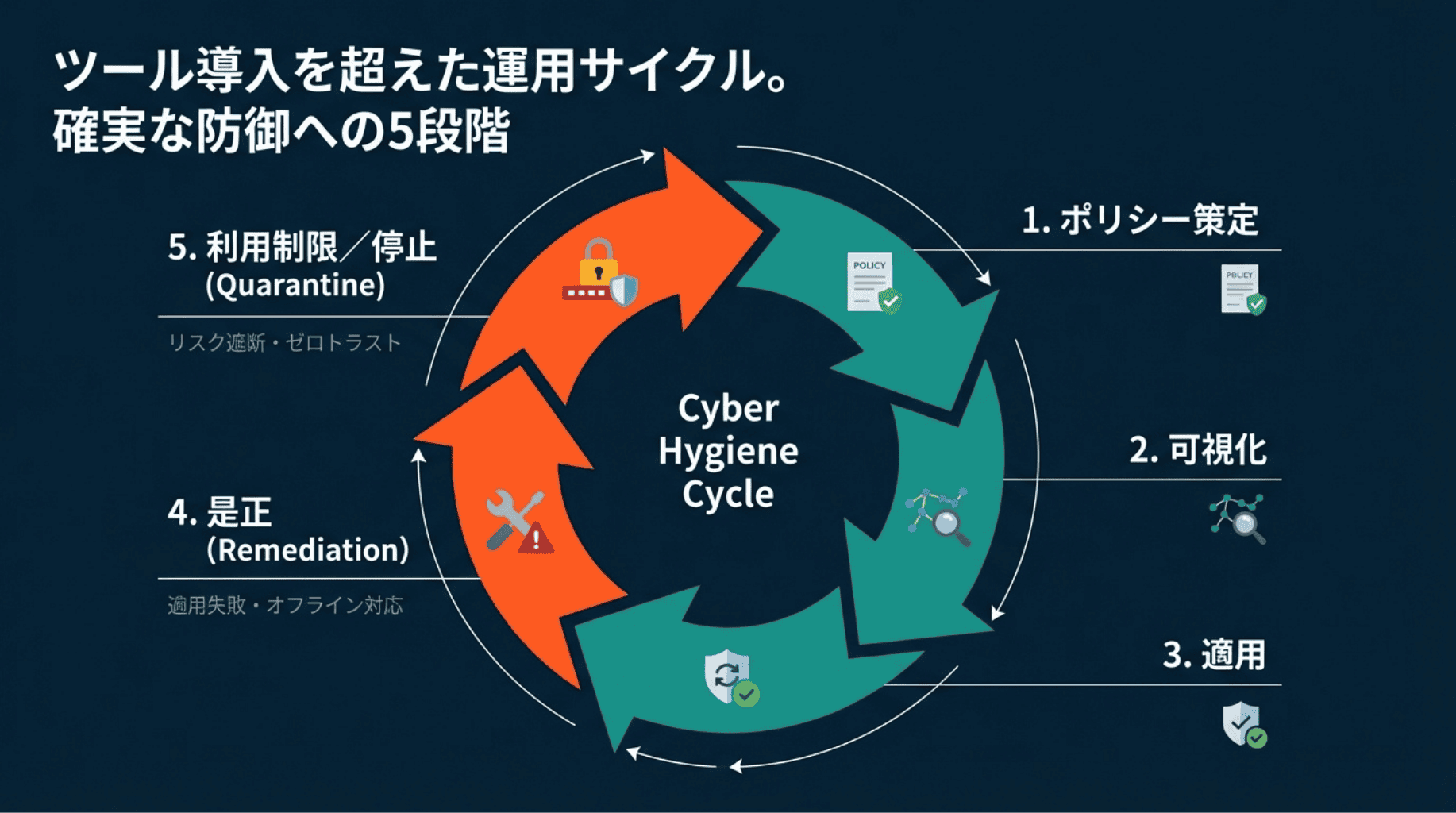

成功するパッチ管理の5ステップ

ツールを導入するだけではセキュリティは担保されません。以下の5つのステップをサイクルとして回すことが重要です。

1. ポリシー策定

まず、パッチ管理のポリシーを明確にしましょう。どのパッチを(OSの月例パッチ、サードパーティ製品)、どのサイクルで(公開後何日以内に)、どのような方法で適用するかを定めます。「毎月パッチを当てる」という曖昧なルールではなく、具体的な基準を設けることが、運用を回すための土台になります。

2. 可視化

現状を正確に把握します。前述の「Operating System Full Build Number」センサーやPatchモジュールのスキャン結果をダッシュボードに表示し、パッチ適用率を常に確認できる状態にしましょう。可視化することで、今の運用のどこに課題があるかが明らかになります。

3. 適用

ポリシーに従い、定めた手段(WSUS/WUfB、あるいはTanium)でパッチを適用します。既存の運用で適用できていない端末に対しては、Taniumを使ってパッチを配信しましょう。

4. 是正

適用漏れの端末を特定し、是正措置を行います。オフラインが続いている端末や、端末側の問題で適用が進まない場合には、利用者や管理者に個別に是正を依頼します。

5. 利用制限/停止

是正措置を行っても対応されない、あるいは長期間放置されている端末は、セキュリティリスクとなります。最終手段として、Tanium Zero Trustによるサービス利用制限や、Quarantine機能によるネットワーク隔離を行い、組織全体を保護します。

まとめ

Windowsのパッチ管理は、単にアップデートを流せば終わりではありません。ポリシーを決め、可視化で現状を把握し、課題に対して適切な対策を検討する——このサイクルを回すことが重要です。

Taniumを導入済みであれば、まずは既存のパッチ運用との併用から始めてみてはいかがでしょうか。すぐに現状を把握したければビルド番号の確認という手軽な方法もありますし、本格的にパッチ運用を効率化・自動化したい場合にはPatchモジュールの活用へとステップアップしていくこともできます。自社の状況に合わせた段階的なアプローチが、組織のサイバーハイジーンを着実に高める鍵となります。