「Taniumを導入して端末は見えるようになった。でも、うちのサイバーハイジーンは一体どのレベルなのか?」

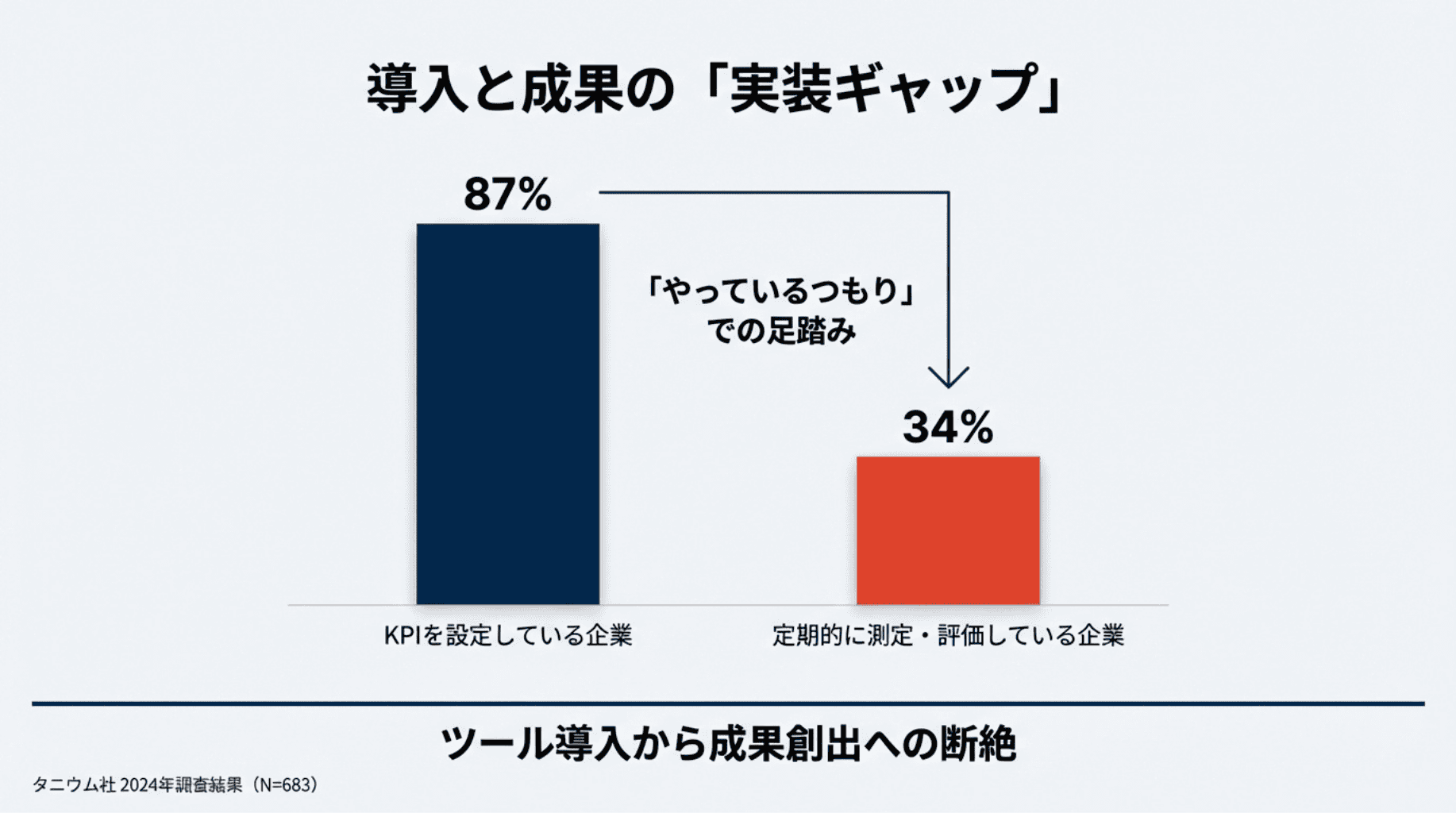

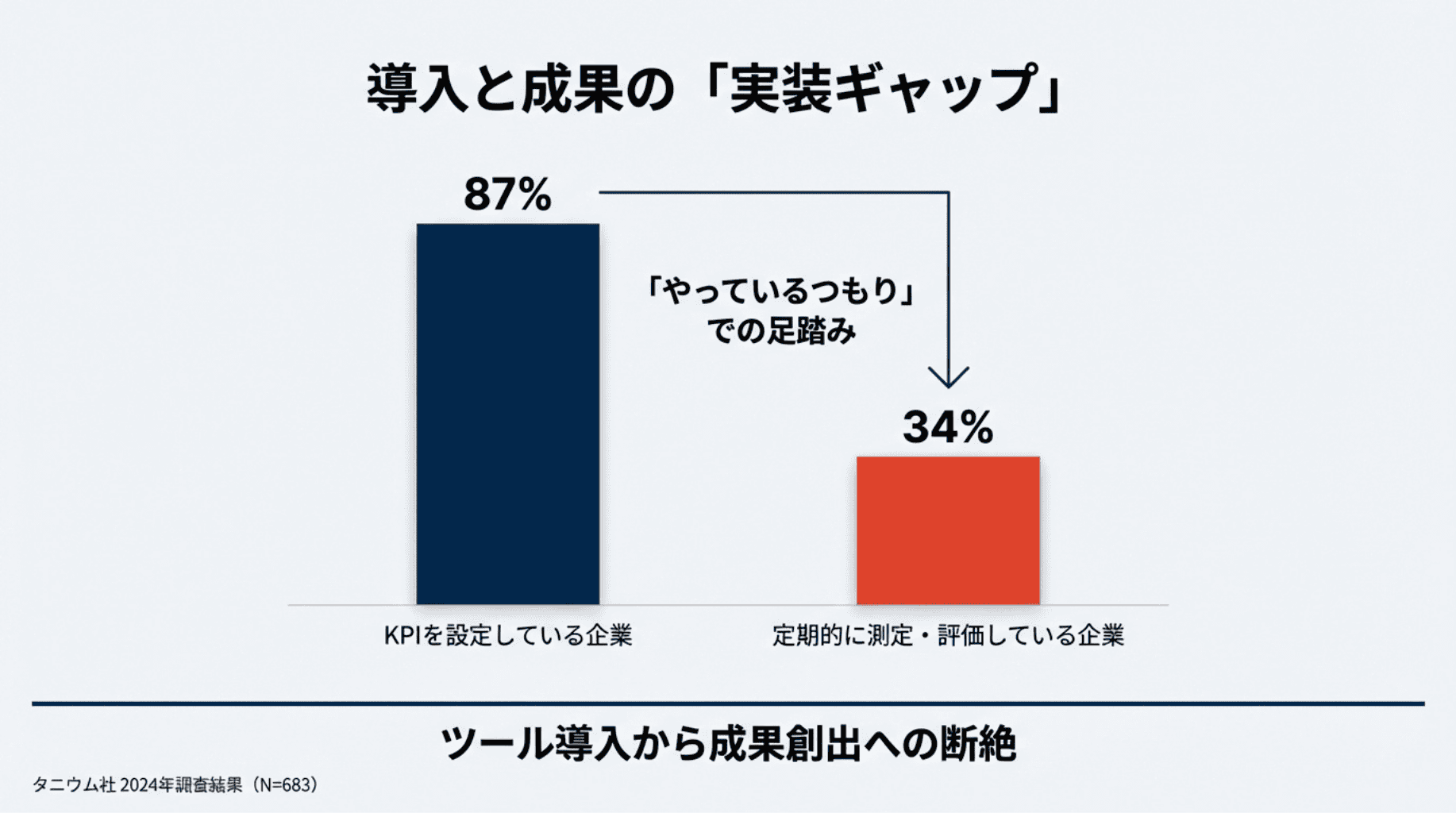

タニウム社の2024年調査結果(683社)によると、大企業の47%が全社的にサイバーハイジーンを実施していると回答しています。しかし、KPIを「設定している」企業が87%に達する一方で、それを「定期的に測定・評価している」組織はわずか34%にとどまります。

つまり、多くの企業が「やっているつもり」の段階で足踏みしているのです。

本記事では、サイバーハイジーンの取り組み度合いを5段階で自己診断し、今の自社に必要な「次の一手」を明確にするフレームワークをご紹介します。

導入と成果の実装ギャップ

導入と成果の実装ギャップ

「導入したのに成果が見えない」——よくある3つのパターン

アセスメントで問題が見つかった。PoCでユースケースの洗い出しと実現性も確認できた。そしてTaniumを導入した。——にもかかわらず、思ったように活用が進まない。大企業のサイバーハイジーン支援の現場では、こうしたケースが非常に多く見られます。

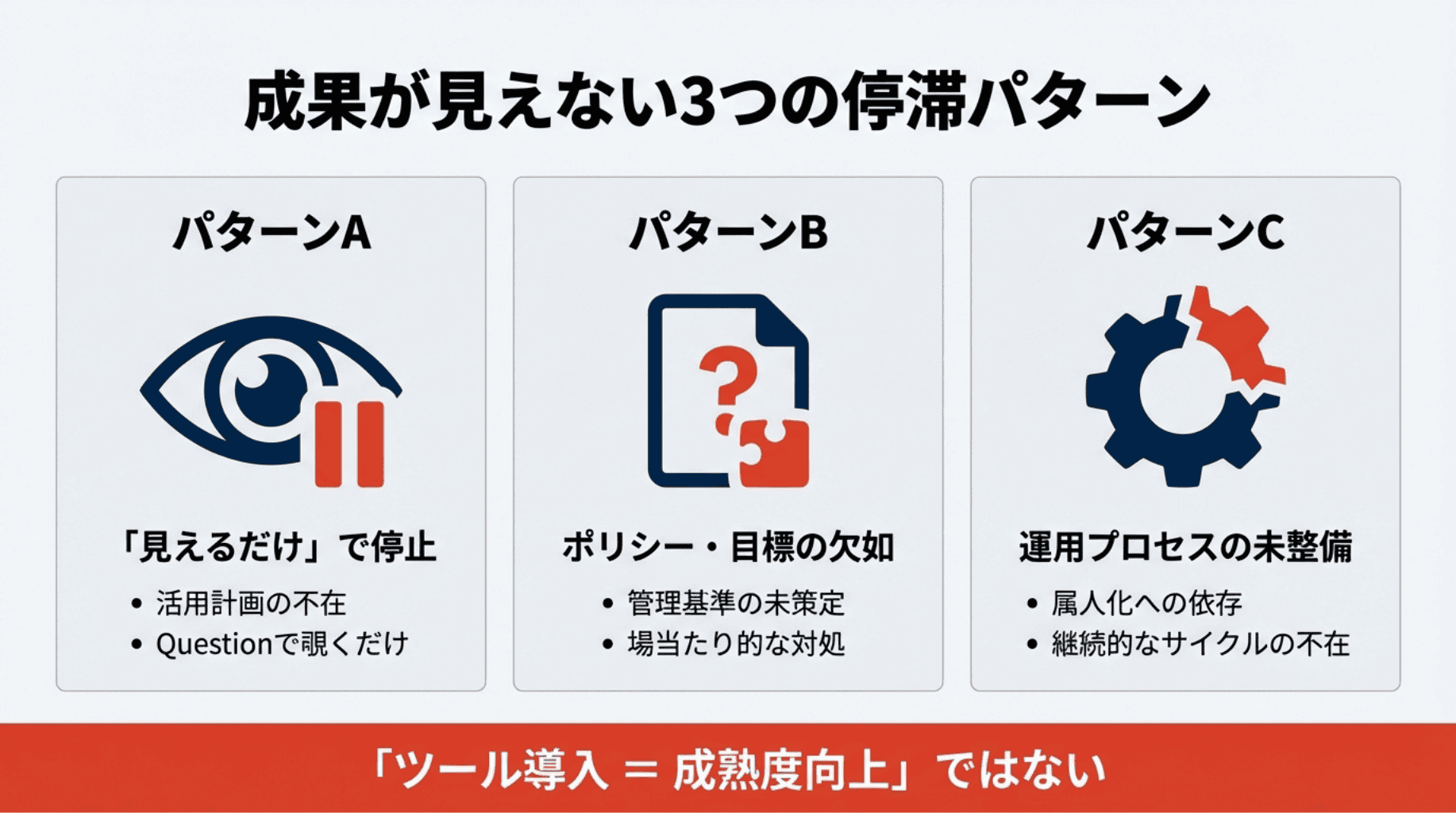

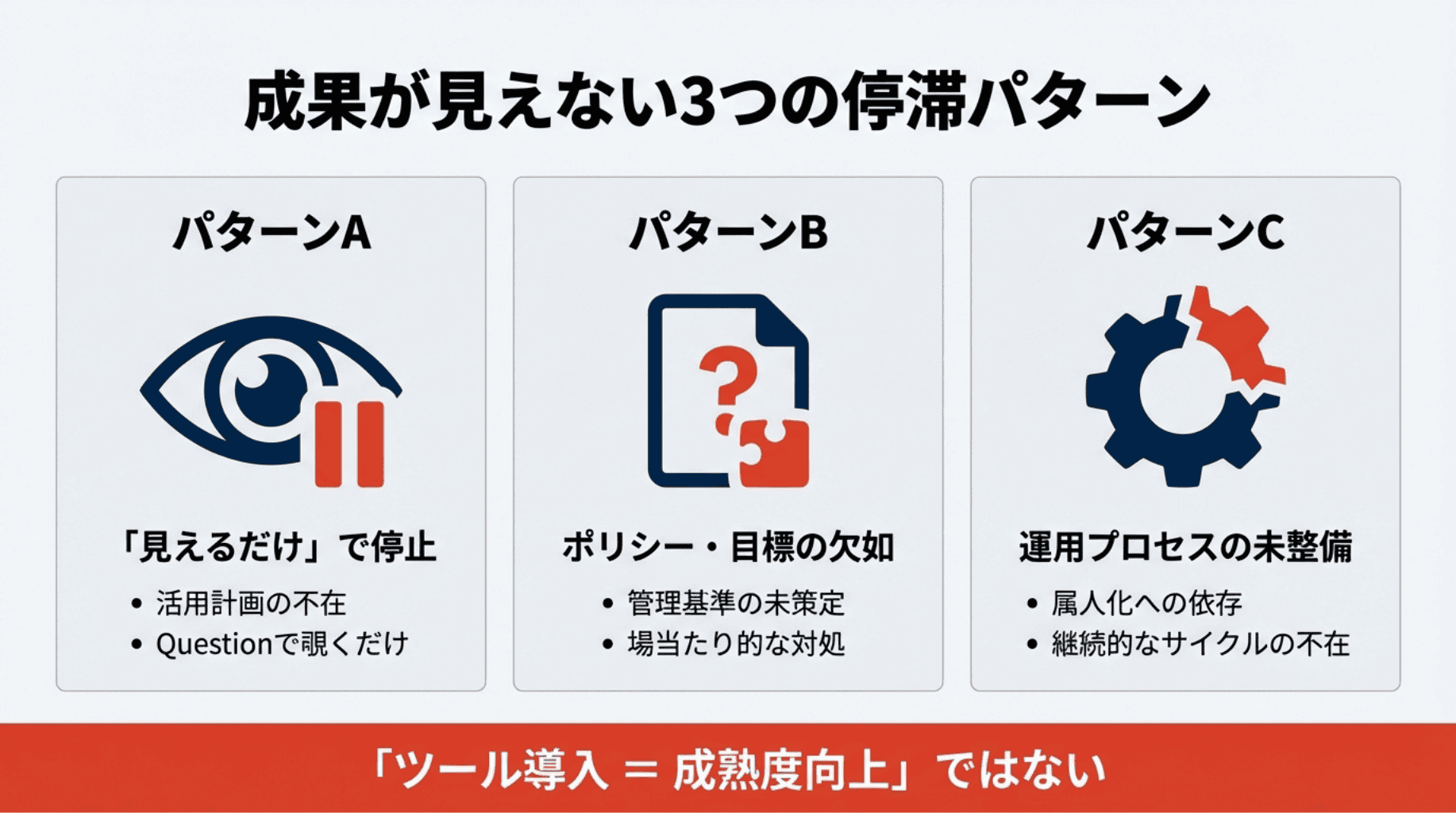

具体的には、以下の3つのパターンに集約されます。

パターンA: 「見えるだけ」で止まっている

Taniumの機能と使い方はわかった。端末情報も取得できる。しかし、それをどう使っていくかが整理・検討・計画されていない状態です。せっかく可視化できるようになったのに、「たまにQuestionで覗く」だけで終わっている。ツールの導入と活用の間に大きな溝があるケースです。

パターンB: ポリシーがない、目標がない、計画がない

見えた情報をもとに何を管理すべきか——その衛生管理ポリシーが決まっていないパターンです。ポリシーがなければ目標も設定できず、計画も立てられません。「とりあえずパッチを当てよう」「脆弱性が出たら対処しよう」と場当たり的な対応になり、組織として何がどこまでできているのか説明できない状態が続きます。

パターンC: 運用・体制・業務プロセスが整っていない

ポリシーや計画があっても、それを回す運用体制と業務プロセスが確立されていないケースです。詳しい担当者1〜2名に依存し、その人がいなくなれば止まってしまう。定期的な測定・報告のサイクルもなく、組織としての仕組みになっていないため、成果が安定しません。

これらのパターンが示しているのは、「ツールを導入した=成熟度が高い」ではないということです。ツールの導入はあくまでスタートラインであり、その先の「活用計画」「ポリシー・目標」「運用体制」が整ってはじめて成果に繋がります。

成果が見えない3つの停滞パターン

成果が見えない3つの停滞パターン

なぜ「成熟度」で考える必要があるのか

「やるべきことが多すぎて、どこから手をつければいいかわからない」——この悩みは、サイバーハイジーンに取り組む大企業の情シス担当者にとって共通のものです。

ここで必要なのが、「全部やらなければ」という発想から「今のレベルに合った次の一手」への転換です。

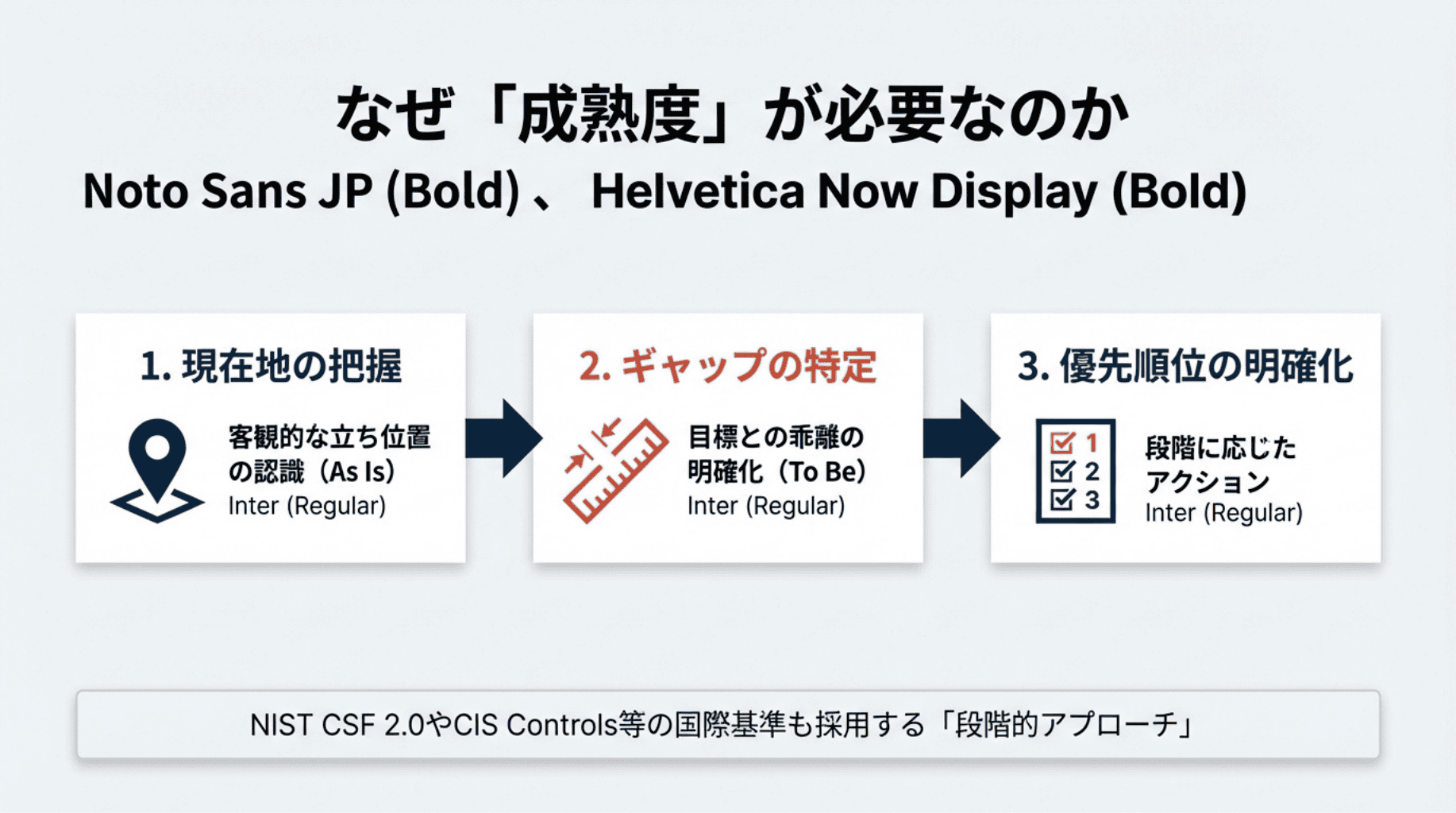

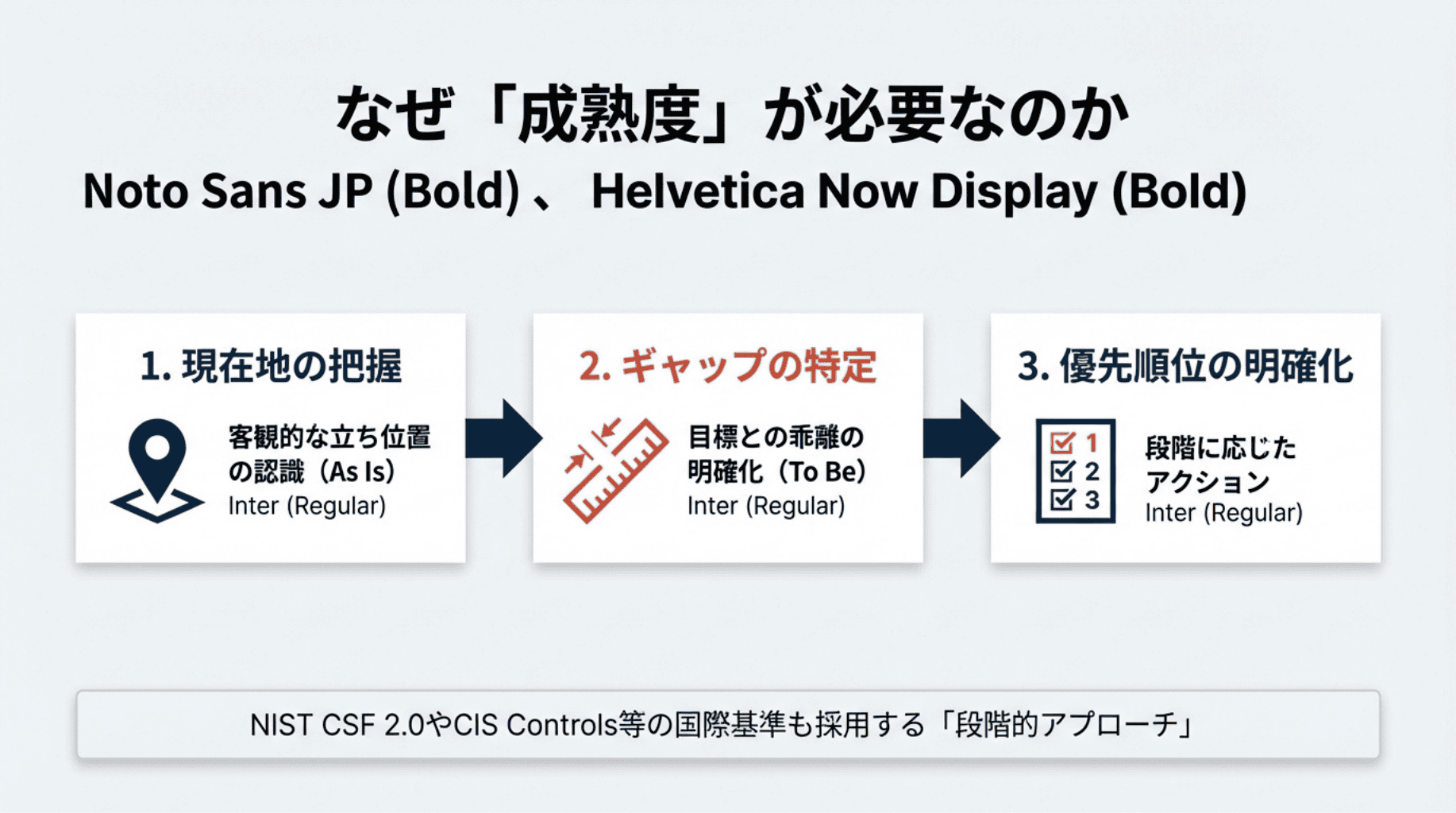

成熟度モデルで考える意義は、大きく3つあります。

- 現在地の把握: 自社が今どの段階にいるのかを客観的に認識できる

- ギャップの特定: 目指すべき姿と現状のギャップが明確になる

- 優先順位の明確化: 「次に何をすべきか」が段階ごとに定まる

最終的にはすべてやる必要があります。しかし、すべてをやるには人も時間もかかります。だからこそ、どこからやるのが効率的で効果的なのかを考える必要があるのです。As Is(現状)とTo Be(目標)、そしてその間を埋めるマイルストーンとプランを描くうえで、成熟度が指標になります。

実際に、NIST CSF 2.0のティア概念(4段階)やCIS Controls v8のImplementation Groups(IG1〜3)など、国際的なセキュリティフレームワークでも「段階的アプローチ」は標準的な考え方です。

また、経営層への報告ツールとしても有効です。「レベル2からレベル3に上がりました」という説明は、具体的な取り組みの進捗を端的に伝えることができます。

成熟度で考える3つの意義

成熟度で考える3つの意義

サイバーハイジーン成熟度5段階モデル

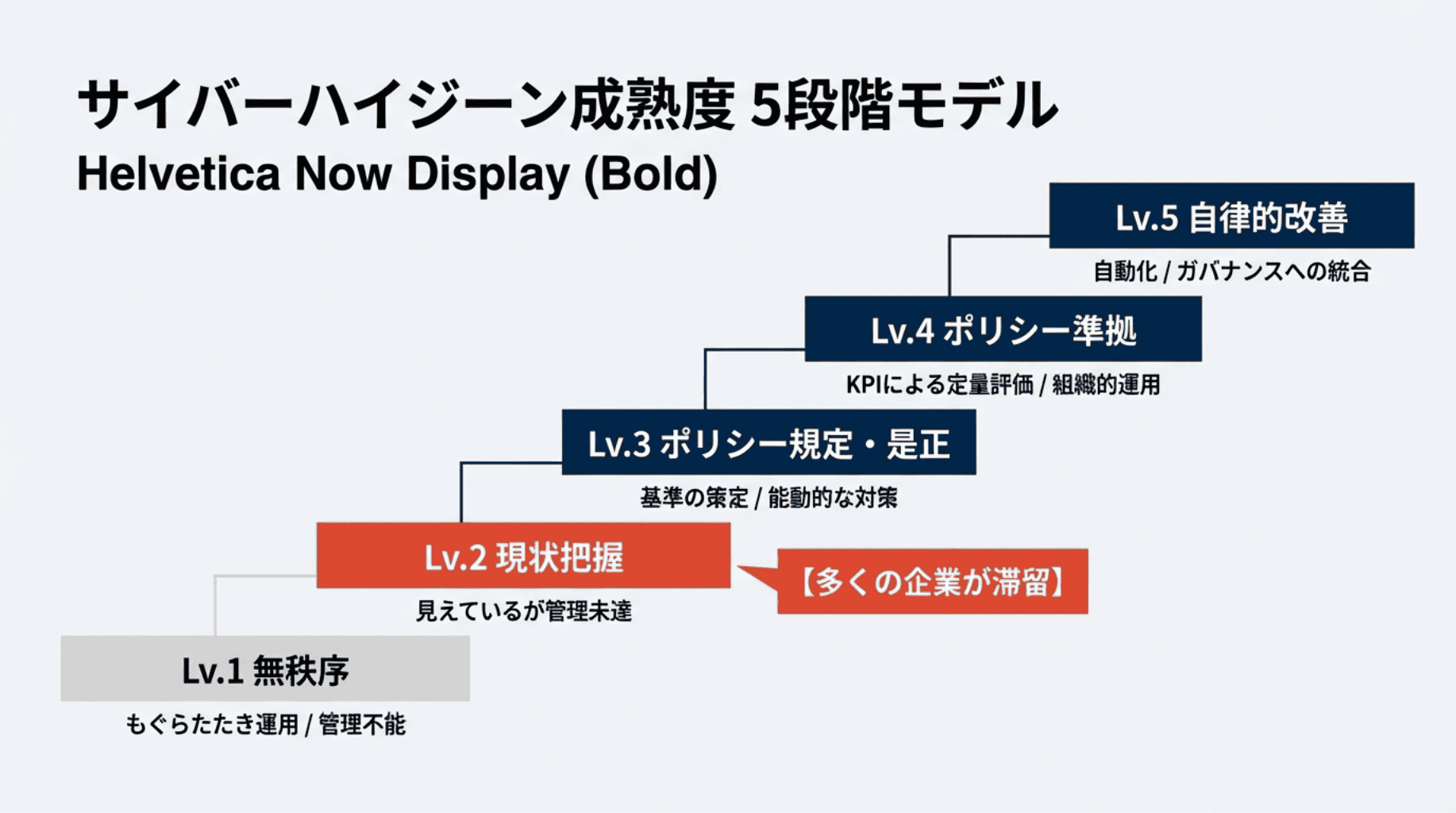

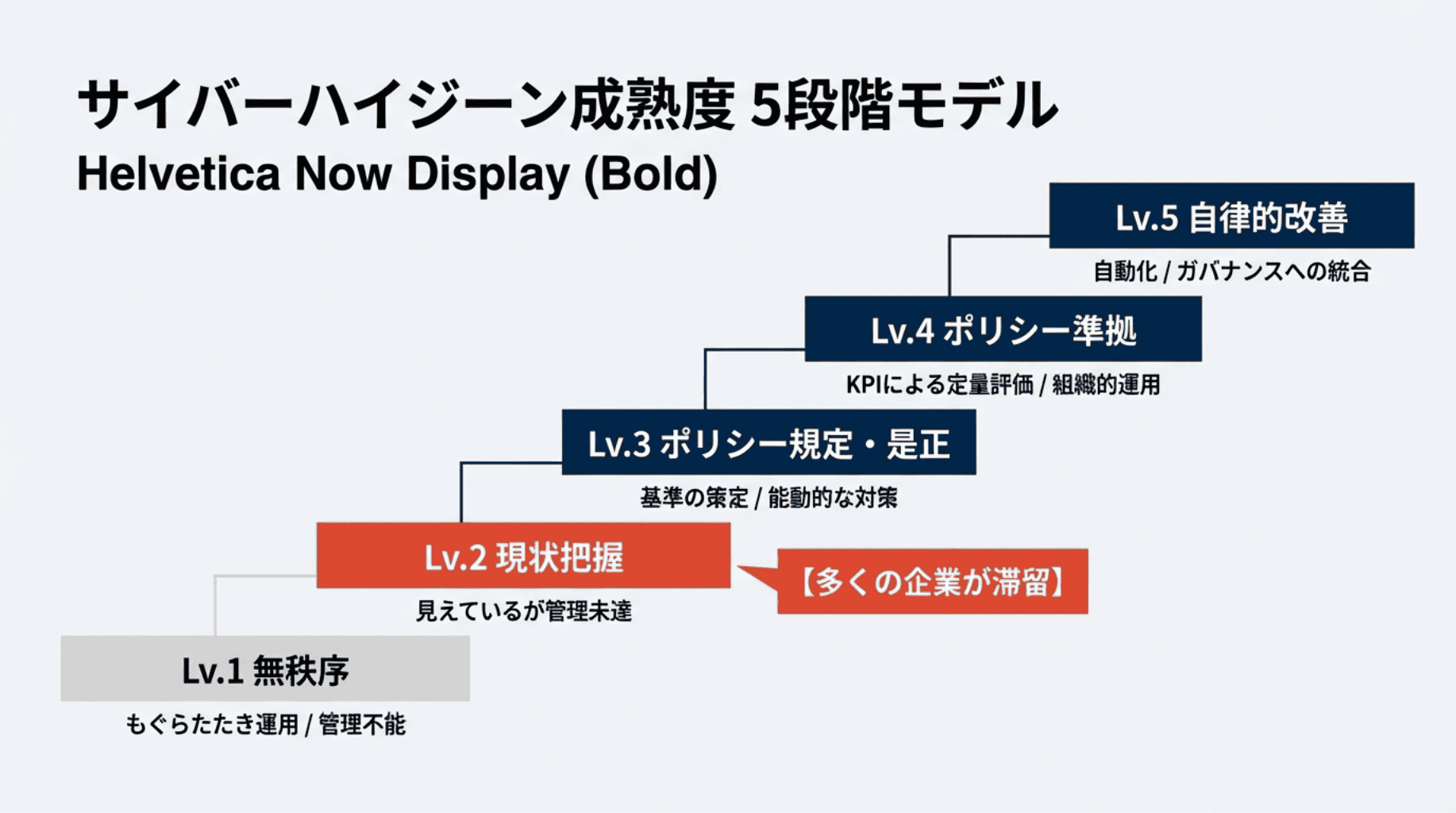

それでは、サイバーハイジーンの成熟度を評価する5段階モデルをご紹介します。これはNIST CSF 2.0のティア、CIS Controls IG、CMMIなどの国際フレームワークを参考に、大企業のサイバーハイジーン支援の実務経験をもとに構成したものです。

サイバーハイジーン成熟度5段階モデル

サイバーハイジーン成熟度5段階モデル

Lv.1 無秩序

端末管理が場当たり的な状態です。どの端末が社内にあるのか正確に把握できておらず、問題が起きてから都度対応する「もぐらたたき」の運用です。ツールを導入していない、あるいは導入したが全く使いこなせていない段階です。

Lv.2 現状把握

Taniumの導入により、端末の現状が見えている状態です。Questionによる情報取得で、OS情報やインストール済みソフトウェア、パッチ適用状況などを確認できるようになっています。

多くの企業がこの段階にいます。 Taniumを導入すればLv.2には到達しますが、「見えている」だけで「管理している」には至っていません。どこから手をつけていいのかわからない、やることが多すぎて目に見える成果に繋がっていない——そうした状態がこの段階の特徴です。

Lv.3 ポリシー規定・是正

衛生管理ポリシーが規定され、それに基づいた是正に取り組んでいる段階です。サイバーハイジーンの4大項目——資産管理/構成管理、OSパッチ管理、ソフトウェア管理、ポリシー管理——に対して、ポリシーを策定し、どれくらい達成できているかを把握し、目標を定めて取り組んでいます。

Taniumの各種モジュール(Patch、Comply、Software等)を活用し、可視化から一歩進んで能動的な対策を実行している状態です。

Lv.4 ポリシー準拠

衛生管理ポリシーをほとんど満たした状態です。KPIの定期測定・経営報告のサイクルが確立され、対応速度や準拠率を定量的に評価できています。チーム体制も整い、属人化から脱却しています。

タニウム社の2024年調査結果では、KPI追跡を実施している企業はそうでない企業に比べ、脆弱性対応を1日以内に完了する割合が27%対2%と大きな差が見られます。定量管理の効果は数字に如実に現れます。

Lv.5 自律的改善

自律的に衛生管理が保たれ、継続改善が行われている状態です。自動化が進み、ルーチンワークは仕組みとして回っています。新たな脅威や環境変化にも自律的に対応でき、ガバナンスに統合された形でサイバーハイジーンが組織の「当たり前」になっています。

大切なのは、多くの企業がLv.1〜2にいるのは「普通のこと」だということです。きっちりと衛生管理ポリシーが規定されている企業はまだまだ少ないのが実情です。現在地を正しく認識することが、改善の第一歩になります。

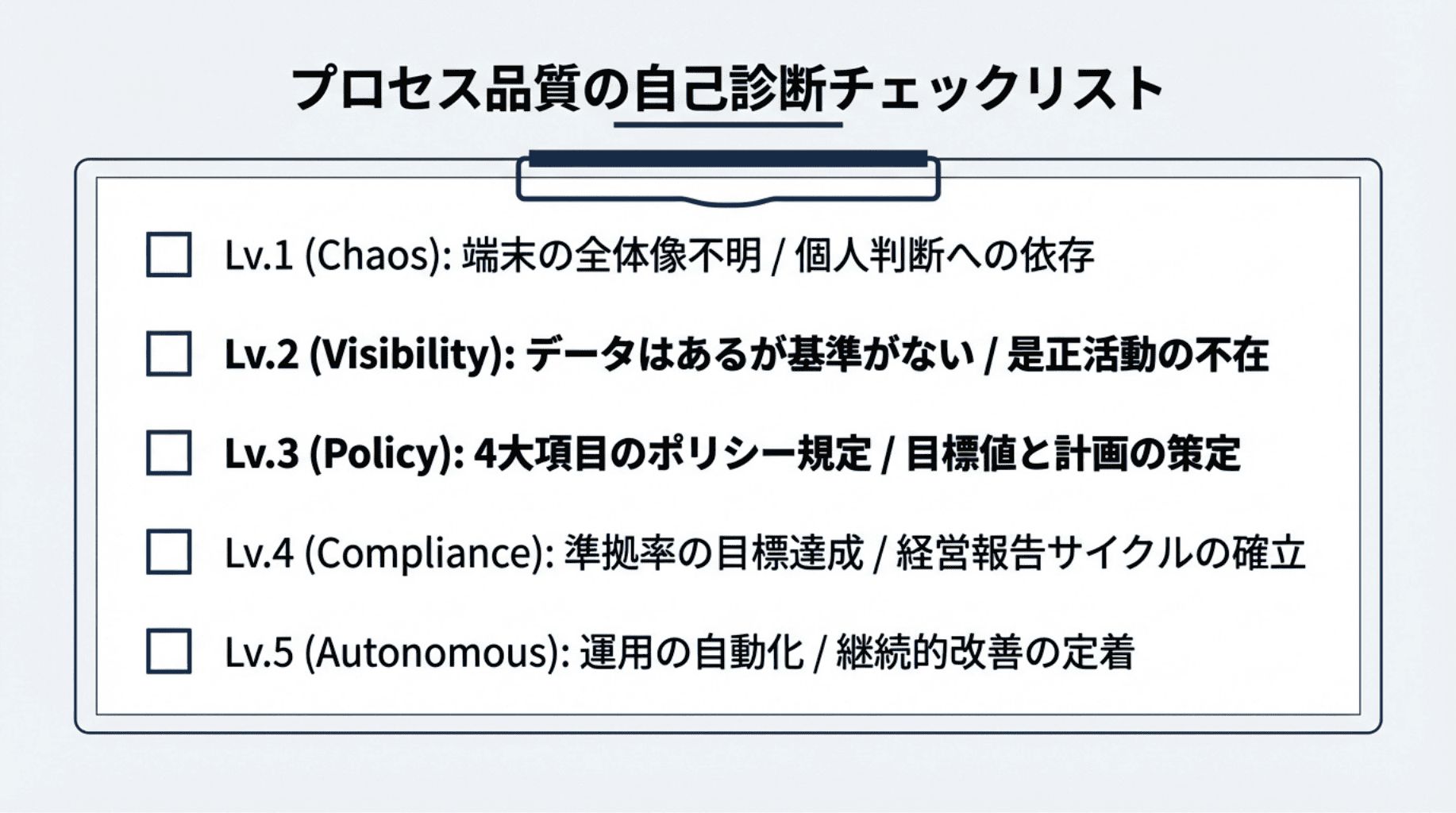

自社の現在地を診断する——成熟度チェックリスト

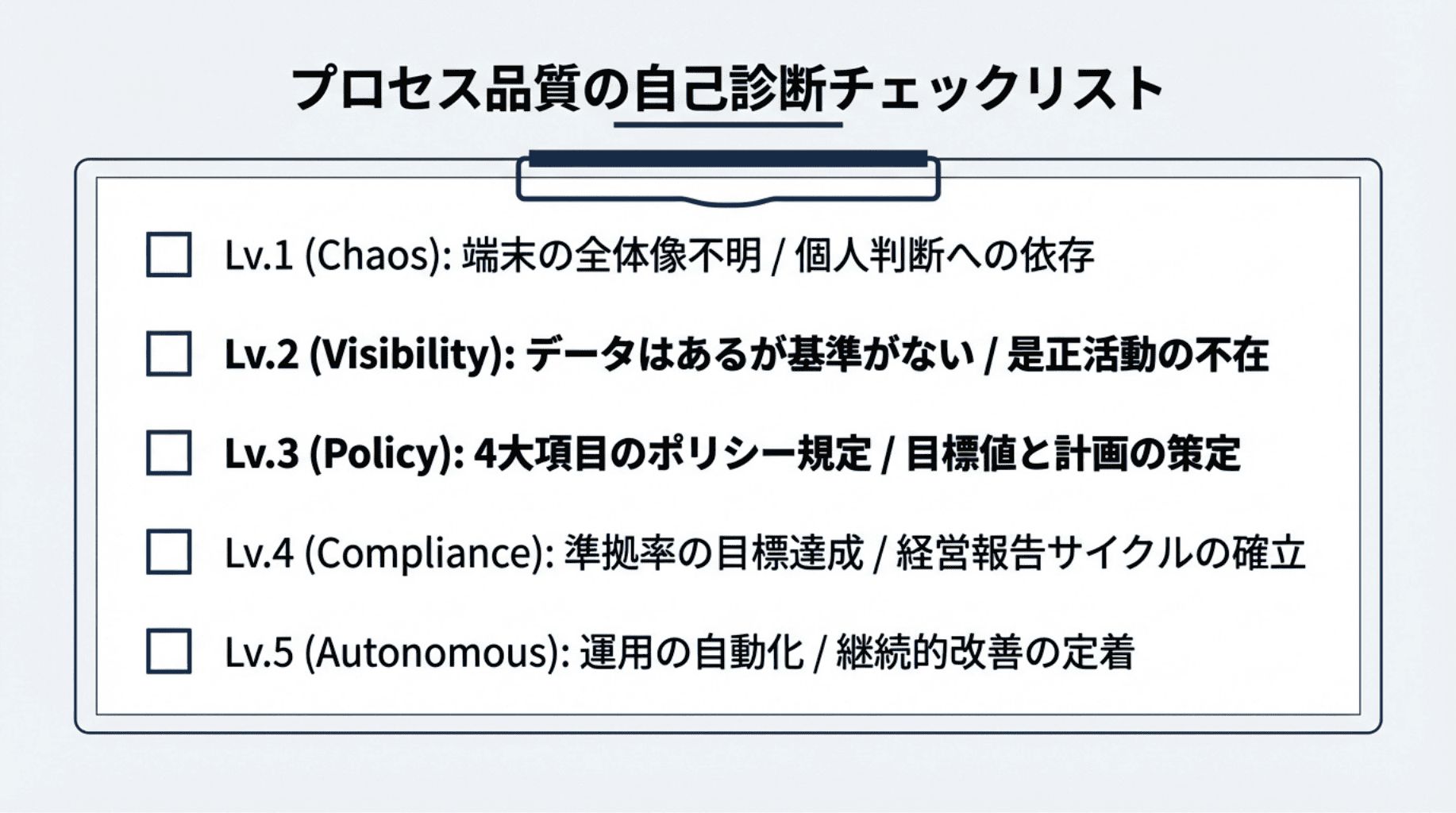

ここで注意すべきは、成熟度とは「何をやっているか」ではなく「どうやっているか」だということです。

特定のツールを導入している、特定のセキュリティ機能を有効にしている——これらは衛生管理ポリシーの具体的な対策項目であり、成熟度そのものではありません。成熟度とは、ポリシーを決め、目標を設定し、計画を立てて実行し、改善しているかという「プロセスの質」を測るものです。

以下のチェックリストで、自社のプロセス成熟度を診断してみましょう。

プロセス品質の自己診断チェックリスト

プロセス品質の自己診断チェックリスト

Lv.1 無秩序 — 場当たり的な状態

Lv.1に該当する場合、まずツール導入による可視化が最優先です。

Lv.2 現状把握 — 見えているが、管理できていない

多くの企業がこの段階にいます。 「見えている」と「管理できている」の間には大きなギャップがあります。

Lv.3 ポリシー規定・是正 — ポリシーを決め、目標に向かって取り組んでいる

「ポリシーに何を書けばよいかわからない」という方は、後述の「衛生管理ポリシーサンプル」を参考にしてください。

Lv.4 ポリシー準拠 — 目標をほぼ達成し、定量的に管理できている

Lv.5 自律的改善 — 効率化・改善が継続的に行われている

このチェックリストは社内共有用としてもご活用ください。チームメンバーそれぞれで診断し、認識のズレを確認するだけでも有益です。

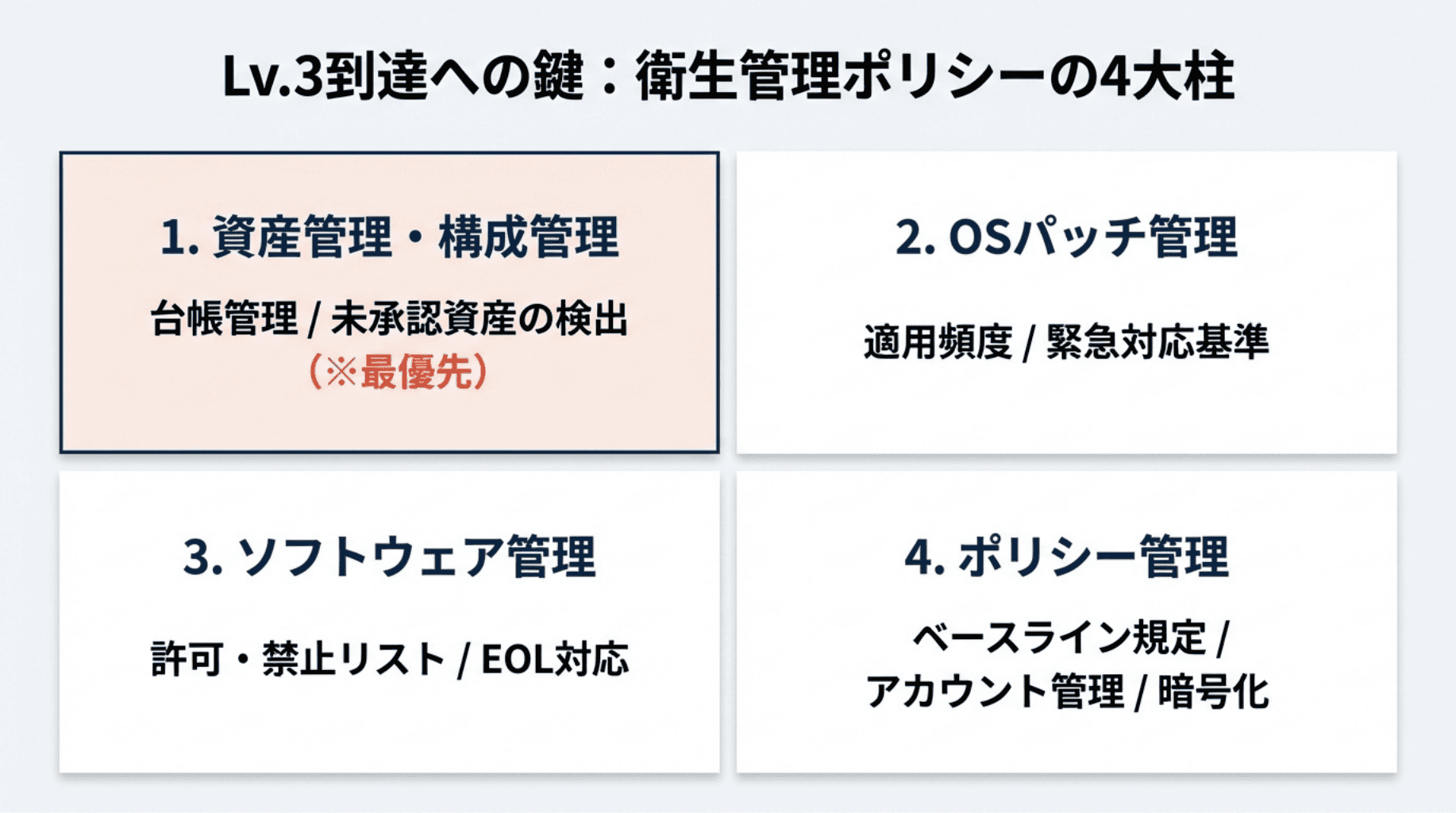

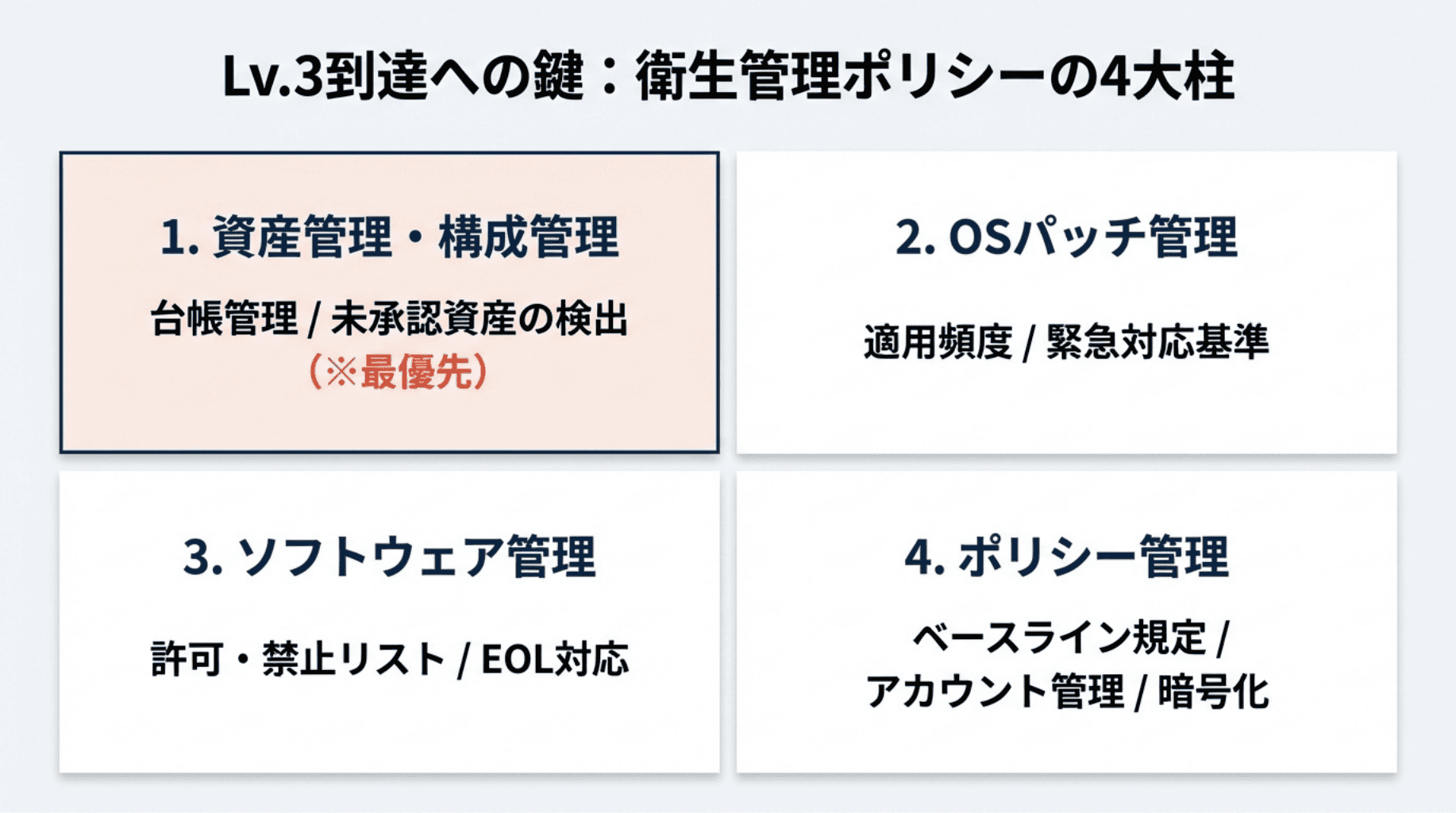

参考: 衛生管理ポリシーサンプル——Lv.3で「何を」規定すべきか

前章の成熟度チェックリストはプロセスの質——「ポリシーを決めているか」「目標を立てて計画的にやっているか」——を測るものでした。では、そのポリシーには具体的に何を盛り込めばよいのか。

以下は、CIS Controls v8をベースに整理した衛生管理ポリシーの主要項目です。Lv.3に進む際の「ポリシーに何を書くか」の参考としてご活用ください。

衛生管理ポリシーの4大柱

衛生管理ポリシーの4大柱

資産管理・構成管理

- すべてのハードウェア資産(物理・仮想含む)の台帳管理と定期的な棚卸し

- 未承認資産の検出と対処のルール

- 端末管理ツールの導入基準と、導入できない端末の代替管理方法

OSパッチ管理

- OSアップデートの適用方針と適用頻度

- 自動適用が難しいシステムに対する脆弱性スキャンと是正プロセス

- 緊急パッチの適用基準と対応期限

ソフトウェア管理

- ソフトウェアインベントリの文書化と定期的な棚卸し

- 許可/禁止ソフトウェアの定義と未承認ソフトウェアの利用申請ルール

- サポート切れソフトウェアの検出と対応方針(例外の文書化を含む)

- ソフトウェアの脆弱性スキャンと是正プロセス

ポリシー管理

- OS設定ベースラインの規定と準拠の強制(セッションロック、ファイアウォール等)

- アカウント管理(休眠アカウントの削除、特権アカウントの管理、多要素認証の適用範囲)

- ディスク暗号化の実施と回復キーの管理

- ポリシー準拠状況の定期スキャンと違反時の是正プロセス

上記は代表的な項目です。自社の環境やリスクに応じて、データ管理やSBOM管理なども加え、項目の優先度を調整してください。

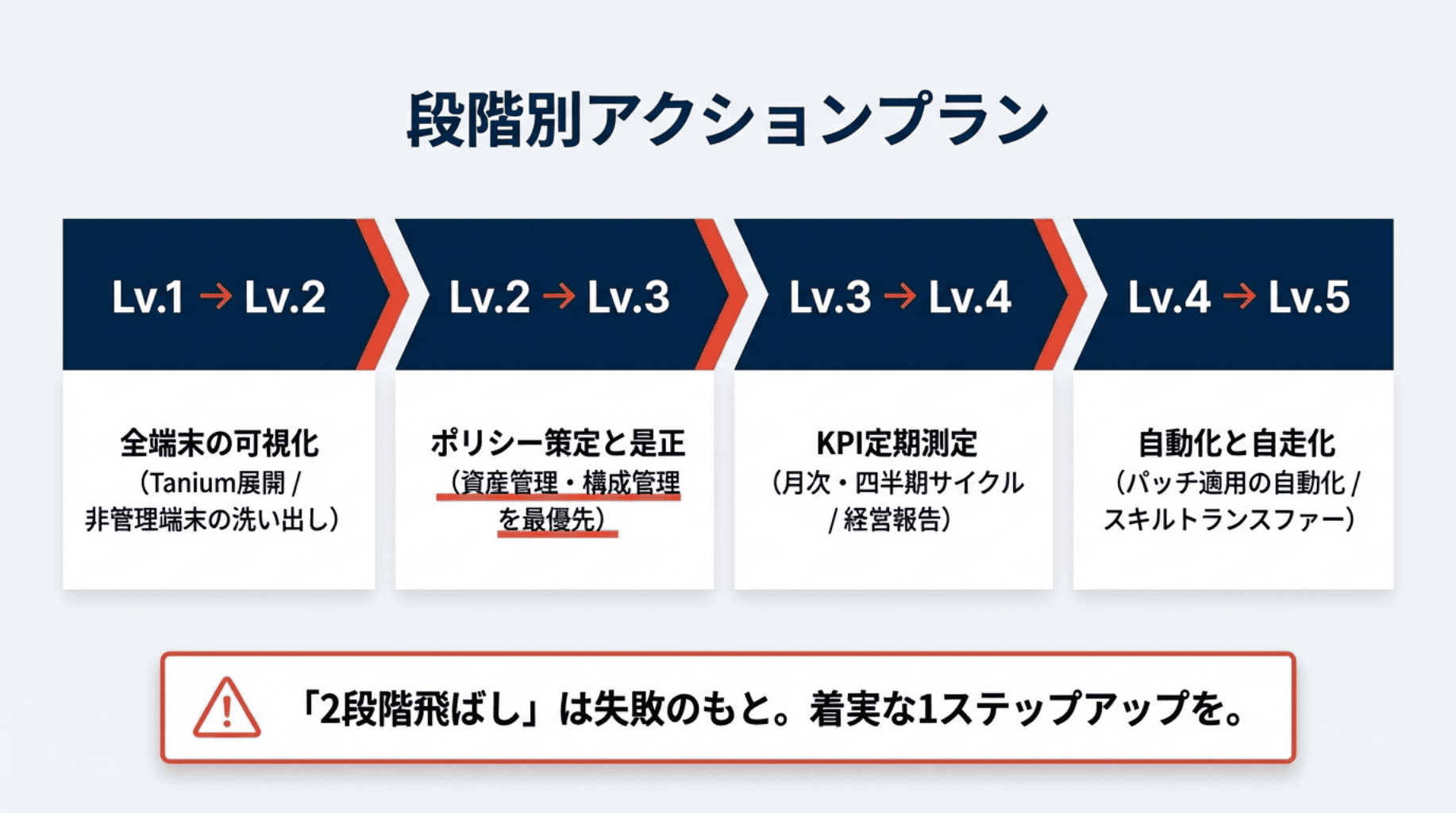

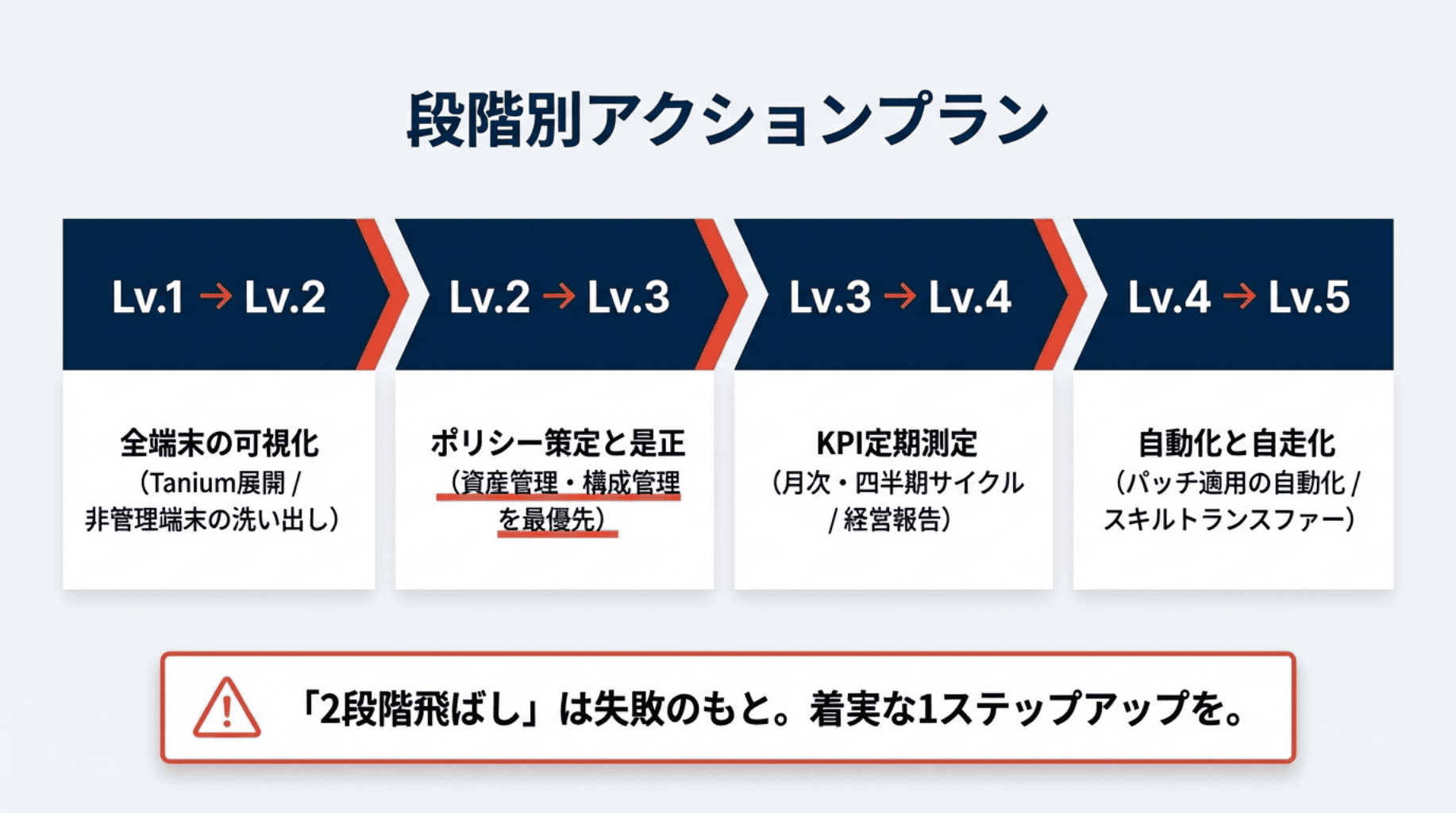

段階別アクション——次のレベルに進むために

現在地がわかったら、次はアクションです。ここでは各段階から一つ上のレベルに進むための具体的なアクションを示します。

重要なのは、一度に2段階飛ばそうとしないことです。今の段階から1つ上に上がるためのアクションに集中することが、着実な前進につながります。

段階別アクションプラン

段階別アクションプラン

Lv.1 → Lv.2: まず「見える化」する

最優先は全端末の可視化です。Taniumを導入し、管理対象端末の情報を取得できる状態を目指します。

- 全端末にTanium Clientを展開し、情報取得を開始する

- 非管理端末の洗い出しを行い、対象範囲を確定させる

- 端末情報(OS、ソフトウェア、パッチ状況)の棚卸しを実施する

Lv.2 → Lv.3: ポリシーを策定し、是正に着手する

ここが最も多くの企業にとっての「次の一歩」です。カギとなるのは4大項目へのポリシー策定ですが、まず取り組むべきは資産管理・構成管理です。

そもそも資産が正確に把握できていなければ、他の大項目(OSパッチ、ソフトウェア、ポリシー管理)の状況を把握しようがありません。

推奨する優先順位は以下の通りです。

- 資産管理・構成管理 — 管理対象の正確な把握が全ての基盤

- OSパッチ管理 — 既知の脆弱性への対応は最も基本的な衛生管理

- ソフトウェア管理 — 許可/禁止ソフトウェアの定義と準拠確認

- ポリシー管理 — 全体を統括するガバナンス

ただし、それぞれ100点を目指しすぎないことが重要です。公開サーバと社内でのみ使われる特定用途端末では、侵害の可能性も侵害を受けた際の影響も大きく異なります。リスクに直結する部分を優先して対策することで、効率的に成熟度を引き上げることができます。

Lv.3 → Lv.4: KPIの定期測定サイクルを確立する

ポリシーに基づく是正活動が始まったら、次はその効果を定量的に把握する段階です。

- KPIの定期測定サイクルを確立する(月次/四半期)

- 経営報告フォーマットを整備し、定期的にレポートする

- 対応速度(脆弱性公表からパッチ適用までの日数など)を測定対象に加える

タニウム社の2024年調査結果のデータが示す通り、KPI追跡を実施している企業は脆弱性対応速度で圧倒的な差を出しています。定量管理は「やったほうがいい」ではなく、成果に直結する必須プロセスです。

Lv.4 → Lv.5: 自動化と自走化を推進する

ポリシー準拠が安定したら、最終段階として自動化と自走化を推進します。

- パッチ適用やポリシーチェックの自動化を拡大する

- チーム内でのスキルトランスファーを制度化する

- サイバーハイジーンを組織全体のガバナンスに統合する

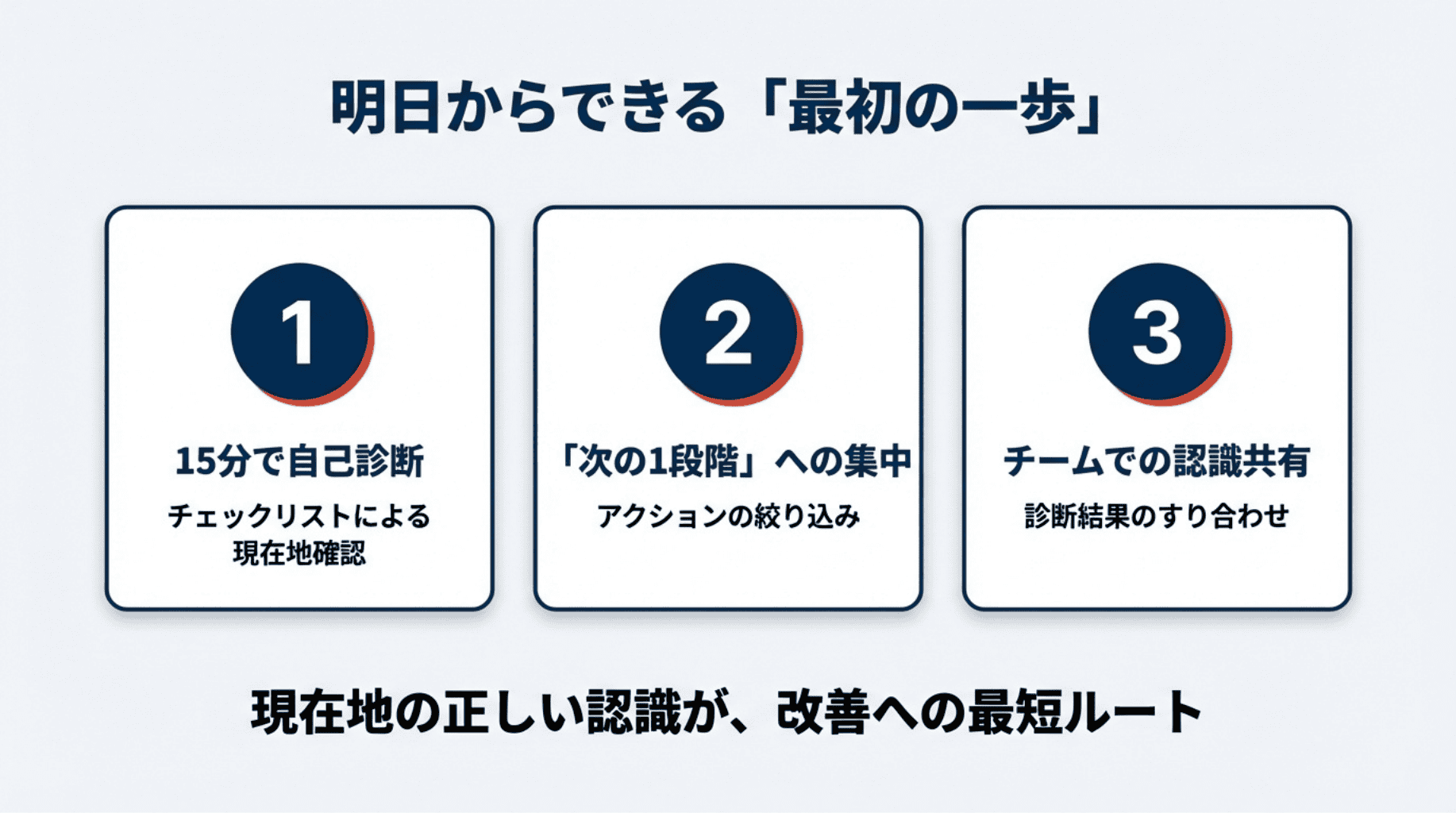

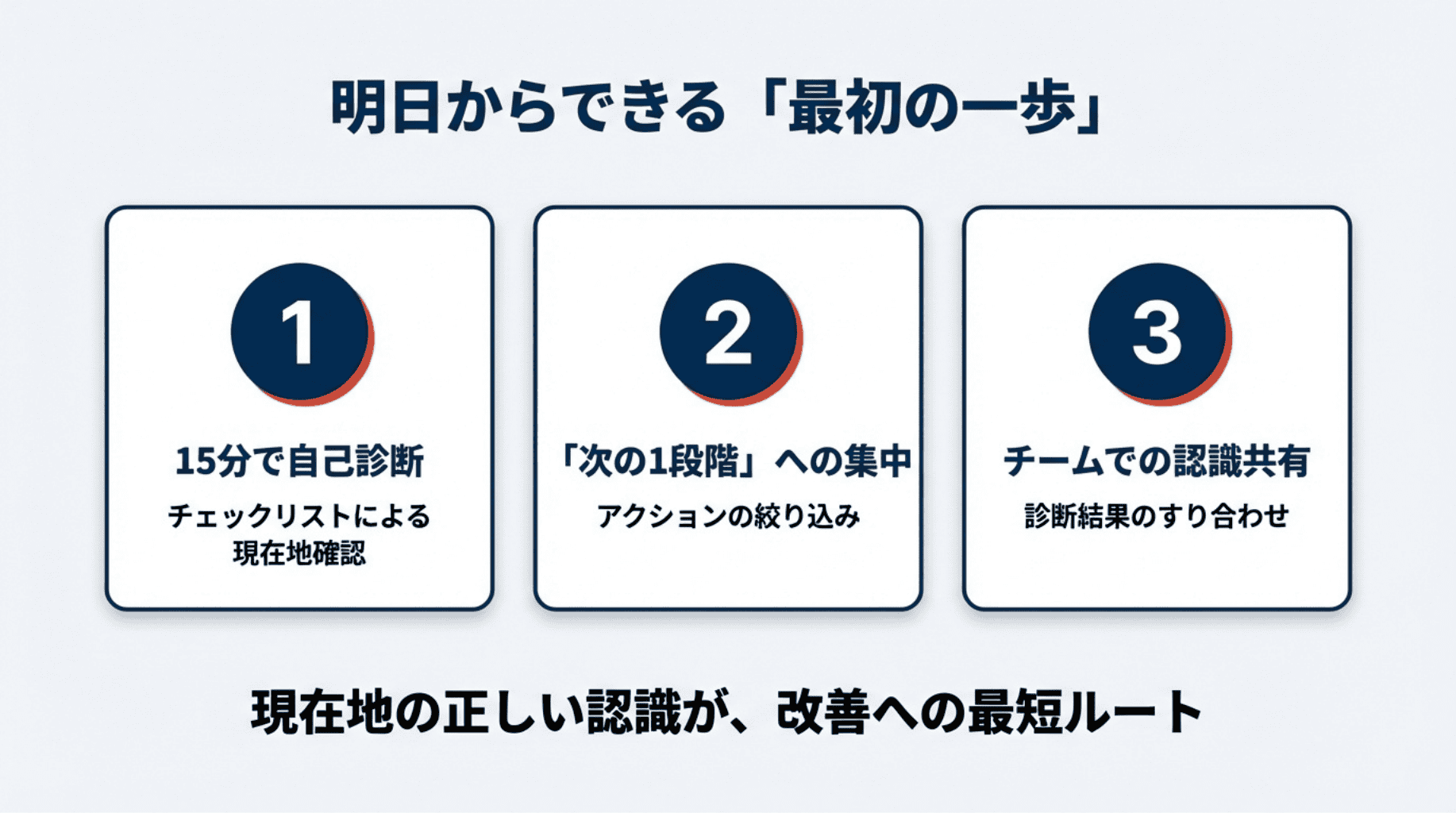

まず明日からできる「最初の一歩」

ここまで5段階の成熟度モデルをご紹介してきましたが、「全部は無理でも、まず何から始めればいいか」——その答えはシンプルです。

まずは現状を把握すること。 そのうえで、ポリシーを決め、目標を設定し、計画を立てることです。

具体的には、以下の3ステップを試してみてください。

- 15分で自己診断: 前章のチェックリストを使い、自社の現在地を確認する

- 「次の1段階」に絞る: 2段階飛ばしではなく、今の段階から1つ上に上がるためのアクションに集中する

- チームで共有する: チェックリストの結果をチームメンバーと共有し、認識を合わせる

明日からできる最初の一歩

明日からできる最初の一歩

サイバーハイジーンは一人で完結できるものではありません。特にLv.2からLv.3への移行は、ポリシー策定や是正活動など組織的な取り組みが求められます。社内だけで進めることが難しい場合は、外部の専門家に相談することも有効な選択肢です。

自社の現在地を知ること——それが、サイバーハイジーン成熟度を着実に引き上げるための最初の一歩になります。