「最近、取引先からのセキュリティチェックシートが増えた気がする」「監査で、以前より具体的な対策状況を聞かれるようになった」 ── こうした変化を感じている情シス担当者の方は少なくないのではないでしょうか。

その背景のひとつとして考えられるのが、2024年10月に金融庁が公表した「金融分野におけるサイバーセキュリティに関するガイドライン」です。175項目に及ぶ対策基準が、サプライチェーンを伝わり、金融とは無関係に見える企業にも影響を及ぼし始めている可能性があります。

「うちには関係ない」と判断する前に、まずはこのガイドラインがどういうもので、どう波及していくのかを押さえておきましょう。

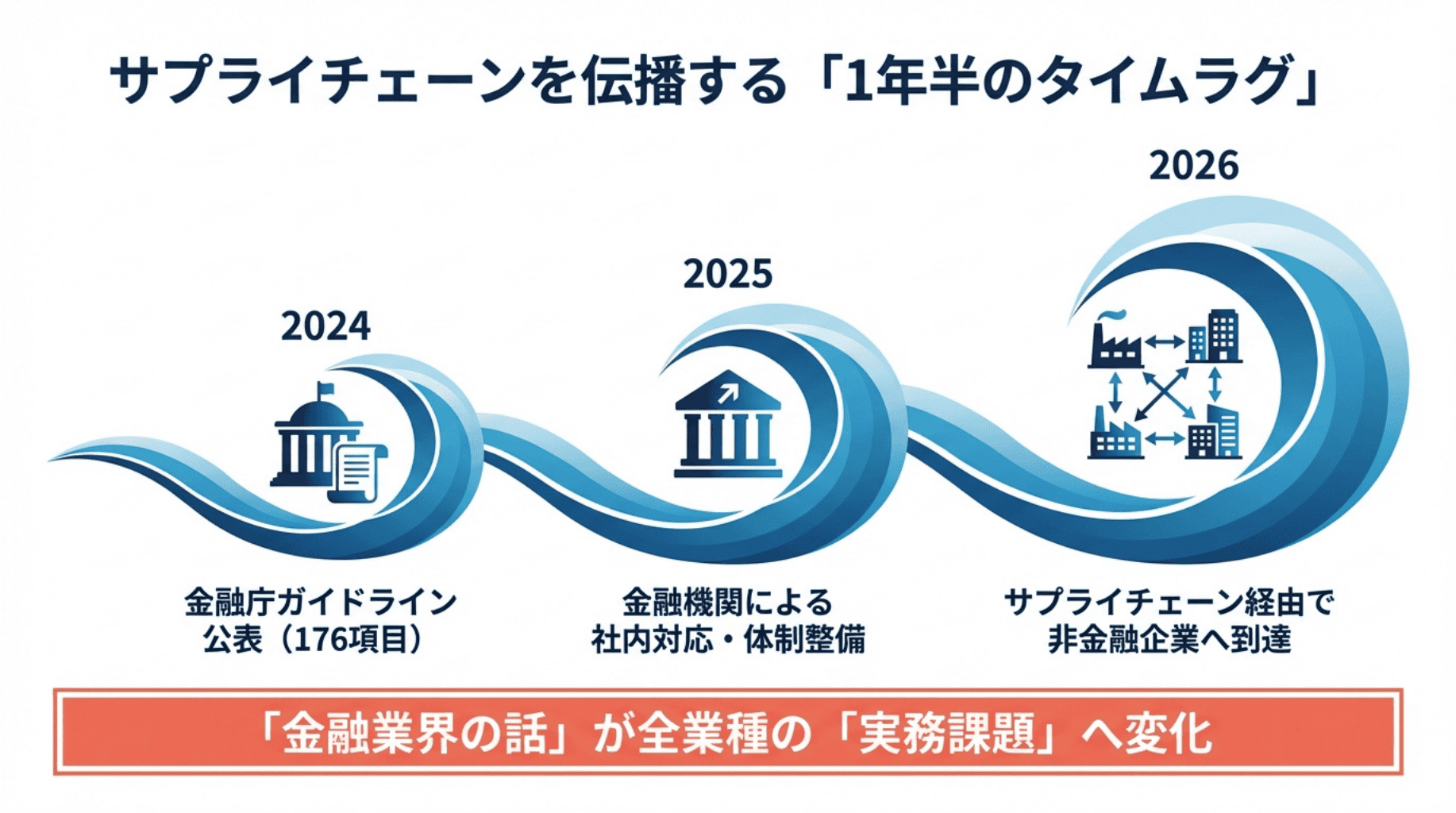

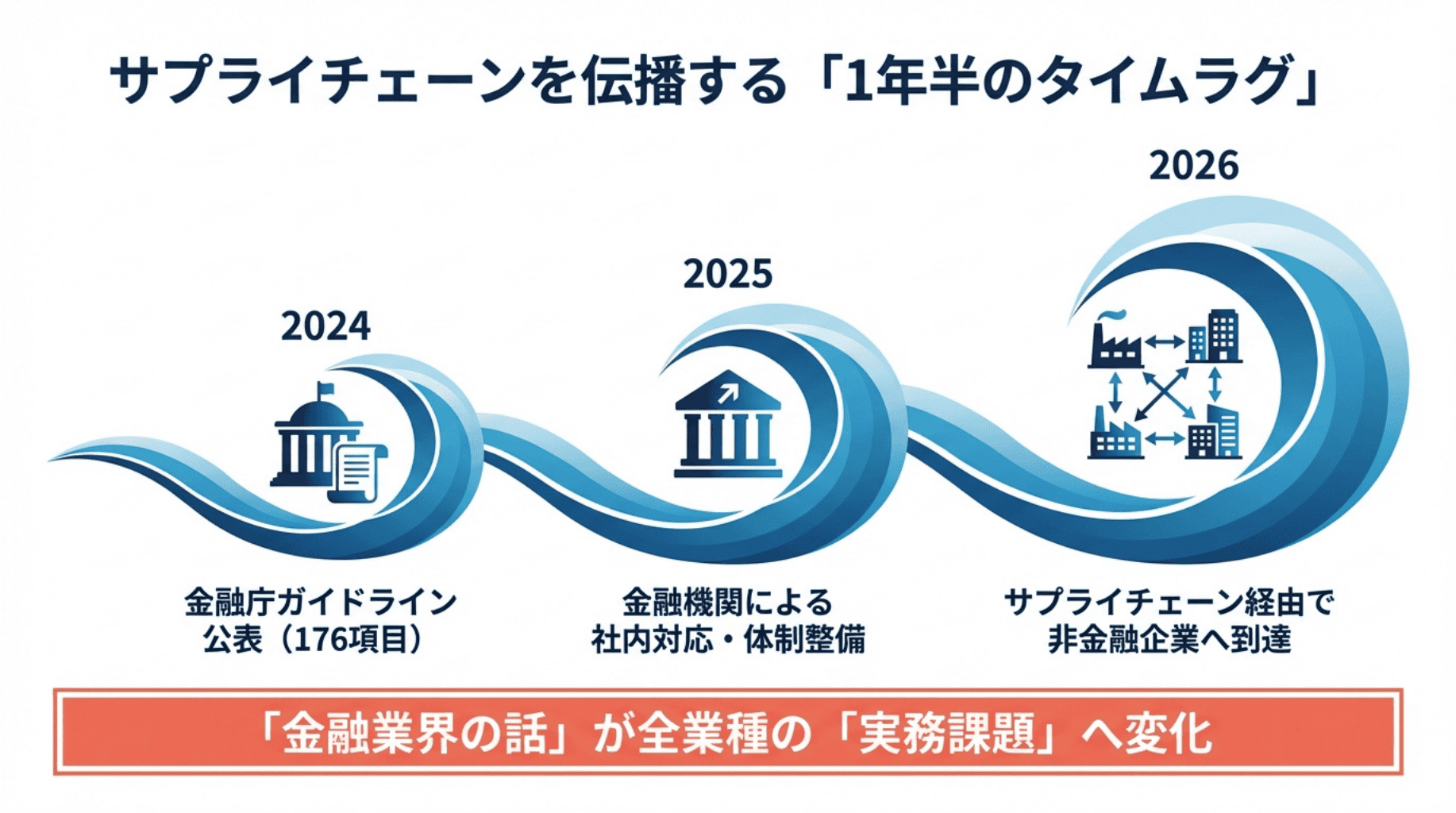

サプライチェーンを伝播する「1年半のタイムラグ」

サプライチェーンを伝播する「1年半のタイムラグ」

規制は「遅れて」やってくる — 1年半のタイムラグの構造

ガイドラインや規制は、公表された瞬間にすべての企業に届くわけではありません。サプライチェーンを伝わって、段階的に波及していきます。金融庁ガイドラインの場合、その波及はおおむね次のようなタイムラインで進行しています。

2024年10月: 金融庁がガイドラインを公表

金融庁は「金融分野におけるサイバーセキュリティに関するガイドライン」を2024年10月4日に公表しました。従来のCSSA(55項目の自己評価フレームワーク)に代わり、175項目(基本的な対応事項125項目 + 対応が望ましい事項50項目)の具体的な対策基準が示されました。

NIST CSF(Cybersecurity Framework)とCRI Profile(金融業界向けサイバーリスク評価フレームワーク)をベースに、以下の6つの視点で体系化されています。

- ガバナンス — 経営層の関与、体制整備、リソース配分

- 特定 — 情報資産の把握、リスクアセスメント

- 防御 — アクセス制御、脆弱性管理、パッチ適用

- 検知 — 監視体制、脅威検知、ログ管理

- 対応・復旧 — インシデント対応計画、復旧手順、事後分析

- サードパーティリスク管理 — 委託先管理、サプライチェーンリスク

2024年末〜2025年: 金融機関が社内対応を開始

ガイドライン公表を受け、金融機関はまず自社のコンプライアンス対応に着手しました。175項目と自社の現状を照合し、ギャップを洗い出し、対策計画を策定する ── この社内整備に半年から1年を要するのが一般的です。

この段階では、まだ「金融業界の中の話」でした。

2025年〜2026年: サプライチェーンへの要求が始まる

金融機関が自社対応を一通り終えると、次に目が向くのがサードパーティリスク管理です。ガイドラインの6つ目の視点が、まさにこれを求めています。

金融機関が取引先やサプライチェーンパートナーに対して、セキュリティ対策状況の確認を強化する動きが出てきています。チェックシートの項目がより具体的になり、「プロセスを規定しているか」だけでなく「規定どおりに運用が回っているか」「どのツールで何を管理しているか」まで問われるケースも見られます。

2026年 — いま: 「遅れてきた波」が非金融企業に到達

そして2026年の今、この波は金融機関の直接の取引先を超え、サプライチェーンのさらに先 ── 製造業をはじめとする非金融の大企業にも届き始めていると考えられます。

直接の取引先でなくても、サプライチェーン上流の企業が金融機関と取引していれば、チェーンの末端まで波及する可能性があります。「うちは金融じゃないから」と思っていた企業にも、具体的なセキュリティチェックシートが届く ── そうしたケースが増えてきているのではないでしょうか。

ガイドラインが出た2024年10月から数えて1年半。早めに準備を進めてきた企業と、まだ着手していない企業とでは、対応力に差が出始めているかもしれません。

あなたの会社で起きている変化の「原因」

冒頭の「チェックシートが増えた」「監査が厳しくなった」という変化。その背景には、金融庁ガイドラインのような具体的な基準の登場と、それがサプライチェーンを通じて波及していく構造があります。

この流れは今後も続くと考えられます。知っておいて損はないポイントを整理しておきましょう。

金融庁だけで終わらない — 全業種への横展開

金融庁は重要インフラ14分野のなかでも先行してガイドラインを策定しましたが、他省庁も同様に動いています。特に注目すべきは、経産省が2026年度に導入を予定しているサプライチェーンセキュリティ評価制度です。

こうした動きを踏まえると、金融庁ガイドラインの内容を把握しておくことは、将来の規制対応に向けた予習としても役立ちます。

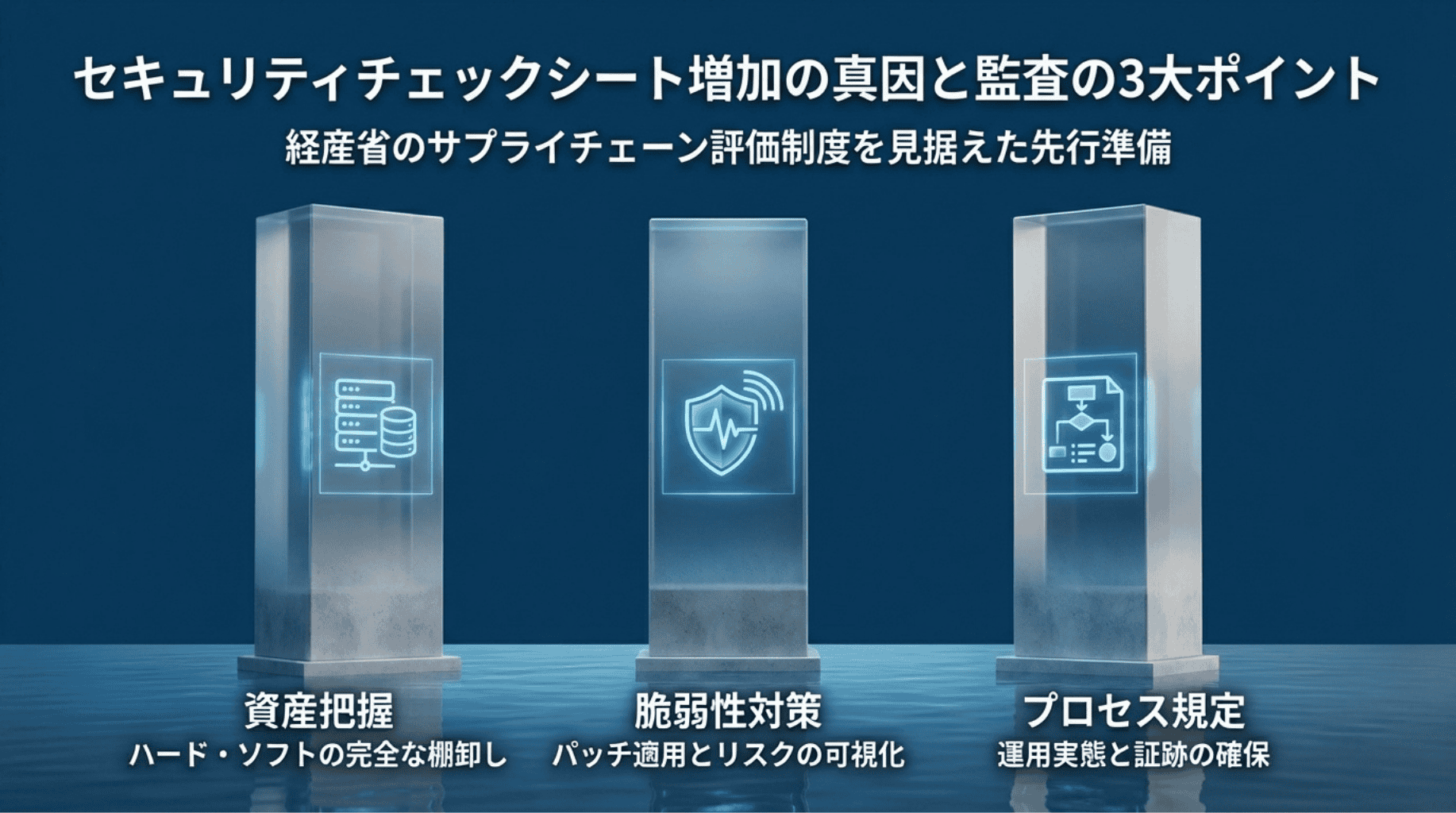

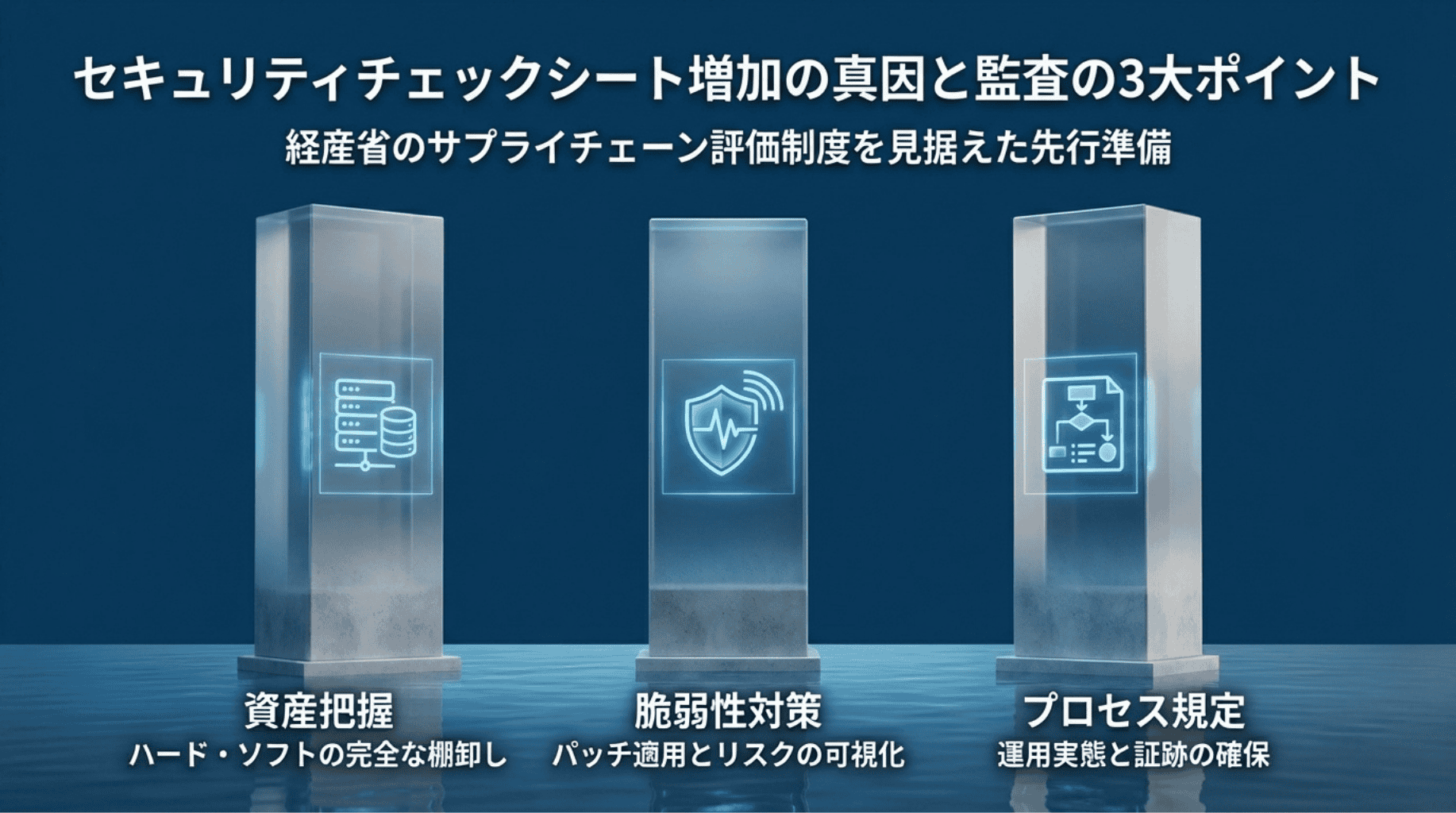

監査で問われる「3つのポイント」

現場で監査対応をしている方ならご存じのとおり、監査で確認されるポイントは大きく3つに集約されます。

- 資産を把握しているか — ハードウェア・ソフトウェアの棚卸し

- 脆弱性を把握し、対策しているか — パッチ適用状況、脆弱性スキャン結果

- プロセスを規定し、運用を回しているか — 規定の存在だけでなく、実際に回っている証跡

金融庁ガイドラインの175項目も、突き詰めればこの3つの延長線上にあります。逆に言えば、この3つを押さえていれば、チェックシートが届いても慌てる必要はありません。

セキュリティチェックシート増加の真因と監査の3大ポイント

セキュリティチェックシート増加の真因と監査の3大ポイント

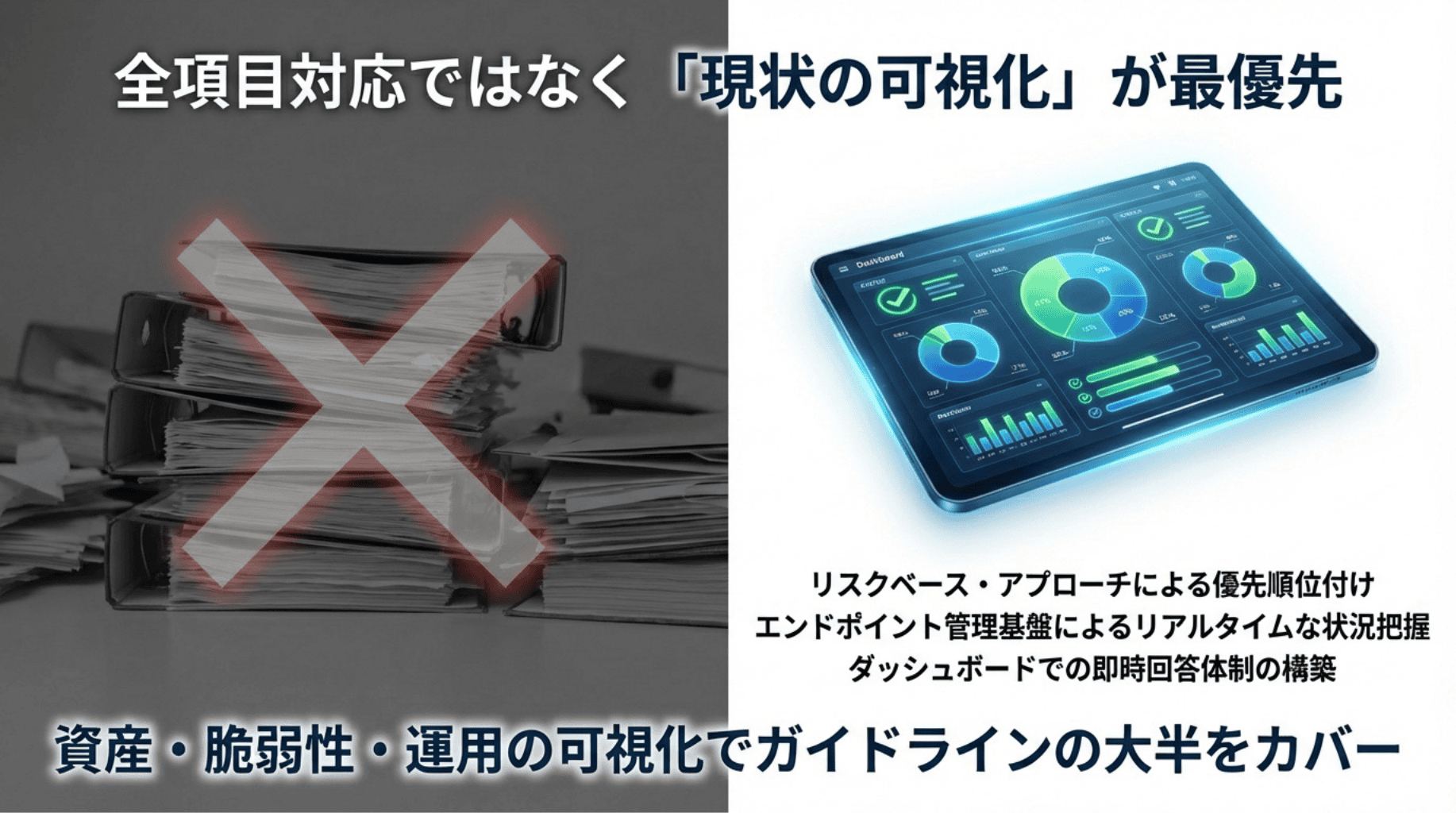

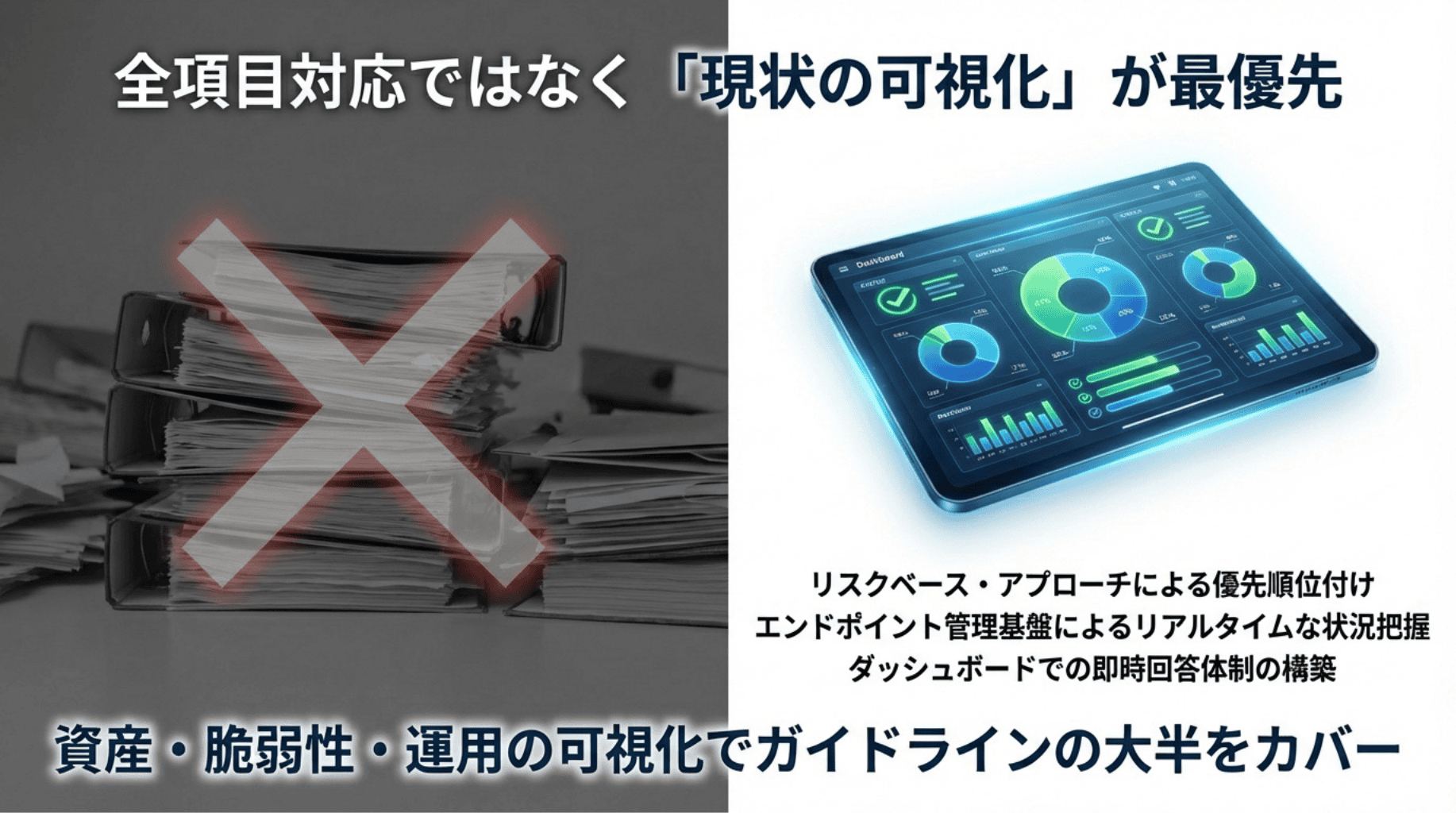

175項目は「全部やる」ものではない — まずは現状の可視化から

「175項目」と聞くと圧倒されますが、すべてを一度に満たす必要はありません。リスクベース・アプローチが前提のため、自組織の規模や特性に応じた対応が求められます。

大切なのは、まず自社の現状を正確に把握することです。先ほどの「監査の3大ポイント」をもう一度振り返ります。

- 資産を把握しているか — 全端末を漏れなく管理できているか

- 脆弱性を把握し、対策しているか — どこにリスクがあるか見えているか

- プロセスを規定し、運用を回しているか — 証跡として示せるか

エンドポイント管理基盤で可視化できていれば、特に「特定」「防御」「検知」に関する項目についてはカバーしやすくなります。資産の把握状況、パッチ適用率、脆弱性の対応状況、ポリシー準拠率 ── こうした情報がダッシュボードで確認できる状態をまず目指しましょう。一方で、「ガバナンス」(経営層の関与・体制整備)や「サードパーティリスク管理」(委託先の評価プロセス)はツールだけではカバーできない領域です。ツール導入と組織的な取り組みの両面で考えることが大切です。

全項目対応ではなく「現状の可視化」が最優先

全項目対応ではなく「現状の可視化」が最優先

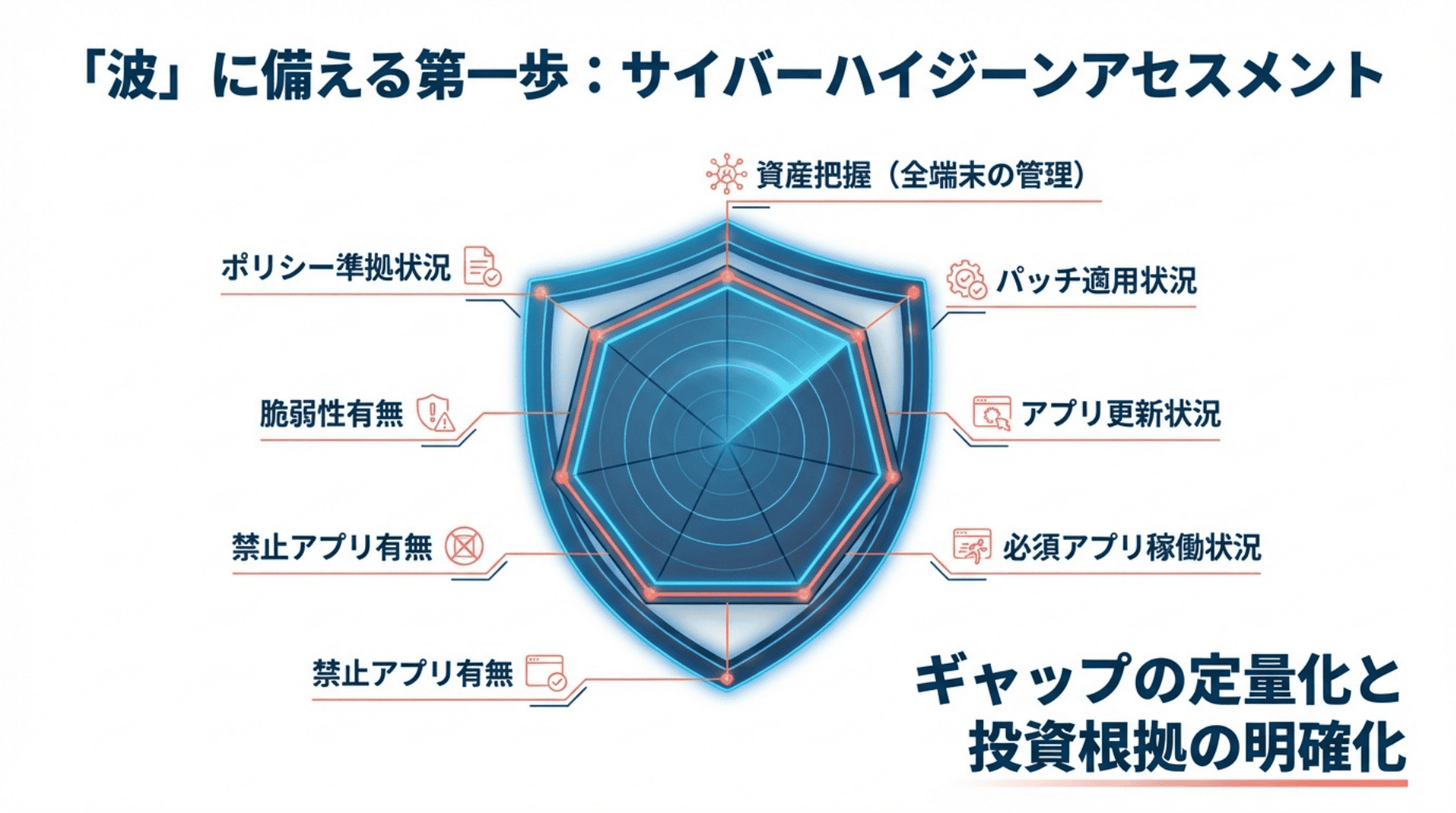

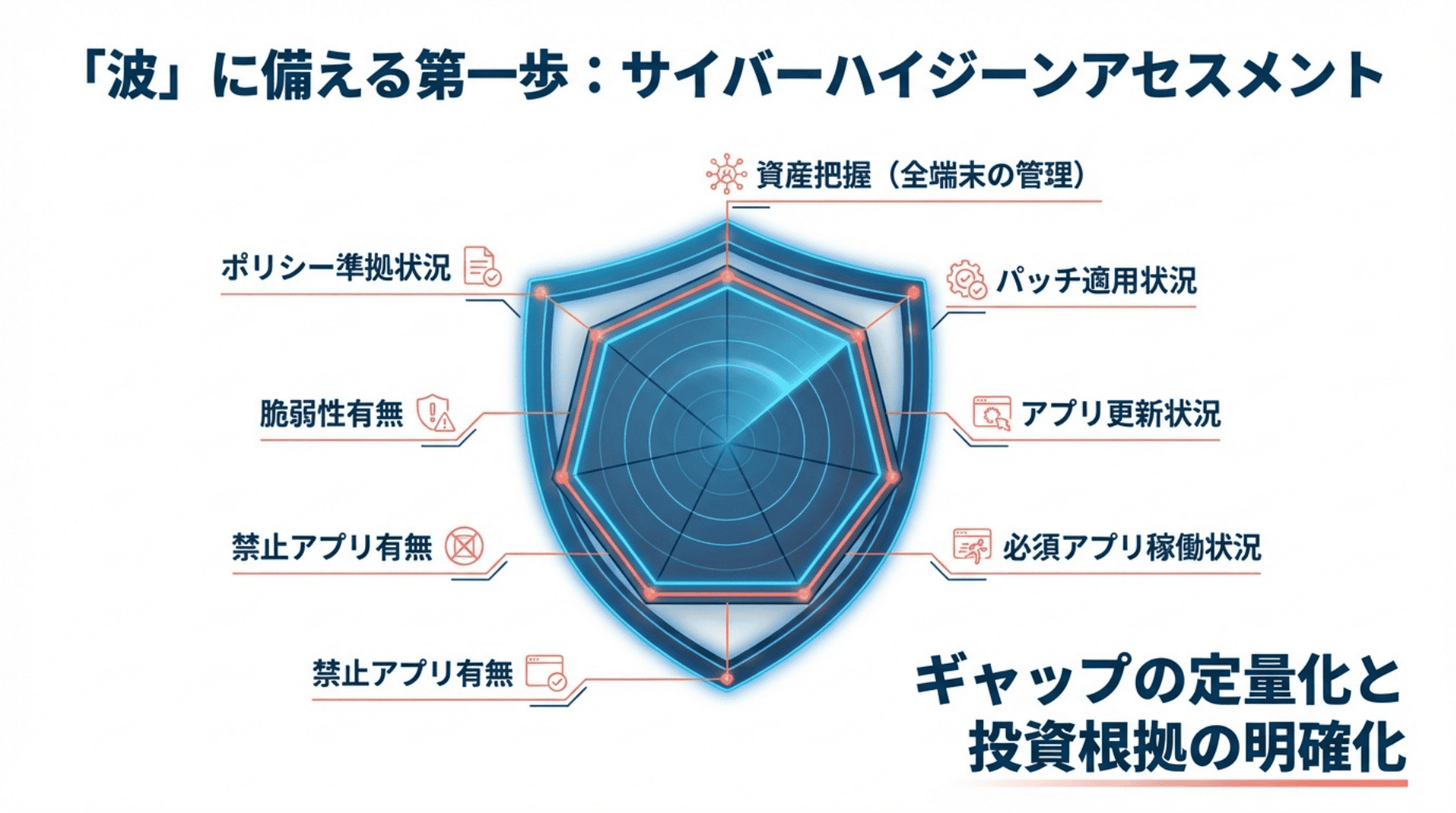

「波」に備える第一歩 — サイバーハイジーンアセスメント

では、この「遅れてきた波」にどう対処すればよいのか。最初にやるべきことは明確です。まず現状を把握することです。

健康診断と同じです。自分の体の状態を知らなければ、何が問題で、どこから手をつけるべきかもわかりません。まずは現状を把握する。そこでさまざまな問題点が見えてくる。問題が見えれば対策が打てる。

サイバーハイジーンアセスメント 7つの点検項目

具体的には、以下の7項目でエンドポイントの「衛生状態」を点検します。

- 資産把握(ハードウェア・ソフトウェア)— 管理対象のすべての端末を把握できているか

- パッチ適用状況 — OS・ミドルウェアのパッチが適切に適用されているか

- アプリケーション更新状況 — 業務アプリケーションが最新バージョンに保たれているか

- 必須アプリケーション稼働状況 — セキュリティソフト等の必須アプリが全端末で稼働しているか

- 禁止アプリケーションインストール状況 — 許可されていないソフトウェアがインストールされていないか

- 脆弱性有無 — 既知の脆弱性が放置されていないか

- ポリシー準拠状況 — 社内セキュリティポリシーに準拠しているか

この7項目をチェックするだけで、ギャップが一気に可視化されます。「チェックシートが届いてから慌てる」のではなく、先に自社の状態を把握しておく ── それが最も確実な備えです。

「波」に備える第一歩:サイバーハイジーンアセスメント

「波」に備える第一歩:サイバーハイジーンアセスメント

アセスメント結果をガイドラインにマッピングする

アセスメント結果が出たら、次にガイドラインの175項目と照合します。

- 「175項目中、○○項目はカバー済み」

- 「ギャップがあるのは△△の領域」

- 「優先度が高いのは□□の対応」

このフォーマットは、経営層への報告材料として非常に有効です。「対応が必要です」という抽象的な説明よりも、「175項目中○○項目をカバーしており、残り△△のギャップを埋めるために□□の投資が必要です」と示すほうが、予算確保の説得力が格段に上がります。

まとめ — ガイドラインを「参考資料」として活用する

金融庁ガイドラインは金融業界向けのものですが、その中身はNIST CSFをベースとした汎用的なフレームワークです。業種を問わず、自社のセキュリティ対策を体系的に点検するための参考資料として活用できます。

175項目をすべて満たす必要はありません。大切なのは、こうした基準が存在することを知っておくこと、そして自社の現状と照らし合わせてみることです。「どこができていて、どこにギャップがあるのか」が見えるだけでも、次に何をすべきかの判断材料になります。

まずはサイバーハイジーンアセスメントで現状を可視化し、ガイドラインの項目とマッピングしてみる ── そこから始めてみてはいかがでしょうか。

当社でもこうしたアセスメントや対策のご相談をお受けしていますので、お気軽にお問い合わせください。