「Taniumのコンソール、全員Administratorでログインしていませんか?」

導入時のまま権限を整理せずに運用を続けていると、作業ミスで全端末に意図しない操作を実行してしまったり、セキュリティ監査で特権管理の不備を指摘されたりするリスクがあります。本記事では、Tanium RBACの「権限」と「管理範囲」の2軸で考える設計アプローチと、ベストプラクティスに基づいた実践的な権限設計パターンを解説します。

「Taniumのコンソール、全員Administratorでログインしていませんか?」

導入時のまま権限を整理せずに運用を続けていると、作業ミスで全端末に意図しない操作を実行してしまったり、セキュリティ監査で特権管理の不備を指摘されたりするリスクがあります。本記事では、Tanium RBACの「権限」と「管理範囲」の2軸で考える設計アプローチと、ベストプラクティスに基づいた実践的な権限設計パターンを解説します。

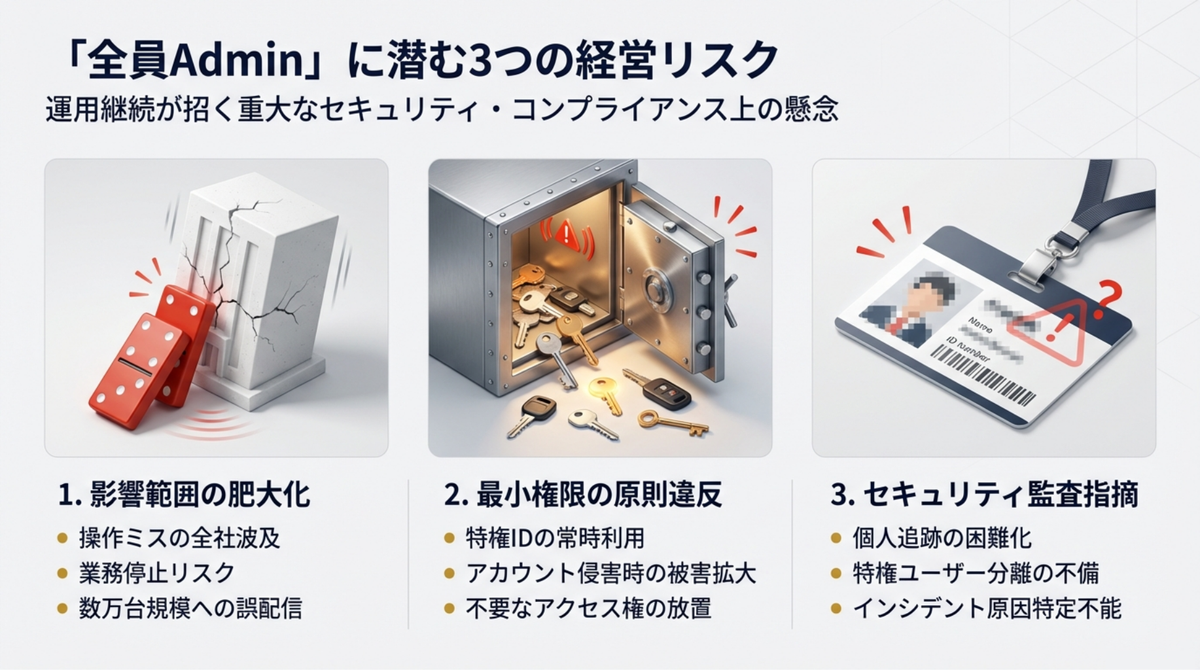

Taniumを導入した直後は、検証や初期設定のために全員にAdministrator権限を付与するケースが少なくありません。しかし、そのまま運用を続けていると、以下の3つの問題が顕在化します。

Administrator権限があれば、Taniumのあらゆる操作が実行できます。これは裏を返せば、テスト目的で作ったアクションを誤って全端末に実行してしまったり、本番環境のセンサーやパッケージを意図せず変更してしまったりするリスクが常にあるということです。管理端末が数万台規模であれば、一度のミスが業務停止レベルの影響を引き起こしかねません。

全員が全機能にアクセスできる状態は、「最小権限の原則(Principle of Least Privilege)」に反しています。万が一、アカウントが侵害された場合、攻撃者はTaniumコンソールの全機能を悪用できてしまいます。退職者のアカウントが放置されていたり、共有のAPIトークンが使い回されていたりする場合も、同じリスクが存在します。

「特権ユーザーの分離ができていない」「操作ログで個人の行動を追跡できない」――これらはセキュリティ監査で頻出する指摘事項です。全員がAdministratorでは、「誰が」「いつ」「何をしたか」の追跡が困難になり、インシデント発生時の原因特定にも支障をきたします。

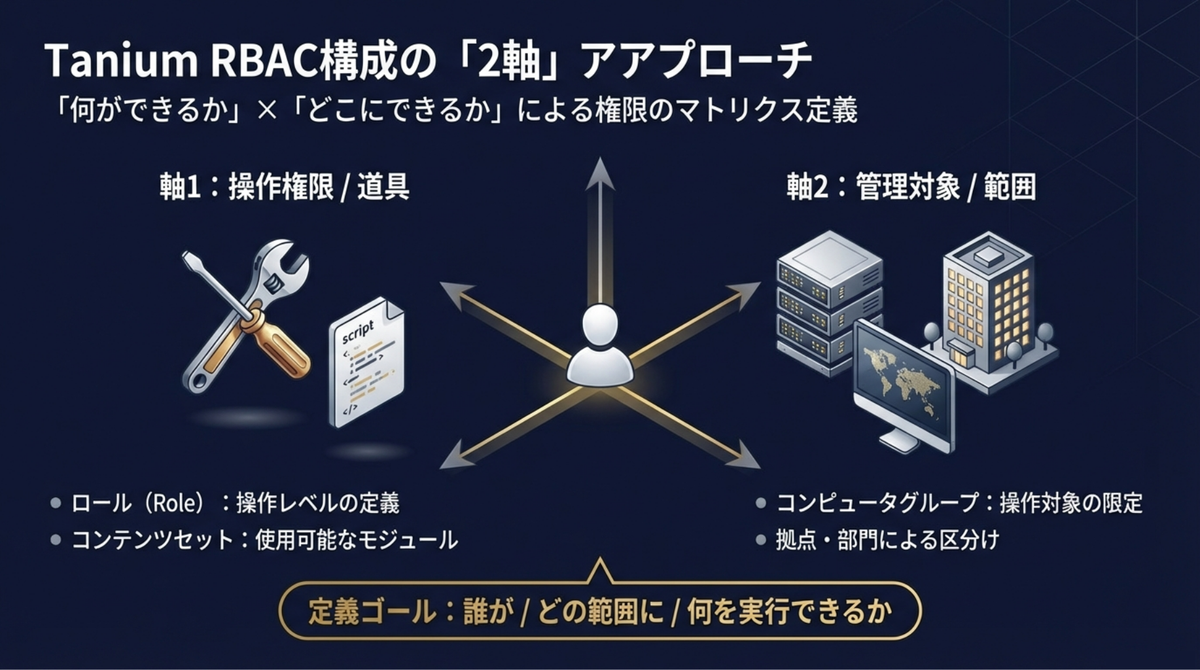

では、Taniumの権限管理はどう設計すればよいのでしょうか。Tanium RBACは、大きく2つの軸で考えると整理しやすくなります。

1つ目の軸は「何ができるか」です。ここではロールとコンテンツセットの2つの要素が関わります。

つまり、ロールが「どんな操作ができるか」を決め、コンテンツセットが「どの道具箱を使えるか」を決めます。この2つの掛け合わせで、ユーザーの操作権限が決まります。

2つ目の軸は「どの端末を管理対象とするか」です。

この2軸の掛け合わせで、「誰が、どの範囲の端末に対して、何をできるか」が決まります。

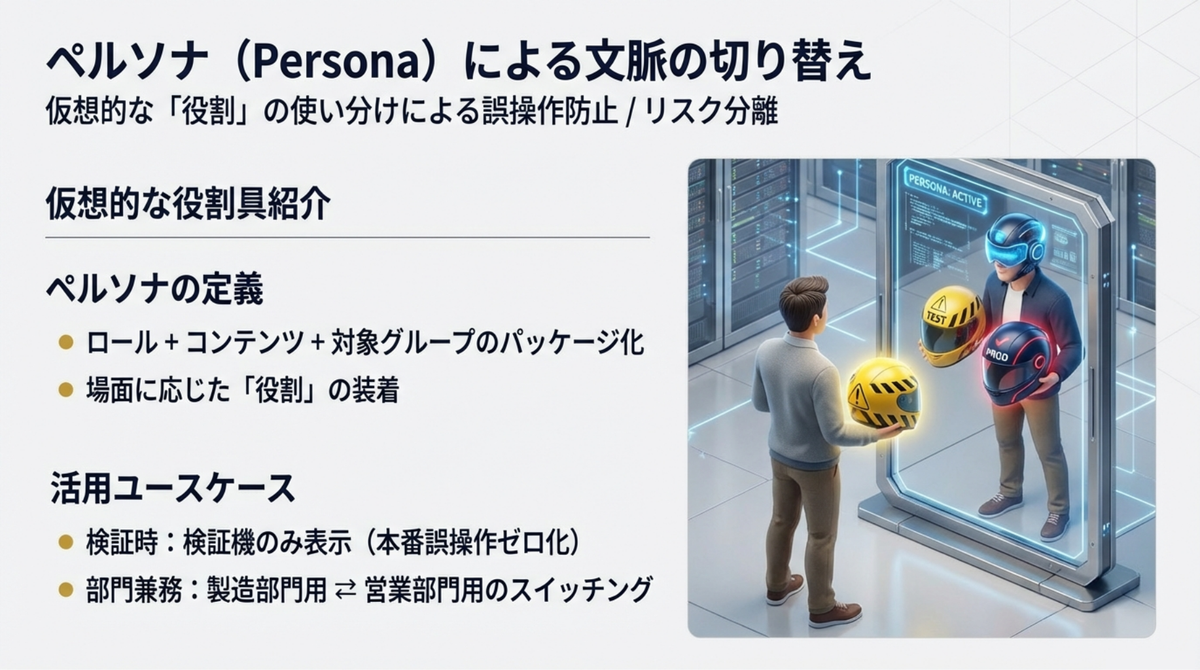

Taniumにはさらにペルソナ(Persona)という仕組みがあります。ペルソナとは、ロール・コンテンツセット・コンピュータグループがあらかじめセットになった「仮想的な人」です。ユーザーは場面に応じてペルソナを切り替えることで、その場面に適した役割の人として振る舞うことができます。

たとえば、以下のような使い方が考えられます。

ペルソナの切り替えは、単なる権限の変更ではありません。「いま自分はどの立場で作業しているのか」を意識する仕組みであり、操作ミスの防止にも直結します。

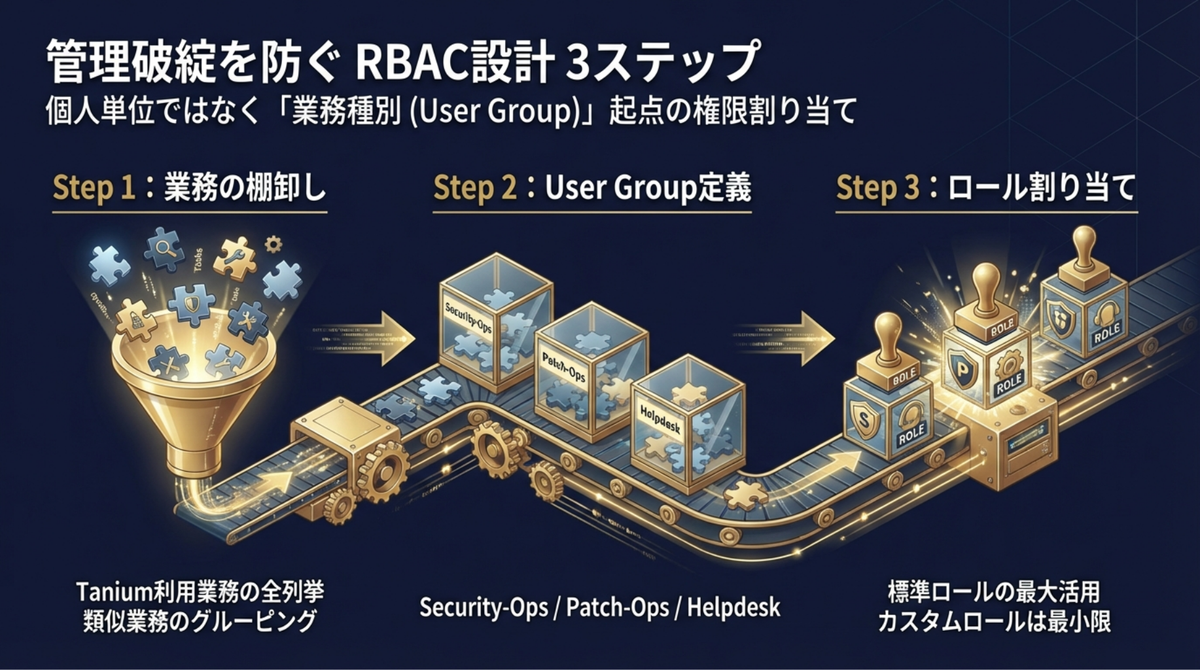

RBACの構成要素がわかったところで、次は具体的な設計の進め方です。「人ごとに権限を設定する」やり方では、ユーザー数が増えるにつれて管理が破綻します。ベストプラクティスは、業務種別に基づいたUser Groupを設計し、グループ単位で権限を割り当てる方法です。

具体的には、以下の3ステップで設計を進めます。

ステップ1: Taniumを使った業務の洗い出しと分類

まず、自社でTaniumを使ってどんな業務を行っているかを洗い出します。パッチ適用、脆弱性スキャン、インシデント対応、資産情報の確認、ヘルプデスク対応など、すべての業務を列挙し、性質の近いものをグルーピングします。

ステップ2: User Groupとして定義

分類した業務をUser Groupとして定義します。たとえば以下のようなグループが考えられます。

| User Group | 担当業務 | 主な権限 |

|---|---|---|

| Security-Ops | セキュリティ運用 | Threat Response、Comply の操作権限 |

| Patch-Ops | パッチ管理 | Patch配布・承認権限、対象コンピュータグループ限定 |

| Helpdesk | ヘルプデスク | Read-Only + 限定的なアクション実行 |

| Audit | 監査担当 | Read-Only + 監査ログ閲覧 |

| External-Vendor | 外部ベンダー | 特定モジュールのみ、期間限定 |

ステップ3: 適切なロールの割り当て

各User Groupに、業務に必要な最小限のロールを割り当てます。Taniumには標準で用意されているロール(Administrator、Operator、Read-Only等)がありますので、まずはこれらを最大限活用してください。カスタムロールは必要最小限に留めることで、ロールが際限なく増える「ロール爆発(Role Explosion)」を防げます。

この3ステップを踏むことで、User Groupを見れば、その人の業務範囲と権限が一目でわかる設計が実現できます。

RBACで権限を適切に設計しても、「実際に誰が何をしたのか」を追跡できなければ、セキュリティ監査に対応できません。Taniumの監査ログを活用することで、操作の追跡体制を構築できます。

コンソール上での操作、端末への操作(アクション実行やパッケージ配布)、端末からのファイル取得など、Taniumを使ったあらゆる操作は監査ログに記録されます。「誰が」「いつ」「何をしたか」が追跡可能です。

Taniumには外部連携機能があり、監査ログの活用方法を段階的に拡張できます。

監査ログが真に意味を持つのは、適切なRBAC設計があってこそです。全員がAdministratorの状態では、ログに「Administratorが操作した」と記録されるだけで、個人の行動を正確に追跡できません。RBACで権限を分離し、個人を特定できる状態にしてはじめて、監査ログが「証跡」として機能します。

「全部一度にはできない」というのは、その通りです。まずは以下のステップから始めてみてください。

最初にやるべきことは、自社でTaniumを使ってどんな業務を行っているかの棚卸です。パッチ管理、脆弱性確認、インシデント対応、資産管理、ヘルプデスク対応など、関わるチームや担当者を含めてリストアップしてください。

洗い出した業務を性質ごとにグルーピングし、User Groupとして定義します。「まずはRead-Onlyグループを作って、閲覧だけで十分なメンバーをそこに移す」――これだけでも、全員Adminの状態から大きく改善できます。

User Groupに対して適切なロールを割り当て、RBAC設計を完成させます。標準ロールをベースに、不足分だけカスタムロールを追加する方針で進めてください。

RBAC設計は、ツールの設定作業ではなく組織の運用設計そのものです。「誰がどの業務を担当し、どこまでの権限が必要か」を整理する作業は、チームの役割分担を明確にすることにもつながります。自社だけで進めるのが難しい場合は、Taniumの運用に精通した専門家に相談することも有効な選択肢です。