「Log4jの影響範囲を調べるのに何週間もかかった」「EU CRAのSBOM義務化、うちは対象なのか?」——ソフトウェアの「部品」に潜むリスクが経営課題になりつつあります。本記事では、Tanium SBOMで始めるサプライチェーンリスクの可視化と対応について解説します。

「うちのシステム、Log4jは大丈夫?」に即答できますか? — Tanium SBOMで始めるサプライチェーンリスク管理

あの日、Log4jで起きたこと — 「うちは大丈夫?」に答えられなかった現実

2021年末、Apache Log4j(Log4Shell: CVE-2021-44228)の深刻な脆弱性が公開されたとき、世界中の情報システム部門が一斉に同じ問いに直面しました。経営層からの「うちは大丈夫なのか?」という一言に、即答できた企業がどれだけあったでしょうか。

このとき多くの企業が痛感したのは、OSSやライブラリがどこで使われているのかが把握できていないという現実でした。Log4jはJavaの汎用ログライブラリとしてあらゆるアプリケーションに組み込まれていましたが、その所在を把握している企業はごく少数です。

実際の調査は想像以上に困難を極めました。まずインストールされているアプリケーションの一覧から「Log4jが使われているかどうか」を調べ、次にバージョン情報を確認し、さらにファイルシステムを探索して該当ファイルを特定する——この作業を数万台規模の端末に対して行わなければなりません。手動調査では数週間から数ヶ月を要するケースも珍しくなく、2022年前半だけで約48億件もの攻撃通信が観測される中、対応の遅れはそのままリスクの拡大を意味しました。

管理対象が「インストールしたアプリケーション」までという従来の運用では、ライブラリレベルの脆弱性に対応することは構造的に不可能だったのです。

なぜ見えない? ソフトウェアの「部品問題」の本質

では、なぜ多くの企業でこの「見えない問題」が起きるのでしょうか。根本的な原因は、ライブラリレベルで一律の手段で情報を取得する仕組みがないことにあります。

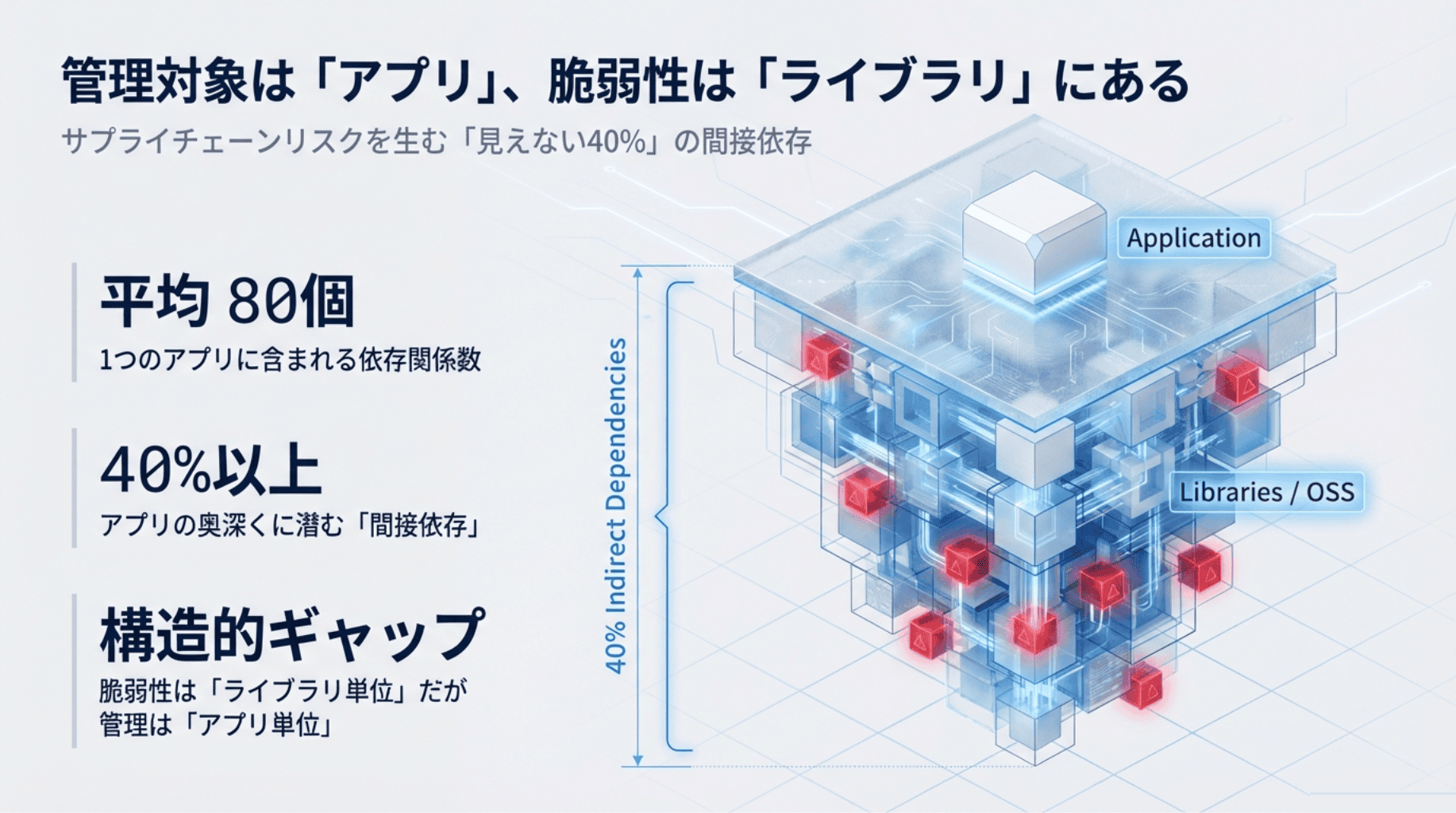

従来のIT資産管理やエンドポイント管理は、「どのPCにどのソフトウェアがインストールされているか」を把握するものです。しかし、現代のソフトウェアは多くのOSSライブラリの組み合わせで構成されています。あるアプリケーションには平均80もの直接的な依存関係が含まれ、その中に約50の脆弱性が存在するとされています。さらに厄介なのは、40%以上がいわゆる「間接依存」——つまり、依存先のライブラリがさらに別のライブラリに依存しているケースに隠れているという点です。

一方で、OSSの活用は加速し続けており、脆弱性はアプリケーション単位ではなくライブラリ単位で発見されるケースが増えてきました。管理の単位は「アプリケーション」なのに、脆弱性は「ライブラリ」で見つかる——このギャップこそが、サプライチェーンリスクの構造的な問題の本質です。

2020年のSolarWinds攻撃は、この問題の深刻さを世界に示しました。正規のソフトウェアアップデートに攻撃コードが混入し、18,000以上の顧客環境に展開されたこの事件は、「信頼しているソフトウェアの中身が見えない」ことの危険性を浮き彫りにしました。見えないものは守れない——これがサプライチェーンリスク管理の出発点です。

SBOMとは何か — ソフトウェアの「部品表」という考え方

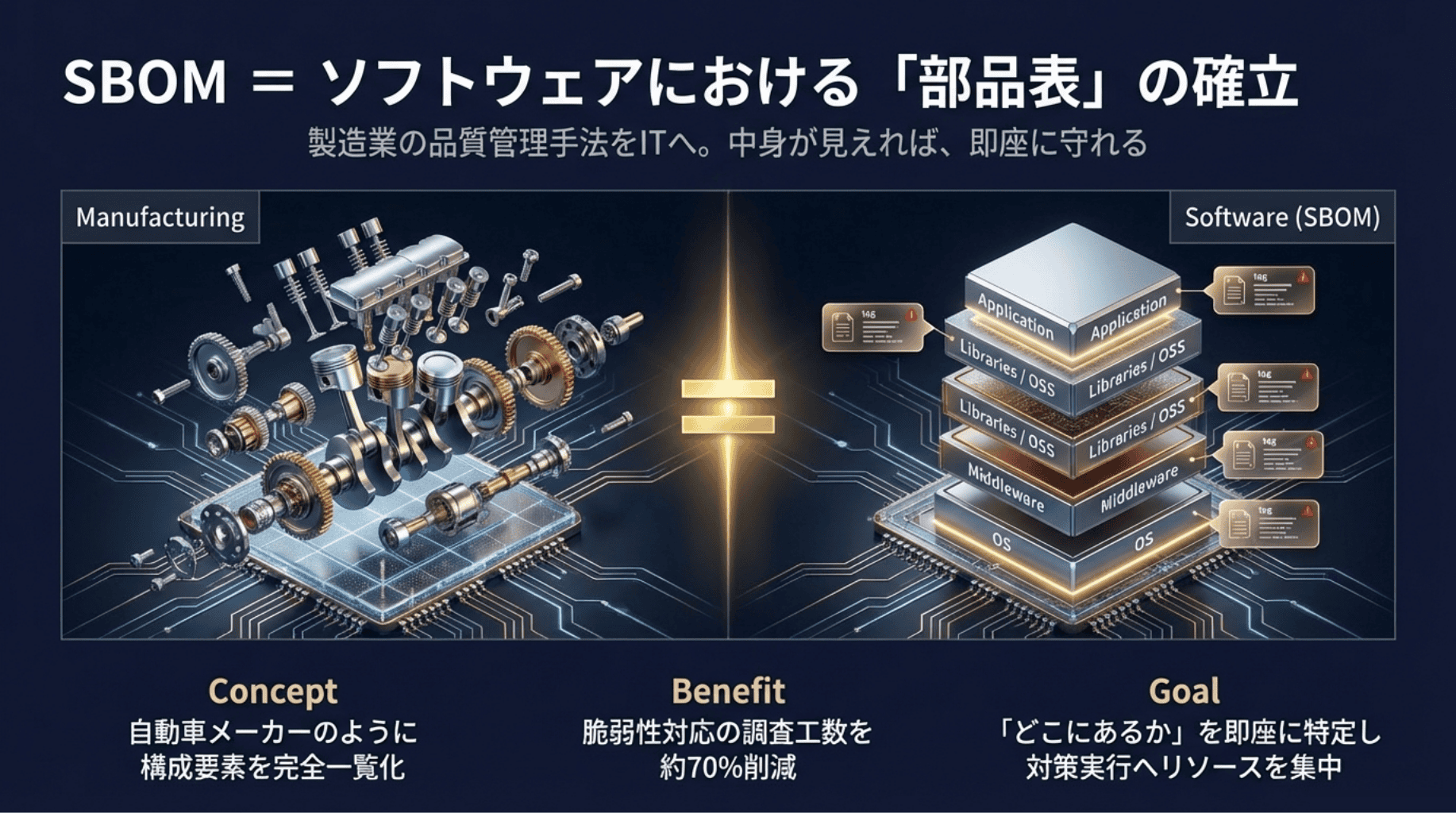

SBOM(Software Bill of Materials)を理解するには、製造業のものづくりに例えるのが最もわかりやすいでしょう。

たとえば自動車を想像してください。完成車メーカーは、ネジの一本に至るまで全ての部品を管理しています。どの部品がどのサプライヤーから供給され、どの車両に使われているか。もしどこかの部品に欠陥が見つかれば、リコール対応のように即座に影響範囲を特定し、対策を講じることができます。

SBOMは、このような「部品管理」の考え方をソフトウェアに適用したものです。ソフトウェアを構成するコンポーネント名、バージョン、サプライヤー、依存関係、ライセンス情報を一覧化した「部品表」——それがSBOMです。自動車メーカーが全部品を把握しているのと同じように、ソフトウェアの中身を可視化する仕組みです。

経産省の実証実験では、SBOM導入により脆弱性対応の調査・管理工数が手動比で約70%削減されたという結果も報告されています。SBOMを整備すれば、次にLog4jのような脆弱性が発見されたとき、「うちの環境のどこにあるか」を即座に特定できるようになります。

EU CRA・経産省ガイドライン — 迫る「SBOM義務化」の波

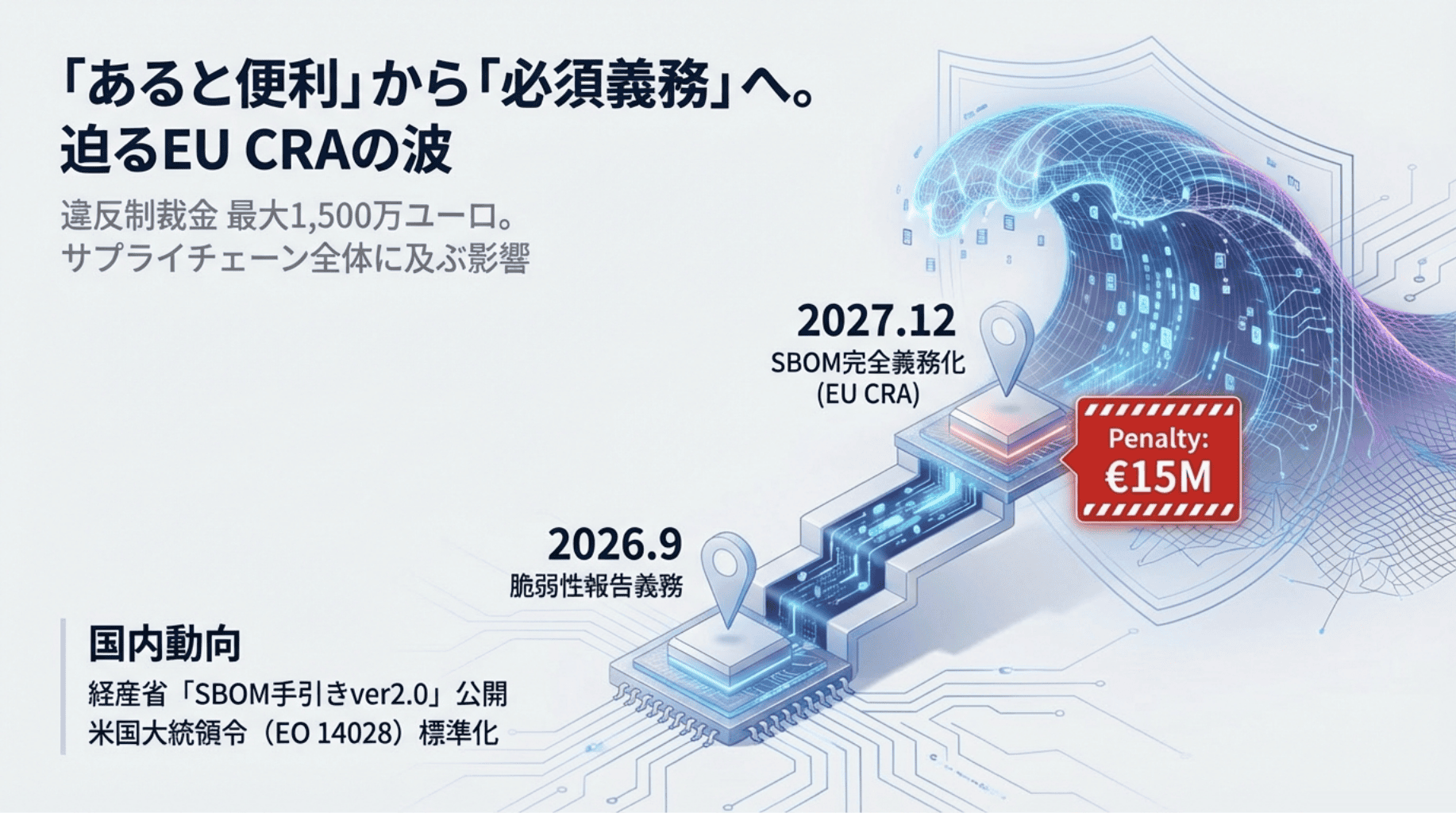

SBOMは単なる「あると便利なツール」ではなく、規制対応として求められる段階に入りつつあります。特に注目すべきは、EU サイバーレジリエンス法(CRA)の動きです。

EU CRAは2024年12月に発効し、以下のスケジュールで段階的に適用が進んでいます。

- 2026年9月: 脆弱性報告義務の開始

- 2027年12月: SBOM提出を含む完全義務化

対象はEU市場でデジタル製品を販売するすべての企業であり、EU域外の企業も含まれます。違反した場合の罰則は最大1,500万ユーロまたは全世界売上の2.5%と、極めて大きなインパクトがあります。

日本国内でも動きは加速しています。経産省は2024年8月にSBOM手引きver2.0を公開し、調達要件にSBOMが含まれるケースも増加傾向にあります。米国では大統領令EO 14028により連邦政府案件ではSBOM提出が標準化され、CISAが2025年にSBOM最小要素を更新しました。

大手製造業であれば、自社が直接EU市場に製品を出していなくとも、海外取引先やグループ会社を通じてEU CRAの影響を受ける可能性は十分にあります。「対岸の火事」ではなく、今から準備を始めるべき経営課題といえます。

Tanium SBOMで実現するリアルタイムな可視化と脆弱性対応

すでにTaniumを導入している環境であれば、SBOMモジュールを追加することで、サプライチェーンリスクへの対応を比較的スムーズに開始できます。

Tanium SBOMの特徴は、エンドポイント上の全ランタイムライブラリ・OSSコンポーネントをリアルタイムで特定できる点にあります。対応エコシステムはJava、JavaScript、Python、PHP、Ruby、GoLang、OpenSSL共有ライブラリと幅広く、Log4jのようなライブラリレベルの脆弱性を、数週間かけることなく迅速に特定することが可能です。

ただし、SBOMだけで劇的な効果を発揮するものではないという点も押さえておく必要があります。SBOMの本質的な価値は、何か調べる必要があったときに説明責任を果たせるということです。「うちの環境にこのライブラリは存在するのか? バージョンは? どの端末に?」という問いに、データに基づいて即答できる体制を作ること——これがSBOMの第一義的な役割です。

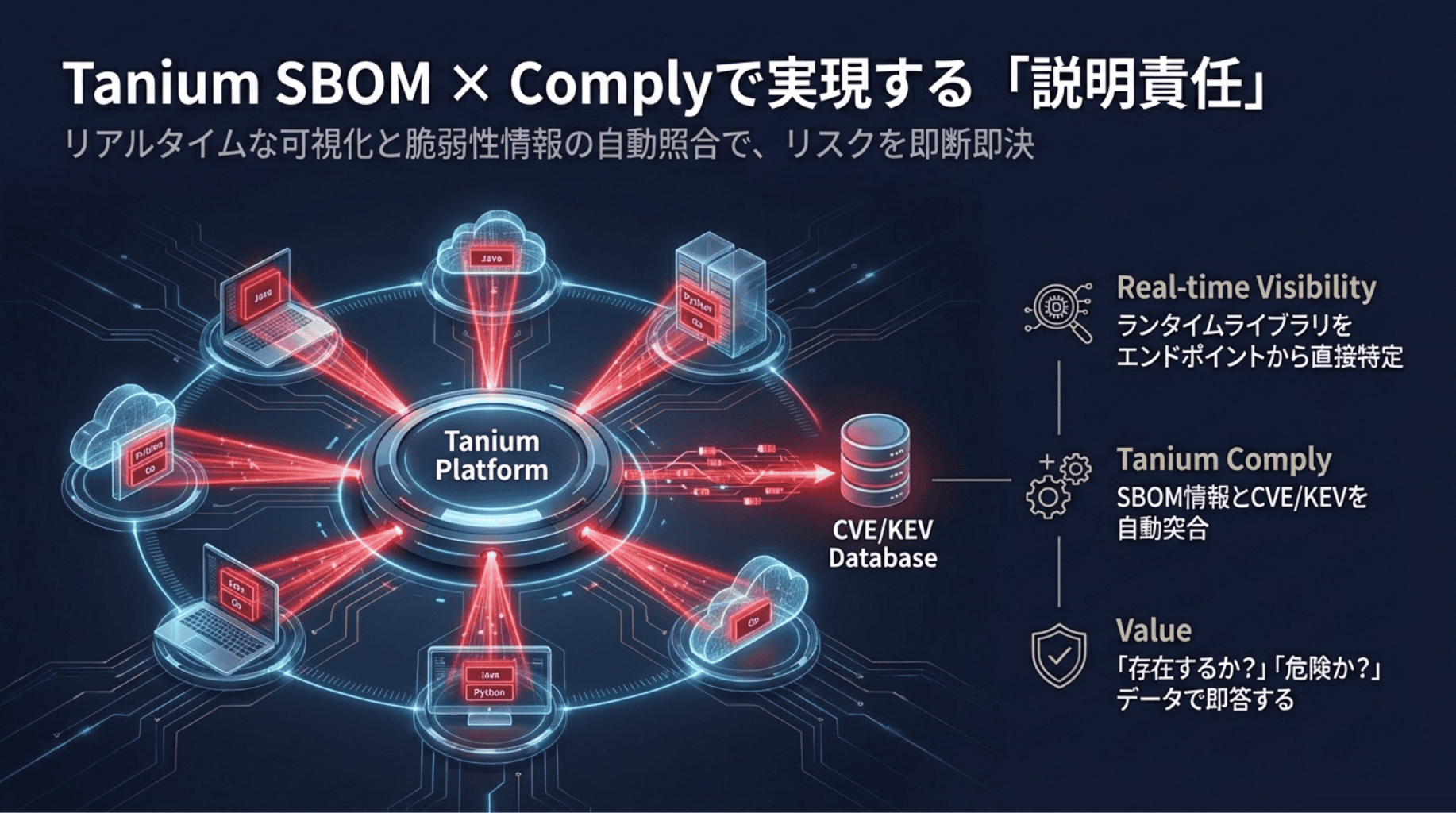

さらに、Tanium Complyと組み合わせることで、その力は何倍にもなります。SBOMによる可視化に加え、Complyを活用することでOSSやライブラリレベルの脆弱性を検出し、CVEやKEV(Known Exploited Vulnerabilities)と自動で照合できるようになります。状況を正確に把握し、適切な優先順位で対応を進められる——SBOMとComplyの連携が、Tanium環境におけるサプライチェーンリスク管理の真価といえます。

最初の一歩 — Tanium SBOMで「即答できる」体制を作る

SBOMへの対応を始めたいが、限られたリソースで何から手をつければよいのか——そう感じている方にお伝えしたいのは、SBOMの導入自体は大きな作業を伴うものではないということです。

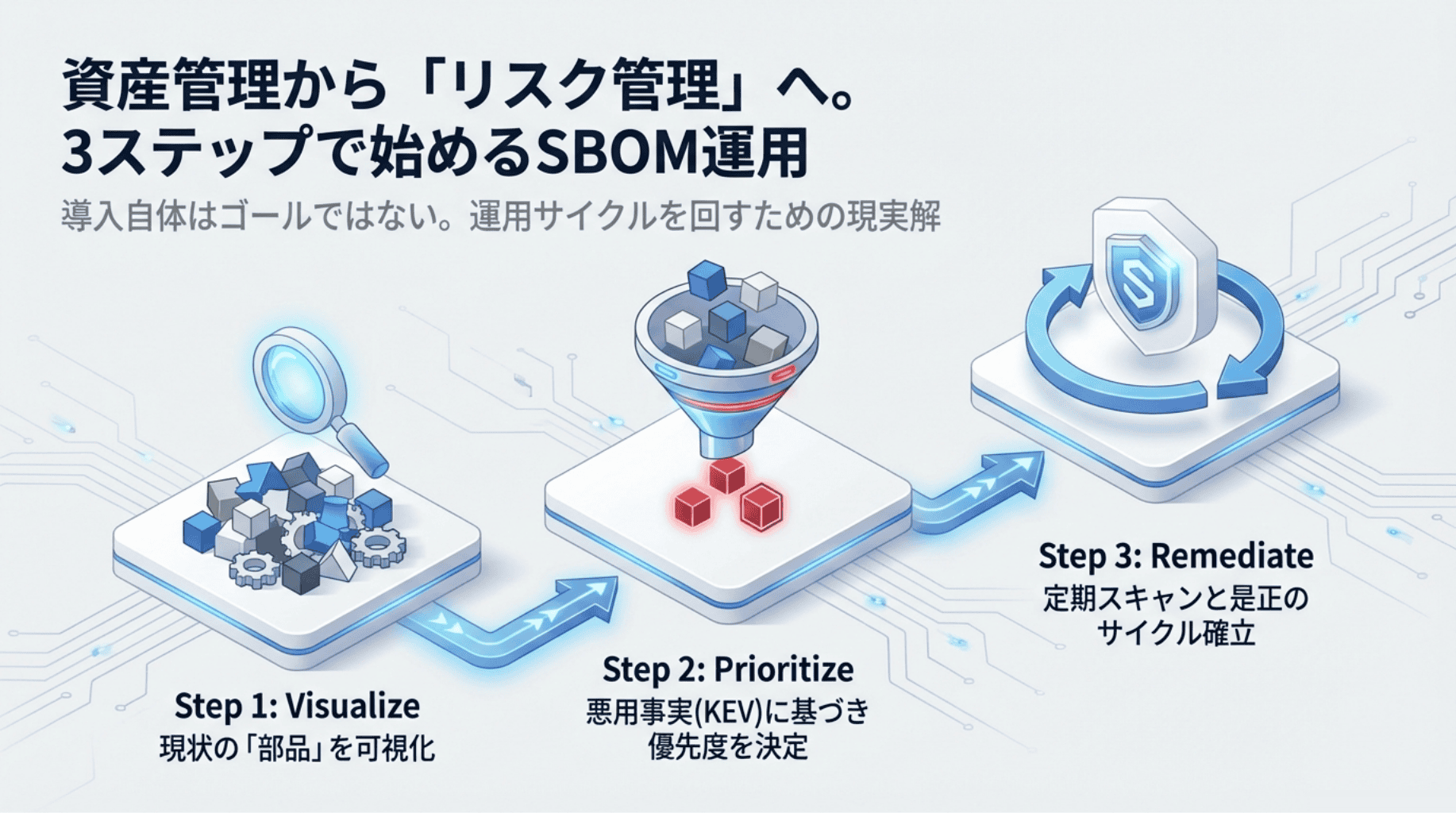

ステップ1: まず可視化する

最初のステップは、Tanium SBOMモジュールを有効化し、現在の環境にどのようなソフトウェアコンポーネントが存在するのかを可視化することです。まずは取得して「見える状態」を作ること。これだけでも、次のLog4jが来たときの対応速度は格段に変わります。

ステップ2: Complyとの組み合わせで脆弱性管理を強化する

可視化ができたら、次のステップとしてTanium Complyと組み合わせて脆弱性管理を強化します。KEVリストとの照合により、「今すぐ対応すべき脆弱性」を優先順位付きで特定できるようになります。

ステップ3: 是正につなげる運用サイクルの確立

定期的なSBOMスキャンと脆弱性レビューのサイクルを確立し、検出した脆弱性を是正につなげる運用体制を整えます。可視化して終わりではなく、対応・改善まで回し続けることが重要です。

「次のLog4jが来たとき、即答できますか?」——この問いにYesと答えられる体制を作ること。それがSBOM対応の最初のゴールです。

Tanium SBOMの導入や、Complyとの連携による脆弱性管理の強化にご関心をお持ちの方は、ぜひお気軽にご相談ください。貴社のTanium環境に最適なサプライチェーンリスク管理の進め方をご提案いたします。